Trwałe i skuteczne usunięcie wszelkich danych z nieużywanych dysków jest kluczowe z punktu widzenia bezpieczeństwa. Duże firmy i instytucje często pozbywają się starych nośników informacji lub całego sprzętu komputerowego, który trafia do odsprzedaży lub firmy recyklingowej. Jeśli wrażliwe dane dostałby się w niepowołane ręce, może to spowodować utratę reputacji firmy, zażądanie okupu, a co za tym idzie duże straty majątkowe. Dodatkowo, w świetle obowiązujących przepisów RODO wystarczy, że zostanie udowodnione wydostanie się danych na zewnątrz organizacji, a wyciągnięte zostaną konsekwencje prawne i kary finansowe.

Czyszczenie danych jest też głównym aspektem w informatyce kryminalistycznej. Na komputerze przestępców czy ofiar znajduje się wiele cennych informacji, które często powiązane są ze śledztwem i mogą posłużyć jako materiały dowodowe.

Na czym polega problem?

Większość z nas na pewno jest tego świadoma, ale warto wyjaśnić to na wstępie. Usunięcie pliku z poziomu systemu operacyjnego, a następnie opróżnienie kosza nie sprawia, że nasz plik znika bezpowrotnie. Wynika to z architektury dzisiejszych nośników danych oraz zarządzania systemem plików przez system operacyjny. Wyczyszczenie kosza powoduje tylko usunięcie informacji o położeniu danych na dysku, tak aby system operacyjny otrzymał nową przestrzeń do zapisu nowych plików. Fizycznie nasze dane cały czas pozostają na nośniku i aby je odzyskać, wystarczy użyć jednego z wielu ogólnodostępnych, darmowych aplikacji do odzyskiwania danych. Nawet sformatowanie dysku twardego nie rozwiązuje problemu. Po tym zabiegu da się w prosty sposób odzyskać dane w domowych warunkach. Jedynymi skutecznymi metodami są fizyczne metody niszczenia nośników lub ewentualnie specjalistyczne, dedykowane oprogramowanie od producenta nośnika danych.

Aspekty techniczne

W przypadku powszechnych obecnie dysków, czyli HDD najlepszą metodą nieniszczącą dysku fizycznie, jest wielokrotne nadpisywanie obszarów, w których znajdowały się dane. Nadpisywanie zwykle realizowane jest losowym ciągiem bitów lub bitami zerowymi. W ten sposób, nawet dysponując specjalistycznym sprzętem, skasowanych danych teoretycznie nie da się odtworzyć.

W praktyce istnieje sprzęt, używany przez agencje rządowe czy profesjonalne licencjonowane firmy zajmujące się informatyką śledczą, który pozwala na odczytanie wymazanej informacji dzięki pozostałościom bitów na skraju ścieżki, gdzie były zapisane oryginalne dane. Taka możliwość wynika z nieprecyzyjnego działania mechanizmów pozycjonowania głowic w dyskach twardych, gdy sterownik głowicy zadaje jej pozycję docelową i otrzymuje błędną informację zwrotną o położeniu. To powoduje pozostawanie części nieskasowanych danych na bocznych, skrajnych obszarach kasowanego sektora.

Dla nowszych typów nośników danych, czyli dysków SSD metoda wielokrotnego nadpisywania nie sprawdza się. Po pierwsze dlatego, że można uszkodzić napęd dysku przekraczając liczbę dozwolonych zapisów dla zbyt dużej ilości komórek. Po drugie, wbudowane algorytmy sprzętowe na dyskach SSD mogą spowodować, że bity nadpisujące wcale nie trafią fizycznie w to miejsce, w które wskaże oprogramowanie i dane nie zostaną zamazane.

Bezpowrotne kasowanie danych w dyskach SSD jest jednak o wiele prostsze niż w HDD. Dlatego, ponieważ producenci dysków SSD udostępniają mechanizm o nazwie secure erase. Jest to firmware, który bezpośrednio steruje kontrolerem dysku i wymusza na nim polecenie fizycznego zerowania każdej komórki pamięci, łącznie z obszarami spare area oraz empty. Kontroler oznacza wszystkie bloki danych jako puste oraz uwalania zgromadzone w nich ładunki elektryczne przez co wszystkie dane usuwane są bezpowrotnie.

Operacja ta ma dodatkowo ciekawy efekt uboczny. Mianowicie przywraca pierwotną wydajność dysku SSD. W napędach półprzewodnikowych z czasem następuje spadek wydajności spowodowany przepełnieniem się komórek pamięci. Wymazanie dysku metodą secure erase powoduje przywrócenie komórek do stanu „ustawień fabrycznych” i tym samym odczuwalne zwiększenie wydajności dysku.

Usuwanie danych za pomocą specjalistycznego oprogramowania

Na rynku znajduje się wiele bezpłatnych softów do trwałego usuwania danych. Tak jak już wspominaliśmy powyżej, nie gwarantują one skuteczności. Najbardziej popularne darmowe programy takie jak Eraser czy File Shredder używane są przez domowych użytkowników oraz małe firmy. Typowe programy komercyjne to z kolei KillDisk Ultimate czy AVG File Shredder oraz droższy i chyba najpopularniejszy – Blancco 5. Aplikacje te charakteryzują się mnogością dostępnych algorytmów jednokrotnego lub wielokrotnego nadpisywania oraz modułami centralnego zarządzania środowiskami pamięci masowych takich jak udostępnione dyski czy macierze plikowe.

Pokusiliśmy się o zestawienie zalet i wad metod czyszczenia danych za pomocą oprogramowania:

| Zalety | Wady |

| – łatwo dostępna metoda – pozwala ponownie wykorzystać nośnik danych – praktycznie uniemożliwia odzyskanie danych w warunkach domowych – przeprowadzenie procedury samemu pozwala zabezpieczyć się przed skopiowaniem danych przez inne osoby | – długi czas wykonywania się procedury (przy kilkukrotnym nadpisywaniu nawet kilka dni dla przeciętnego rozmiaru dysku) – duże zużycie prądu – brak gwarancji, że osoba kasująca dane nie skopiuje nic przed lub w trakcie kasowania – oprogramowanie podatne na błędy i ataki – brak stuprocentowej pewności, że głowica nadpisująca dane znajduje się dokładnie nad sektorem, który ma nadpisać – metoda nieskuteczna przy uszkodzonych nośnikach – nie gwarantuje braku możliwości odzyskania danych w laboratoriach specjalistycznych |

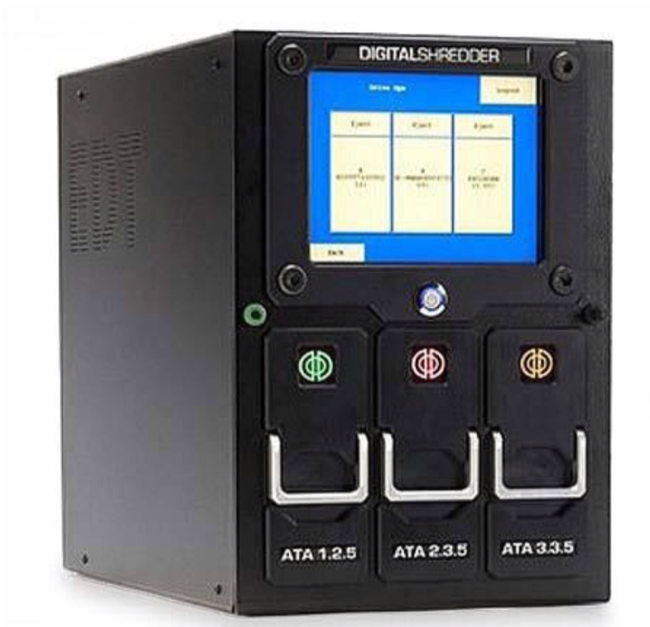

Warto wspomnieć tutaj o niszczeniu danych za pomocą specjalnych niszczarek cyfrowych. Są to małe przenośne urządzenia wykorzystujące komendę producenta do wywoływania na dyskach tzw. „bezpiecznego usuwania danych”. Zasada działania jest analogiczna jak dla opisywanych wyżej metod programowych. Również wady i zalety nie różnią się znacząco. Metoda ta może być co najwyżej bardziej skuteczna, ponieważ dedykowana jest do konkretnych modeli dysków, a algorytmy czyszczące pisane są przez producentów.

Usuwanie danych za pomocą metod fizycznych

Metody fizyczne pozwalają w większości skutecznie i trwale usunąć dane. Niestety wiąże się to z utylizacją nośnika danych, gdyż po takich operacjach dysk jest zniszczony. Możemy wyróżnić kilka kategorii metod fizycznych usuwania danych:

- magnetyczne

- termiczne

- chemiczne

- radioaktywne

- mechaniczne

Metoda magnetyczna polega na poddaniu nośnika danych działaniu bardzo silnego impulsu magnetycznego, który całkowicie rozmagnesowuje warstwę, na której znajdowały się dane. Wykonuje się to za pomocą urządzeń zwanych degausserami. Te niewielkie urządzenia wytwarzają pole magnetyczne o wartościach nawet 25 000 gaussów, co jest zdecydowanie ponad dopuszczalny próg dla istniejących na rynku dysków HDD. Metodą tą można wymazać dane ze wszystkich nośników taśmowych, takich jak na przykład starych dyskietek czy kaset magnetowidowych. Danych wymazanych w ten sposób nie da się odzyskać metodami laboratoryjnymi z magnetyzacji szczątkowej, jednak zawsze pozostaje jakiś materiał dowodowy, więc nie możemy tutaj być w 100% pewni. Do wad tej metody z pewnością należy zaliczyć dość awaryjny sprzęt jakimi są degaussery oraz to, że używanie ich często wymaga specjalistycznej wiedzy (należy zdjąć osłony z dysków, odpowiednio konserwować urządzenie, zachować ostrożność w dużej odległości), a także to, że nie mogą być stosowane do dysków SSD. Zalety to z pewnością czas trwania procesu, który wynosi kilkanaście sekund.

Reszta metod jest bardzo podobna do siebie nawzajem. Różnią się tylko medium jakim traktowane są nośniki z danymi. Przy metodzie termicznej dyski poddajemy na działanie wysokich temperatur (powyżej 1000 stopni Celcjusza). Radioaktywna metoda stosuje promieniowanie jonizujące i jest chyba używana tylko przez specjalne instytucje. Metoda chemiczna uznawana jest za najbezpieczniejszą i najbardziej skuteczną. Przy wykorzystaniu odpowiedniego środka chemicznego danych w żaden sposób nie da się odzyskać, a dysk może być przeznaczony do recyklingu.

Usuwanie danych za pomocą metod mechanicznych

W zasadzie metody mechaniczne zawierają się w fizycznych, aczkolwiek chcieliśmy wyróżnić je na tle reszty i opisać bardziej szczegółowo. Wiele osób uważa, że metody te są najskuteczniejsze i powinny być stosowane w najbardziej restrykcyjnych politykach bezpieczeństwa danych. Otóż wcale tak nie jest.

Mechaniczne niszczenie danych polega rzecz jasna na rozdrobnieniu nośników lub zdarciu z nich powłoki magnetycznej za pośrednictwem różnego rodzaju urządzeń mielących, tnących czy prasujących. Potocznie urządzenia te zwane są niszczarkami dysków lub rozdrabniarkami nośników. Większość z tych maszyn pracuje zgodnie z normą DIN 32757 w klasie tajności 4, która mówi, że pojedynczy wiórek powierzchni tajnych dokumentów nie może być większy niż 30mm2. Problem jest taki, że norma ta odnosi się do niszczenia dokumentów papierowych, nie elektronicznych Na skrawkach papieru o takiej wielkości nie zmieścimy zbyt wiele informacji, na nowoczesnych nośnikach elektronicznych nawet kilka gigabajtów danych.

Przykładem z życia potwierdzającym, że dane z dysków zniszczonych mechanicznie da się odzyskać jest odzyskiwanie danych po katastrofie z ataku na World Trade Center. Komputery i dyski zgniecione pod ogromnym ciężarem zwalonych budynków, dodatkowo spalone, zalane oraz zakurzone udało się przeanalizować technikami laserowego skanowania i odzyskać większość danych. W ciągu 6 miesięcy od katastrofy odzyskano prawie wszystkie dane z ponad 400 dysków wyciągniętych z ruin.

Nie należy więc w 100% ufać tej metodzie utylizacji, jeśli na prawdę zależy nam na permanentnym skasowaniu informacji lub dowodów.

Ciekawostka: Firma Kroll Ontrack przeprowadziła ciekawy eksperyment mający na celu pokazanie problemu nonszalanckiego podchodzenia do danych przez firmy i osoby prywatne. Przedstawiciele firmy zakupili na aukcjach z całego świata łącznie 64 używane dyski twarde. W przypadku połowy dysków udało się bez większych problemów odzyskać wszystkie znajdujące się na nich dane. 30% nośników zawierało nie tylko prywatne informacje, takie jak: adresy mailowe, filmy, muzykę, zdjęcia, pornografię, ale także dane wrażliwe, za które trafienie w niepowołane ręce grożą kary, m. in. wyniki badań medycznych czy dane teleadresowe. Po za tym, część dysków używana była prawdopodobnie w komputerach firmowych, ponieważ zawierała istotne dane biznesowe firm, takie jak: bazy danych klientów, szczegóły odnośnie pracowników czy dokumenty finansowe. Specjaliści z Kroll Ontrack podali nawet więcej szczegółów. Nie było dla nich problemem wydobycie z dysków informacji odnośnie danych logowania do różnych portali, numerów kont i kart bankowych, deklaracji podatkowych. Na sześciu nośnikach danych znaleziono nawet krytyczne dane biznesowe, m. in. hasła dostępu do firmowych serwerów, zasobów w chmurze, dokumenty PDF z planami inwestycyjnymi i przetargami, zamówienia oraz faktury.