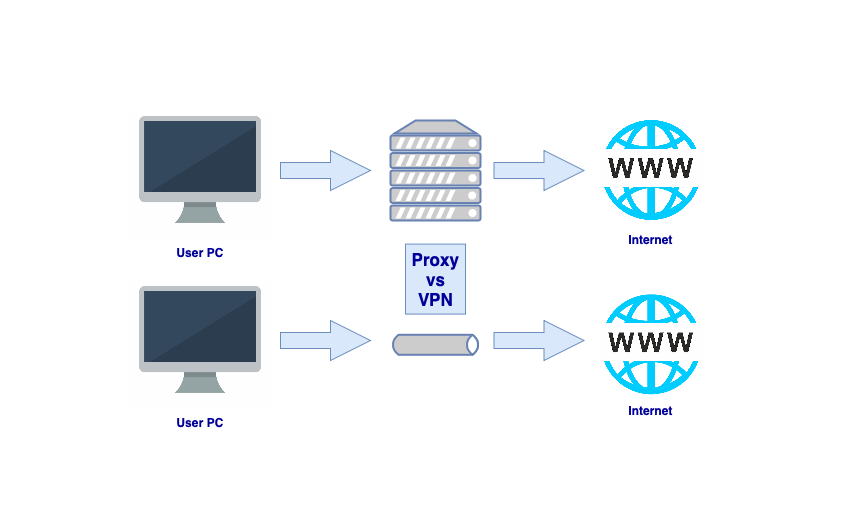

Zarówno VPN, jak i Proxy służą do ustanawiania połączenia między klientem a serwerem poprzez ukrycie adresu IP klienta. Różnią się nieco sposobem obsługiwania połączenia i przesyłania danych. Warto znać te różnice oraz korzyści ze stosowania obu tych metod w konkretnych scenariuszach, zwłaszcza jeśli zależy nam na prywatności i bezpieczeństwie.

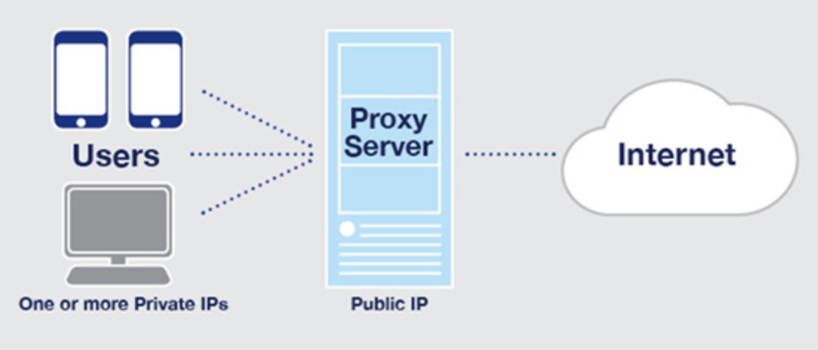

Jak działa Proxy?

Serwer proxy jest węzłem pośredniczącym w połączeniu między klientem a Internetem, którego zadaniem jest przyjmowanie żądań od klienta i przekazywanie ich do serwerów oraz zapewnienie klientowi pośredniego dostępu do usług internetowych. Proxy uznawane jest jako jedno z podstawowych zabezpieczeń sieci, ponieważ filtruje niebezpieczny ruch internetowy poprzez stosowanie rygorystycznych reguł, a dodatkowo zapewnia anonimowość klienta. Pozwala na ukrycie adresu IP użytkownika, a co za tym idzie, jego lokalizacji przed odwiedzaną przez niego witryną. Łącząc się z jednym z serwerów proxy, żądanie klienta jest przetwarzane, a następnie przesyłane dalej do miejsca docelowego. Tak samo funkcjonuje to w drugą stronę.

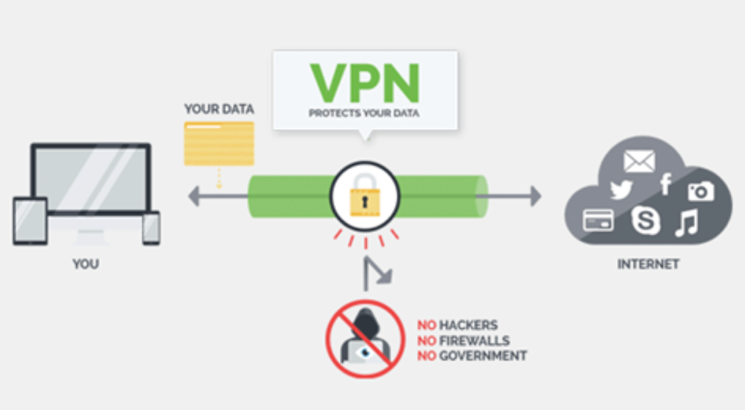

Jak działa VPN?

VPN to skrót od Virtual Private Network. Technologia ta została opracowana w celu zapewnienia bezpiecznej komunikacji między klientami przez Internet za pomocą szyfrowanych tuneli. VPN kieruje żądaniem po stronie klienta za pośrednictwem zdalnego serwera obsługiwanego przez dostawce usługi VPN. Pozwala zapewnić, że wrażliwe dane są chronione podczas transmisji przez Internet z jednego miejsca do drugiego. VPN można porównać do pewnej tarczy dla użytkowników komunikujących się przez Internet. Technologia ta szyfruje całą treść żądania klienta, nawet zanim dostawca usług internetowych przepuści je przez swoje serwery. Żądanie to kierowane jest do innego węzła VPN tego samego producenta i stamtąd dopiero do serwera docelowego.

Bezpieczeństwo

VPN zapewnia szyfrowanie danych, Proxy jedynie anonimizacje. Wydaje się więc, że poziom bezpieczeństwa zawsze będzie większy po stronie VPN.

Funkcje bezpieczeństwa VPN:

- Użytkownik otrzymuje unikalny adres IP i zabezpieczony tunel ustanawiający połączenie między klientem a serwerem

- Szyfrowany tunel obsługuje ruch ze wszystkimi protokołami internetowymi

- Sieci VPN znane są z wygody i niezawodności, możne je w łatwy sposób włączyć i wyłączyć, przełączając się w ten sposób z szyfrowanego tunelu do typowej komunikacji przez Internet

- VPN zabezpiecza dane przez ewentualnym podsłuchaniem, nawet gdy korzystamy z otwartych hotspotów WiFi

- Aplikacje klienckie dostawców VPN dostosowane są do wielu platform takich jak Android, iOS, SmartTV, Linux, PlayStation, AppleTV, itd.

- Szyfrowanie AES-256 i stosowanie certyfikatów daje duże poczucie bezpieczeństwa i prywatności, nie tylko dostawca internetu nie ma wglądu w nasze komunikaty, ale również instytucje państwowe czy organy ścigania

- Pozwala dotrzeć do zablokowanych / nielegalnych stron w konkretnej lokalizacji

Funkcje bezpieczeństwa Proxy:

- Serwery proxy mostkują połączenie internetowe – maskują adres IP komputera i nie szyfrują zawartości pakietów

- Używają zwykłych protokołów HTTP lub SOCKS

- Proxy HTTP jest dużo starsze i używane od bardzo dawna, proxy Socket Secure (SOCKS5) zapewnia większe bezpieczeństwo i jest dziś używane głównie do połączeń z serwerami FTP i usługami torrent

- Dzięki Proxy możliwy jest dostęp do stron zablokowanych geograficznie ze względu na maskowanie rzeczywistego adresu IP klienta

VPN będzie odpowiedni do …

- Umożliwienia użytkownikom pracy zdalnej poprzez laptop, smartfon, tablet i dostęp do sieci organizacji

- Płatności online z wykorzystaniem kart kredytowych i innych danych wrażliwych

- Bezpiecznego przeglądania Internetu z publicznych hotspotów

- Korzystania z serwisów i stron internetowych blokowanych w kraju, w którym się znajdujemy

- Blokowania niechcianych treści reklamowych przy przeglądaniu Internetu, ala Ad-Block

- Bezpiecznych i anonimowych połączeń peer-to-peer, np. torrent, file-sharing

- Wszystkich połączeń, w których konieczne jest zapewnienie integralności

A Proxy dobrze sprawdzi się w …

- Umożliwieniu dostępu do stron blokowanych przez dostawców usług internetowych

- Zabezpieczeniu infrastruktury wewnętrznej organizacji od połączeń z zewnątrz

- Przyspieszeniu przeglądania niektórych stron www z uwagi na stosowanie lokalnej pamięci cache

- Ukryciu oryginalnego adresu IP przed odwiedzanymi witrynami

- Przypadku, gdy administrator serwera proxy chce zabronić korzystania z niektórych witryn w organizacji

- Sytuacji, gdy zależy nam na szybkim i prostym wdrożeniu mechanizmu do anonimizacji adresów IP

- Niektóre zaawansowane Proxy wyposażone są w wbudowany firewall, co zapewnia dodatkową warstwę ochrony

Kilka porównań

1. Prędkość

W obu przypadkach prędkość połączenia zależy oczywiście od szybkości naszego Internetu oraz od lokalizacji źródłowej i docelowej. Jednak z uwagi na fakt, że przy połączeniu przez serwery VPN odbywa się szyfrowanie algorytmem AES-256, które jest już standardem, wymaga to dodatkowego czasu. Połączenie przez Proxy zawsze będzie szybsze od VPN. Chyba, że publiczny, popularny serwer proxy będzie wyjątkowo przeciążony i spowoduje to dodatkowe oczekiwanie.

2. Koszt

Istnieją zarówno darmowe serwery proxy, jak i darmowe sieci VPN, jednak z tych drugich nie zalecamy korzystać. Nigdy nie wiadomo, kto obsługuje serwery i czy czasami nasze prywatne dane nie są kradzione i sprzedawane na boku. Wychodzimy z założenia, że zależy nam na bezpiecznym szyfrowaniu i zaufanym certyfikowanym dostawcy usługi VPN, a za to trzeba zapłacić i to czasami całkiem sporo. Abonamenty miesięczne VPN zaczynają się od ok. 10$ i to za minimalną liczbę końcówek.

3. Anonimowość

Wydawać by się mogło, że przy stosowaniu zarówno jednej jak i drugiej metody jesteśmy w stu procentach anonimowi. Spójrzmy jednak ze strony dostawcy usług VPN. Każde połączenie przychodzące do serwera od klienta jest rejestrowane w logach. Dostawcy VPN mają więc o nas całkiem sporą wiedzę. Wiedzą, kiedy i jak często łączymy się z innymi hostami oraz jaki jest nasz przychodzący adres IP. Proxy z reguły też przechowuje te informacje, jednak w tym przypadku nie jest to najgorsze.

Podszywanie się pod legalne, publiczne serwery proxy to jedna z technik, którą stosują cyberprzestępcy do podsłuchiwania lub przechwytywania komunikacji. Tworzą oni własne serwery, konfigurują je analogicznie jak proxy i neutralizują te prawdziwe. Jest to bardzo niebezpieczne i powinno skutecznie odstraszać użytkowników przed przesyłaniem wrażliwych danych przez publiczne serwery proxy.

Konkluzja

Obydwa rozwiązania zostały stworzone w celu ukrycia ruchu internetowego. Należy mieć na uwadze, że zarówno mało zaufane sieci VPN, jak i publiczne serwery proxy mogą narazić nas na poważne zagrożenie. Proxy nie zaszyfruje naszych danych, VPN z kolei może drastycznie spowolnić połączenie. Z jednej i drugiej metody należy korzystać rozważnie i wybrać je odpowiednio do stawianych wymagań.