Specjaliści odkryli dwie nowe rodziny złośliwego oprogramowania na urządzenia Android, których zadaniem jest monitorowanie pracy urządzenia i eksfiltrację użytecznych informacji. Nowy malware jest podobno wykorzystywany przez grupy APT do atakowania organizacji wojskowych, nuklearnych oraz politycznych w Pakistanie i Kaszmirze.

Dwie rodziny szkodliwego oprogramowania, które odkrywcy nazywali „Hornbill” i „SunBird”, mają zaawansowane możliwości eksfiltracji wiadomości SMS, treści z szyfrowanych komunikatorów oraz lokalizacji, ale też innych poufnych informacji.

Hornbill po raz pierwszy „widziany” był już w maju 2018 r., ale najnowsza wersja tego złośliwego oprogramowania pojawiła się w grudniu 2020 r. Jeśli chodzi o Sunbird’a to pierwsza próbka pochodzi z 2017 r., a ostatnio był aktywny w grudniu 2019 r.

Oba wirusy mają zarówno podobieństwa, jak i różnice w sposobie działania na zainfekowanym urządzeniu. SunBird oferuje funkcję trojana zdalnego dostępu (RAT) – złośliwego oprogramowania, które może wykonywać polecenia na zainfekowanym urządzeniu zgodnie z żądaniem atakującego. Hornbill to dyskretne narzędzie monitorujące wykorzystywane do wyodrębniania wybranego zestawu danych interesujących jego operatora.

Celami przede wszystkim podmioty krytyczne w Pakistanie

Rodziny szkodliwego oprogramowania były widoczne w atakach na personel powiązany z pakistańskimi władzami wojskowymi i różnymi podmiotami nuklearnymi oraz indyjskimi urzędnikami w Kaszmirze.

Chociaż dokładna liczba ofiar we wszystkich kampaniach dla SunBird i Hornbill nie jest znana, to co najmniej 156 ofiar zostało zidentyfikowanych w jednej kampanii, a zawierały one numery telefonów z Indii, Pakistanu i Kazachstanu. Oczywiście nie są to jedyne dotknięte państwa. Liczba krajów szacowana jest na 14.

Na przykład napastnicy celowali w osobę, która ubiegała się o stanowisko w Pakistańskiej Komisji Energii Atomowej, osoby mające liczne kontakty w pakistańskich siłach powietrznych, a także oficerów odpowiedzialnych za listy wyborcze w dystrykcie Pulwama w Kaszmirze.

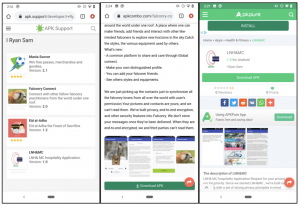

Jeśli chodzi o początkowe wektory ataku, badacze wskazali na próbki SunBird znalezione w sklepach z aplikacjami innych firm, co stanowi wskazówkę dotyczącą jednego z możliwych mechanizmów dystrybucji. Jednak badacze nie znaleźli jeszcze SunBird na oficjalnym rynku Google Play.

SunBird podszywał się pod aplikacje takie jak:

– usługi bezpieczeństwa (w tym fikcyjne „Google Security Framework”)

– aplikacje powiązane z określonymi lokalizacjami (np. „Kashmir News”)

– aktywnościami społecznymi (w tym „Falconry Connect” lub „Mania Soccer”).

Tymczasem Hornbill podszywa się pod różne czaty (takie jak Fruit Chat, Cucu Chat i Kako Chat) oraz aplikacje systemowe.

Możliwości malware

Obie te rodziny szkodliwego oprogramowania mają szeroki zakres możliwości eksfiltracji danych. Są w stanie pobierać dzienniki połączeń, kontakty, metadane urządzenia, geolokalizację, obrazy przechowywane w pamięci zewnętrznej, a nawet notatki głosowe WhatsApp.

Ponadto oba wirusy mogą prosić o uprawnienia administratora urządzenia, robić zrzuty ekranu, robić zdjęcia aparatem urządzenia, nagrywać środowisko i dzwonić, a także pobierać wiadomości i kontakty WhatsApp oraz powiadomienia WhatsApp.

SunBird ma szerszy zestaw złośliwych funkcji niż Hornbill, z możliwością przesyłania wszystkich danych w regularnych odstępach czasu na swoje serwery C2. Na przykład, może również gromadzić listę aplikacji zainstalowanych na urządzeniach ofiar, historię przeglądarki, informacje z kalendarza, pliki audio WhatsApp, dokumenty, bazy danych, obrazy i nie tylko. Może również wykonywać zdalne polecenia atakującego jako root urządzenia. Czyni go to szczególnie niebezpieczną bronią.

W przeciwieństwie do tego Hornbill jest bardziej pasywnym narzędziem rozpoznawczym. Atakuje ograniczony zestaw danych i przesyła je tylko podczas pierwszego uruchomienia, a nie w regularnych odstępach czasu, jak w przypadku SunBird. Następnie przesyła do atakującego tylko różnice i nowe zmiany w danych, tzw. delty, aby utrzymać niskie zużycie baterii oraz nie wzbudzić podejrzeń.

Podsumowanie

Opisywane rodziny złośliwego oprogramowania na urządzenia z systemem Android zostały z dużym prawdopodobieństwem powiązane z grupą APT Confucius. Są oni na scenie cyberprzestępczości od 2013 roku jako sponsorowany przez państwo indyjskie aktor. APT wcześniej celowało w ofiary w Pakistanie i Azji Południowej.

Jeśli tak jest, to kampanie wykorzystujące te narzędzia są i będą skierowane do konkretnego grona osób i „szarzy” użytkownicy smartfonów nie mają się czego obawiać. Warto jednak wiedzieć, że powstają coraz bardziej zaawansowane zagrożenia mogące wyciągać praktycznie wszystkie informacje z naszego urządzenia bez wzbudzania żadnych podejrzeń.