Lazarus Group to jedna z najbardziej wyrafinowanych północnokoreańskich APT, która jest aktywna od 2009 roku. Grupa jest odpowiedzialna za wiele głośnych ataków, przez co ściągnęła na siebie uwagę całego Świata. Zespół Malwarebytes Threat Intelligence aktywnie monitoruje działania grupy Lazarus i był w stanie dostrzec nową kampanię z końca stycznia 2022 roku.

W ramach tej kampanii hackerzy przeprowadzili ataki typu spear phishing, w których wykorzystano złośliwe dokumenty wykorzystujące znany motyw ofert pracy. Zidentyfikowano dwa dokumenty podszywające się pod amerykańskiego giganta, firmę Lockheed Martin.

Poniżej przedstawiamy analizę tego najnowszego ataku, w tym sprytne wykorzystanie usługi Windows Update do uruchomienia złośliwego ładunku oraz usługi GitHub jako serwera C2.

Analiza ataku

Dwa poniższe dokumenty, w których osadzone są makra mają za zadanie przyciągnąć użytkowników:

- Lockheed_Martin_JobOpportunities.docx

- Salary_Lockheed_Martin_job_opportunities_confidential.doc

Data kompilacji obu tych dokumentów to 24.04.2020 r., jednak jest wystarczająco dużo wskaźników, które potwierdzają, że zostały one użyte w kampanii pod koniec grudnia 2021 r. i na początku 2022 r. Niektóre ze wskaźników, które pokazują, że ten atak miał miejsce w ostatnim czasie, to nazwy domen używane przez aktorów.

Oba dokumenty wykorzystują ten sam motyw ataku i zawierają pewne typowe elementy, takie jak osadzone makra, ale sam łańcuch ataków wydaje się być zupełnie inny. Analiza przedstawiona poniżej opiera się głównie na dokumencie „Lockheed_Martin_JobOpportunities.docx”.

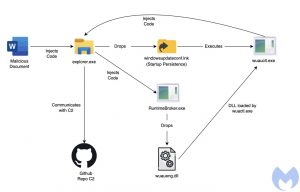

Poniższy obrazek przedstawia pełny proces, który został szczegółowo omówiony na blogu Malwarebytes. Atak rozpoczyna się od wykonania złośliwych makr osadzonych w dokumencie programu Word. Złośliwe oprogramowanie wykonuje serię wstrzyknięć do pamięci i utrzymuje się przy starcie w docelowym systemie.

Komponenty wyrafinowanego ataku

Poniżej opisaliśmy w skrócie złośliwe biblioteki, które używane są w scenariuszu ataku.

stage1_winword.dll — Jest to biblioteka DLL, która jest mapowana w procesie Word. Ta biblioteka jest odpowiedzialna za przywrócenie oryginalnego stanu KernelCallbackTable, a następnie wstrzyknięcie stage2_explorer.dll do procesu explorer.exe.

stage2_explorer.dll — proces winword.exe wstrzykuje tę bibliotekę DLL do procesu explorer.exe. Po krótkiej analizie dowiadujemy się, że sekcja .data zawiera dwie dodatkowe biblioteki DLL. Nazywamy je drop_lnk.dll i stage3_runtimebroker.dll. Analizując stage2_explorer.dll nieco dalej, możemy łatwo zrozumieć dalszy cel.

drop_lnk.dll — ta biblioteka DLL jest ładowana i uruchamiana w procesie explorer.exe, głównie tworzy plik lnk (WindowsUpdateConf.lnk) do folderu startowego, a następnie sprawdza obecność wuaueng.dll w złośliwym katalogu i ręcznie ładuje i wykonuje go z dysku, jeśli istnieje.

stage3_runtimebroker.dll — ta biblioteka DLL jest odpowiedzialna za tworzenie szkodliwego katalogu („C:\Wíndows\system32\”), a następnie umieszcza wuaueng.dll w tym katalogu, ponadto ustawia atrybuty katalogu, aby był ukryty.

wuaueng.dll — jest to jedna z najważniejszych bibliotek DLL w łańcuchu ataku. Ta złośliwa DLL jest podpisana certyfikatem, który wydaje się należeć do „SAMOYAJ LIMITED”. Do 20 stycznia 2022 r. biblioteka DLL miała (0/65) wykrycia w VirusTotal, a obecnie tylko 5/65 uważa ją za złośliwą. Dodatkowo ta DLL jest osadzona w innej bibliotece DLL, która zawiera moduł podstawowy (core_module.dll) malware odpowiedzialny za komunikację z serwerem Command & Control.

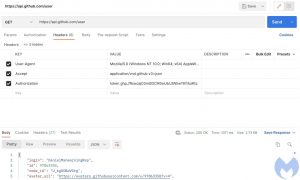

Rzadko widzimy złośliwe oprogramowanie wykorzystujące GitHub jako C2. Takie szalone podejście na pewno ma swoje wady, ale jest to sprytny wybór w przypadku ataków ukierunkowanych i krótkoterminowych, ponieważ utrudnia produktom zabezpieczającym rozróżnienie między legalnymi a złośliwymi połączeniami.

Wydaje się, że nie zastosowano żadnego rodzaju kodowania znaków, więc możemy wyraźnie zobaczyć ciągi znaków, co ułatwia analizę. Funkcja „get_module_from_repo” używa zakodowanej na sztywno nazwy użytkownika, nazwy_repozytorium, katalogu oraz tokenu, aby wykonać żądanie http do GitHub i pobiera pliki znajdujące się w katalogu „images” repozytorium.

Do obsługi szkodliwego oprogramowania wykorzystywane jest konto o nazwie użytkownika „DanielManwarningRep”. Konto zostało utworzone 17 stycznia 2022 roku i żadne inne informacje o tym użytkowniku nie zostały odnalezione.

Dlaczego aktorem jest Lazarus APT?

Istnieje wiele wskaźników sugerujących, że ta kampania była prowadzona przez aktora z grupy Lazarus:

- Wykorzystywanie ofert pracy jako szablonu jest znaną metodą stosowaną przez Lazarusa w celu namierzenia swoich ofiar. Dokumenty stworzone przez tego aktora są dobrze zaprojektowane i zawierają w szablonie dużą ikonę dla znanej firmy, takiej jak LockHeed Martin, BAE Systems, Boeing i Northrop Grumman.

- W tej kampanii aktor skierował swoją uwagę na osoby, które szukają pracy w Lockheed Martin. Celowanie w przemysł obronny, a konkretnie w Lockheed Martin, jest znanym celem tego aktora.

- Metadane dokumentu użyte w tej kampanii łączą je z kilkoma innymi dokumentami używanymi przez tego aktora w przeszłości.

- Wiadomo, że Lazarus używa Frame1_Layout do wykonywania makr i mniej znanych wywołań API w celu wykonania kodu powłoki

Podsumowanie

Lazarus APT to jedna z zaawansowanych grup, o której wiadomo, że atakuje przemysł i organizacje odpowiedzialne za ochronę państwową. Grupa stale aktualizuje swój zestaw narzędzi, aby ominąć mechanizmy bezpieczeństwa. Mimo że zastosowali swoją starą metodę phishing, to zastosowali kilka nowych technik, aby ominąć wykrycia, takie jak:

- Użycie KernelCallbackTable do przejęcia kontroli nad przepływem sterowania i wykonaniem kodu powłoki

- Wykorzystanie klienta Windows Update do wykonania złośliwego kodu

- Wykorzystanie GitHub do komunikacji C2