Nowo odkryty phishing skierowany do użytkowników PayPal próbuje wykraść od ofiar duży zestaw informacji osobistych, które obejmują rządowe dokumenty identyfikacyjne czy zdjęcia.

Ataki ukierunkowane na użytkowników PayPal nie są niczym nowym. Ponad 400 milionów osób i firm korzysta z PayPal jako rozwiązania do płatności online. To bardzo duża baza użytkowników, którzy potencjalnie trzymają tam swoje środki lub są podłączeni bezpośrednio do banków.

Nowe strony phishingowe są hostowane na znanych domenach z witrynami WordPress, które zostały zhakowane, co pozwala w pewnym stopniu uniknąć wykrycia.

Włamanie na strony internetowe

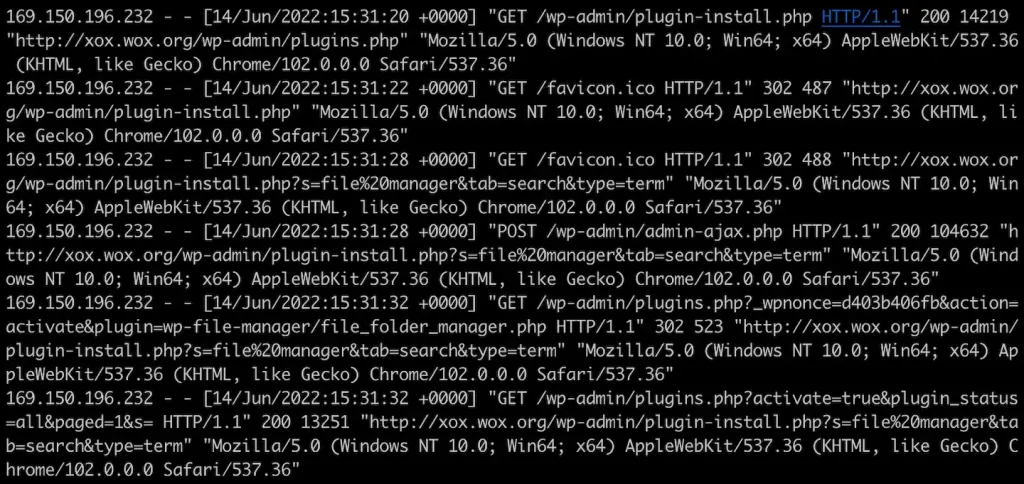

Badacze z firmy technologii internetowych Akamai znaleźli zestaw phishingowy po tym, jak jeden z hackerów umieścił go na ich honeypot WordPress.

Haker celuje w słabo zabezpieczone strony internetowe i wymusza logowanie się do nich przy użyciu słownika haseł. Następnie wykorzystuje ten dostęp do zainstalowania wtyczki do zarządzania plikami, która umożliwia mu przesłanie zestawu phishingowego.

Fałszywa strona

Badacze zauważyli, że autor zestawu phishingowego dołożył starań, aby fałszywa strona wyglądała profesjonalnie i jak najlepiej naśladowała oryginalną stronę PayPal.

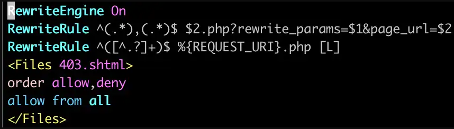

Jednym z zaobserwowanych aspektów było to, że autor używa htaccess do przepisania adresu URL tak, aby nie kończył się on rozszerzeniem pliku PHP. Nadaje to czystszy, bardziej dopracowany i wiarygodny wygląd.

Ponadto wszystkie elementy interfejsu graficznego w formularzach są stylizowane na motyw PayPal, dzięki czemu takie strony mają pozornie autentyczny wygląd.

Proces kradzieży danych

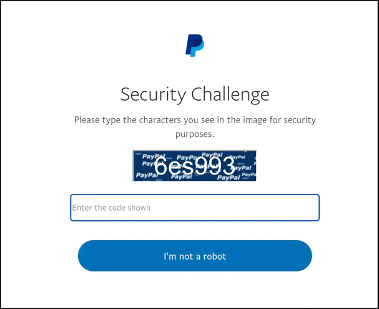

Kradzież danych osobowych ofiary rozpoczyna się od przedstawienia jej obrazka CAPTCHA który tworzy fałszywe poczucie, że strona, na której się znajdujemy dba o bezpieczeństwo.

Po tym etapie ofiara jest proszona o zalogowanie się na swoje konto PayPal przy użyciu adresu e-mail i hasła, które są automatycznie dostarczane do właściciela fałszywej strony.

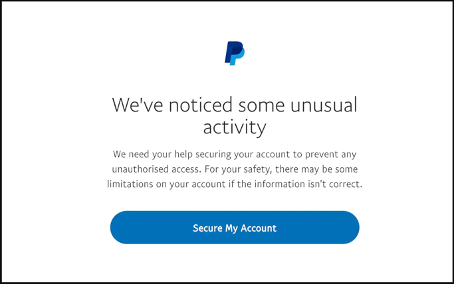

To jednak nie wszystko. Pod pretekstem „nietypowej aktywności” związanej z kontem, strona prosi nas o kolejne informacje weryfikacyjne.

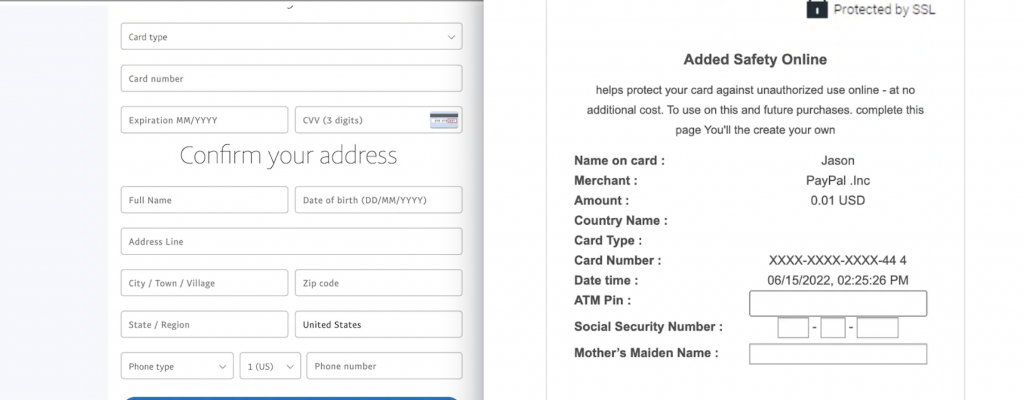

Na kolejnej stronie ofiara jest proszona o podanie szeregu danych osobowych i finansowych, które obejmują dane karty płatniczej wraz z kodem weryfikacyjnym, adres zamieszkania, numer ubezpieczenia czy nazwisko panieńskie matki.

Strona została skonstruowana w taki sposób, aby wycisnąć z ofiary wszystkie informacje osobiste. Oprócz danych z kart, które są zazwyczaj zbierane w tego typu oszustwach, ten żąda również numeru PIN karty do transakcji w bankomatach.

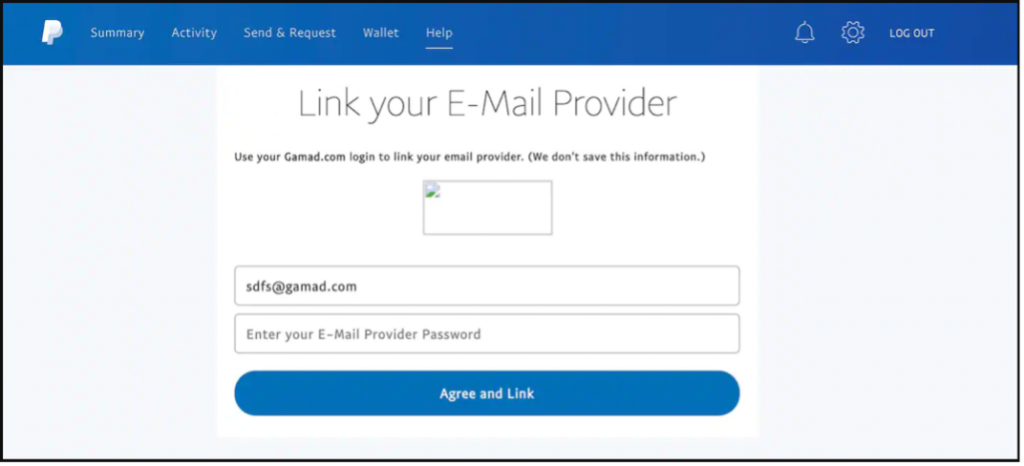

Zbieranie tak dużej ilości informacji nie jest typowe jak na oszustwo phisingowe. Tu jednak jesteśmy kolejno proszeni nawet o powiązanie swojego konta e-mail z PayPal. Dzięki temu napastnik otrzymałby token, który mógłby zostać wykorzystany do uzyskania dostępu do zawartości adresu e-mail.

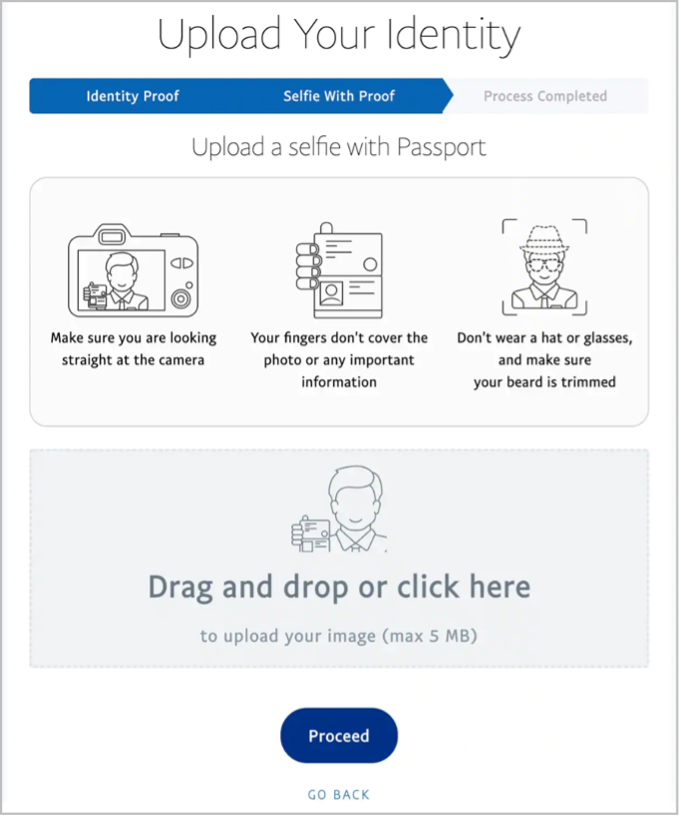

W kolejnym kroku prosi ofiarę o przesłanie swoich oficjalnych dokumentów identyfikacyjnych w celu potwierdzenia tożsamości.

Akceptowane dokumenty to paszport, krajowy dokument tożsamości lub prawo jazdy, a procedura przesyłania danych opatrzona jest szczegółową instrukcją, podobnie jak w przypadku PayPal.

Cyberprzestępcy mogliby wykorzystać wszystkie te informacje do wielu nielegalnych działań, począwszy od wszystkiego, co wiąże się z kradzieżą tożsamości. Tworzenie kont do handlu kryptowalutami, rejestrowanie firm i zachowania anonimowości przy zakupie usług, aż po przejmowanie kont bankowych lub klonowanie kart płatniczych.

Wgranie dokumentów i zrobienie selfie w celu ich weryfikacji to dla ofiary poważny problem. Może zostać wykorzystana do stworzenia kont do handlu kryptowalutami pod nazwiskiem ofiary. Te mogłyby następnie zostać wykorzystane do prania pieniędzy, unikania podatków lub zapewnienia anonimowości. – twierdzi Akamai

Podsumowanie

Chociaż phishing wydaje się wyrafinowany, badacze odkryli, że jego funkcja przesyłania plików zawiera lukę, która może zostać wykorzystana przejęcia kontroli nad fałszywą stroną.

Biorąc pod uwagę ogromną ilość wymaganych informacji, oszustwo może wydawać się oczywiste dla niektórych użytkowników. Jednak jak podkreślają badacze z Akamai to właśnie mechanizm kilkukrotnego potwierdzania tożsamości wyłączą u niektórych czerwone flagi.

Tłumaczą, że weryfikacja tożsamości jest w dzisiejszych czasach czymś normalnym i można to zrobić na wiele sposobów. „Ludzie oceniają marki i firmy na podstawie ich środków bezpieczeństwa” – tłumaczą badacze.

Wykorzystanie captcha na początku sygnalizuje, że można spodziewać się dodatkowej weryfikacji. Stosując te same metody, co legalne serwisy, strona ugruntowuje zaufanie ofiary.

Użytkownikom zaleca się sprawdzenie nazwy domeny strony, która prosi o podanie wrażliwych informacji. Mogą również przejść na oficjalną stronę serwisu, wpisując ją ręcznie w przeglądarce, aby sprawdzić, czy weryfikacja tożsamości jest w porządku.