VMware powiadamia administratorów i wzywa do natychmiastowego załatania krytycznego błędu związanego z możliwością ominięcia uwierzytelniania do platformy. Można przejąć kontrolę nad całym środowiskiem służącym do wirtualizacji serwerów.

Pod koniec kwietnia pisaliśmy o podobnej podatności pozwalającej na zdalne przejęcie VMware i zdobycie w niej jak największych uprawnień. Tym razem nowa podatność otrzymała aż 9,8/10 punktów w skali CVSSv3.

Szczegóły podatności

We wtorek, 2 sierpnia VMware zaczął ostrzegać administratorów, aby załatali krytyczną lukę w zabezpieczeniach polegającą na możliwości ominięcia procesu uwierzytelniania do systemu. Dotyka ona użytkowników domeny lokalnej w wielu produktach i umożliwia nieuwierzytelnionym atakującym uzyskanie uprawnień na poziomie administratora.

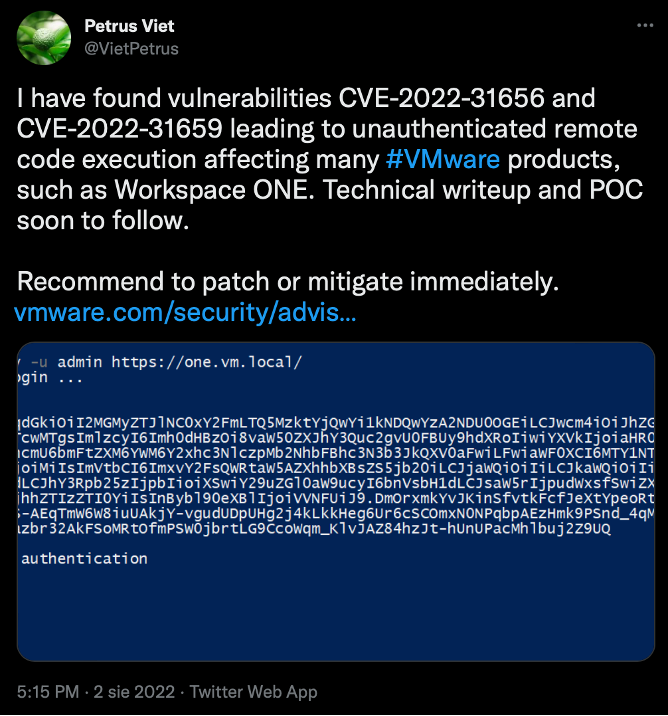

Błąd (o numerze CVE-2022-31656 został zgłoszony przez Petrusa Vieta z VNG Security.

Badacz odkrył, że ma on wpływ na produkty takie jak:

- VMware Workspace ONE Access (Access)

- VMware Workspace ONE Access Connector (Access Connector)

- VMware Identity Manager (vIDM)

- VMware Identity Manager Connector (vIDM Connector)

- VMware vRealize Automation (vRA)

- VMware Cloud Foundation

- vRealize Suite Lifecycle Manager

Scenariusz POC

W momencie publikacji ostrzeżenia, nie było dostępnego PoC-a specjalnie dla CVE-2022-31656. Nie jest jasne, czy PoC dla CVE-2022-22972 można łatwo zmodyfikować w celu wykorzystania tej luki. Jednak badacz, który odkrył CVE-2022-31656, napisał na Twitterze, że PoC „wkrótce będzie”.

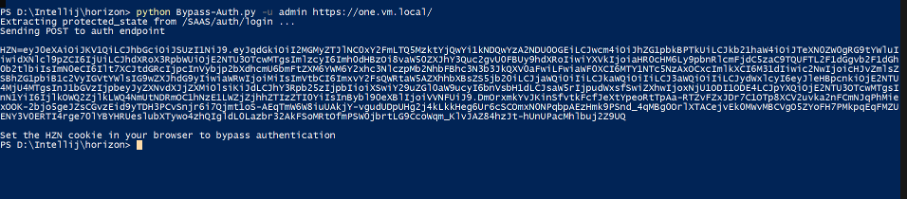

Opublikował też zrzut z wykonania skryptu w Python (Bypass-Auth.py), który pozwolił mu (za pomocą specjalnie przygotowanego wywołania metody POST) na zdalne zalogowanie się do portalu platformy VMWare One bez podawania poświadczeń.

Według VMware nie ma dowodów na to, że krytyczna luka w zabezpieczeniach uwierzytelniania CVE-2022-31656 jest wykorzystywana w atakach w praktyce.

Przy okazji wykrycia tego błędu producent wypuścił także poprawki do innych luk w bezpieczeństwie serwerów umożliwiających atakującym zdalne wykonanie kodu (CVE-2022-31658, CVE-2022-31659, CVE-2022-31665) i eskalację uprawnień do „root” (CVE-2022-31660, CVE- 2022-31661, CVE-2022-31664).

Jak sobie poradzić z problemem?

Przede wszystkim należy jak najszybciej zastosować odpowiednie łatki VMware, które zostały udostępnione na stronie bazy wiedzy producenta tutaj. Oprócz łatek producent udostępnił również informacje o jego obejściu, które może wpłynąć na niektóre funkcje i powinno być traktowane jako krok tymczasowy. Natomiast nie ma przedstawionego obejścia innych luk, które zostały usunięte w aktualnej wersji.