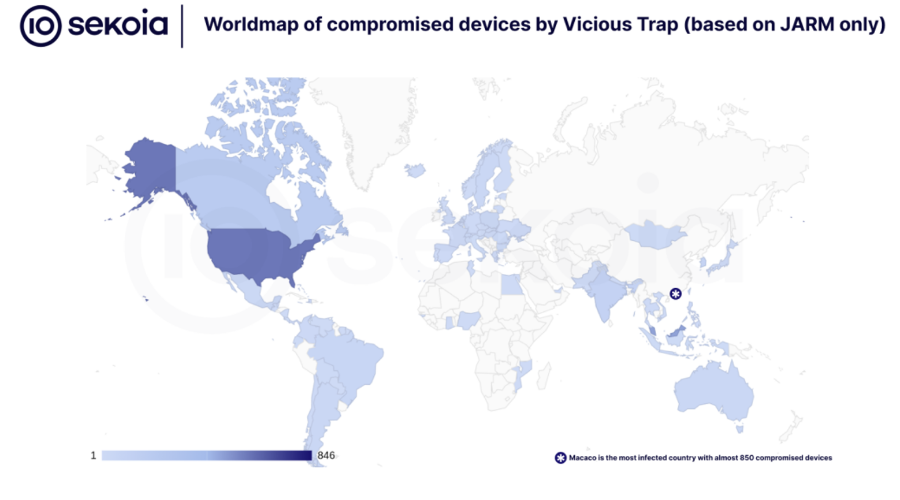

Analitycy cyberbezpieczeństwa z francuskiej firmy Sekoia ujawnili, że aktor zagrożeń o nazwie ViciousTrap naruszył prawie 5300 unikalnych urządzeń sieciowych w 84 krajach i przekształcił je w sieć przypominającą honeypot.

Zaobserwowano, że cyberprzestępcy wykorzystują krytyczną podatność wpływającą na routery Cisco Small Business RV016, RV042, RV042G, RV082, RV320 i RV325 (CVE-2023-20118), aby masowo wcielić je do zestawu honeypotów. Najwięcej infekcji przeprowadzonych zostało w mieście Makau, gdzie złamano 850 urządzeń.

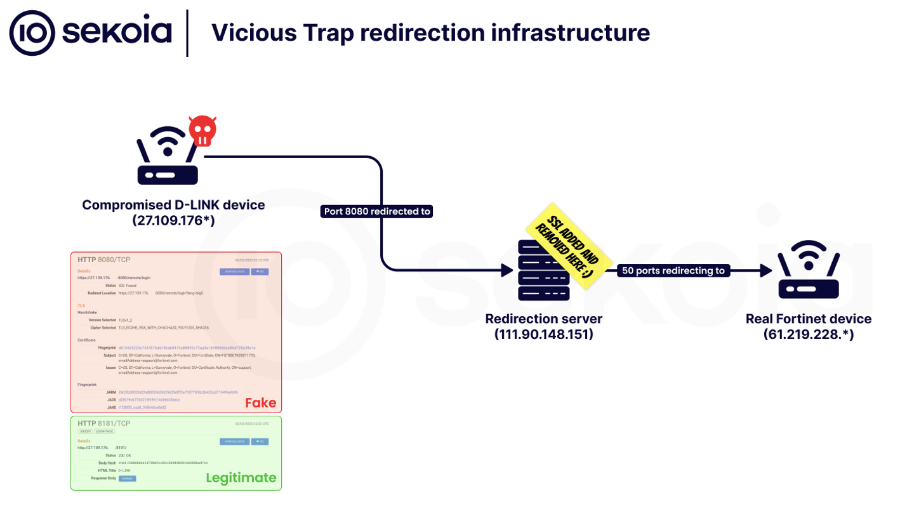

Łańcuch infekcji obejmuje wykonanie skryptu powłoki, nazwanego NetGhost, który przekierowuje ruch przychodzący z określonych portów naruszonego routera do infrastruktury przypominającej honeypot pod kontrolą atakującego, umożliwiając mu przechwytywanie przepływów sieciowych.

Warto zauważyć, że Sekoia przypisała wcześniej eksploatację CVE-2023-20118 innemu botnetowi, o nazwie PolarEdge. Chociaż nie ma dowodów na to, by te dwa zestawy działań były ze sobą powiązane, uważa się, że atakujący stojący za ViciousTrap prawdopodobnie tworzy infrastrukturę honeypot, naruszając szeroki zakres urządzeń wystawionych do Internetu. Zalicza się do nich routery SOHO, sieci VPN SSL, rejestratory DVR i kontrolery BMC od ponad 50 marek, takich jak Araknis Networks, ASUS, D-Link, Linksys i QNAP.

Łańcuch ataku obejmuje uzbrojenie CVE-2023-20118 w celu pobrania i wykonania skryptu bash za pośrednictwem ftpget. Dalej następuje kontakt z zewnętrznym serwerem C2 potrzebnym do pobrania pliku binarnego wget. W następnym kroku luka Cisco jest wykorzystywana ponownie, tym razem do wykonania drugiego skryptu pobranego za pomocą wcześniej usuniętego wget.

Skrypt powłoki drugiego etapu, wewnętrznie odwoływany jako NetGhost, jest skonfigurowany do przekierowywania ruchu sieciowego z naruszonego systemu do infrastruktury innej firmy kontrolowanej przez atakującego, ułatwiając w ten sposób ataki typu adversary-in-the-middle (AitM). Ma również możliwość usuwania się z naruszonego hosta w celu zatarcia śladów.

Sekoia twierdzi, że wszystkie próby wykorzystania podatności pochodzą z jednego adresu IP (101.99.91[.]151), a najwcześniejsza aktywność datowana jest na marzec 2025 r. W godnym uwagi zdarzeniu zaobserwowanym miesiąc później aktorzy ViciousTrap mieli ponownie wykorzystać nieudokumentowaną powłokę internetową, wcześniej wykorzystywaną w atakach botnetu PolarEdge, do własnych operacji.

„To założenie jest zgodne z wykorzystaniem NetGhost przez atakującego” – stwierdzili specjaliści bezpieczeństwa Felix Aimé i Jeremy Scion. „Mechanizm przekierowania skutecznie pozycjonuje atakującego jako cichego obserwatora, zdolnego do zbierania prób ataków i potencjalnie dostępu do powłoki sieciowej w trakcie przesyłania”.

Jeszcze w tym miesiącu próby wykorzystania podatności były skierowane na routery ASUS, ale z innego adresu IP (101.99.91[.]239), chociaż nie stwierdzono, aby sprawcy zagrożenia stworzyli jakikolwiek honeypot na zainfekowanych urządzeniach. Wszystkie adresy IP aktywnie wykorzystywane w kampanii znajdują się w Malezji i są częścią autonomicznego systemu (AS45839) obsługiwanego przez dostawcę hostingu Shinjiru.

Na podstawie słabej integracji z infrastrukturą GobRAT i faktu, że ruch jest przekierowywany do licznych zasobów na Tajwanie uważa się, że grupa cyberprzestępcza jest pochodzenia chińskiego.

Ostateczny cel ViciousTrap pozostaje niejasny, chociaż Sekoia określa go jako Globalny HoneyPot, co jest wysoce prawdopodobne.