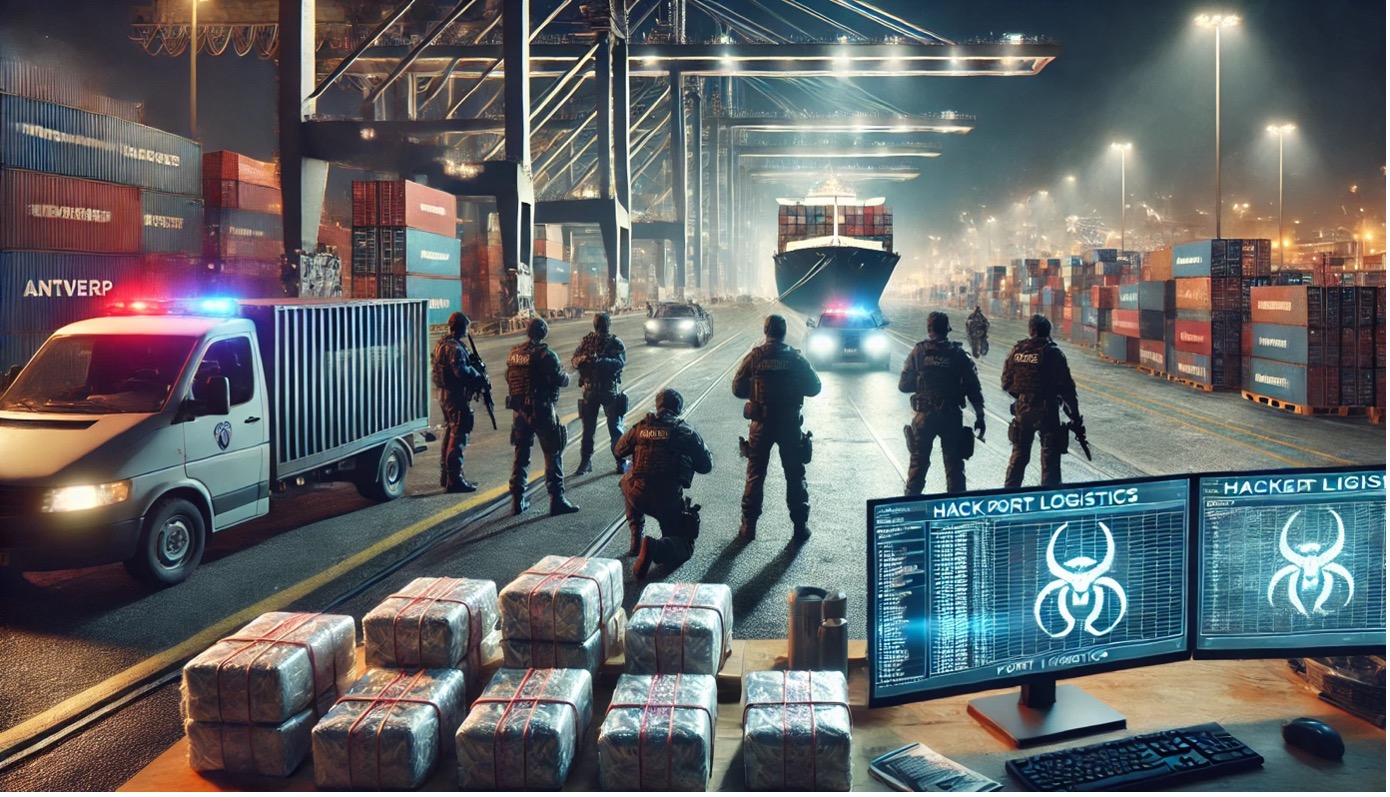

Jak specjaliści cyberbezpieczeństwa zostali członkami gangu

W dzisiejszym tekście postanowiliśmy wziąć na tapet ciekawą historię, która rozegrała się w latach 2011-2013. Może ona stanowić dobry materiał … Czytaj dalej

Uwaga na lukę w zabezpieczeniach przełączników Cisco Nexus. Możliwe przeprowadzenie DoS!

Cisco wydało ostrzeżenie dotyczące luki w zabezpieczeniach przełączników Nexus serii 3000 i 9000, mogącej prowadzić do ataku typu odmowa usługi … Czytaj dalej

Co administratorzy IT powinni wiedzieć przed końcem wsparcia dla Exchange 2016/2019?

Od dziesięcioleci Microsoft Exchange stanowi podstawę komunikacji biznesowej, obsługując pocztę e-mail, planowanie pracy i kooperacje w organizacjach na całym świecie. … Czytaj dalej

Luka przepełnienia bufora w poleceniu odczytu GRUB może pozwolić na obejście Secure Boot w Linuksie

W ostatnim czasie opisaliśmy kilka ciekawych luk w systemie Windows. Fani Linuksa pewnie zacierali wówczas ręce, ale dziś mamy złe … Czytaj dalej

Rekordowa kradzież kryptowalut o wartości 1,5 mld USD – co już wiemy?

Bybit, czyli jedna z największych i najpopularniejszych giełd kryptowalut, ujawniła w piątek, że zaawansowany atak hakerski doprowadził do kradzieży aktywów … Czytaj dalej

Przejęcie uprawnień z poziomu SYSTEM w Windowsie. Nowy zero-day w narzędziu do czyszczenia dysków

Mamy kolejny scenariusz na przejęcie najwyższych uprawnień w systemie Windows. W omawianym dziś przypadku winowajcą będzie błąd w narzędziu do … Czytaj dalej

Android 16 wprowadza nowe metody ochrony przed oszustwami, blokując niektóre funkcje podczas połączeń telefonicznych

Google pracuje nad nową funkcją bezpieczeństwa dla systemu Android, która ma blokować możliwość zmiany niektórych wrażliwych ustawień smartfona podczas połączeń … Czytaj dalej

Nowy zero-day w Windowsie wykorzystywany w atakach!

W czwartek 13 lutego ClearSky Cyber Security – izraelska firma zajmująca się cyberwywiadem – ujawniła, że zaobserwowano powiązaną z Chinami … Czytaj dalej

Nowa podatność SQL injection w PostgreSQL

Kilka dni temu specjalista Rapid7 odkrył podatność SQL injection o wysokim poziomie krytyczności, dotyczącą interaktywnego narzędzia PostgreSQL psql. Luka otrzymała … Czytaj dalej

Apple ostrzega – krytyczna luka wykorzystywana w atakach!

W poniedziałek 10 lutego Apple wydało pilną poprawkę dla swoich flagowych platform iOS i iPadOS, jednocześnie ostrzegając, że krytyczna luka … Czytaj dalej