Microsoft ujawnił w czwartek, że aktorzy stojący za hackowaniem SolarWinds powrócili, aby zaatakować agencje rządowe, ośrodki analityczne, konsultantów i organizacje pozarządowe zlokalizowane w 24 krajach, w tym w USA.

Wśród wyróżnionych podmiotów znajdują się między innymi Rada Atlantycka Stanów Zjednoczonych, Organizacja Bezpieczeństwa i Współpracy w Europie (OBWE), Ukraińskie Centrum Działań Antykorupcyjnych (ANTAC) oraz Departament Spraw Zagranicznych Rządu Irlandii.

„Ta fala ataków była wymierzona w około 3000 kont e-mail w ponad 150 różnych organizacjach” – powiedział Tom Burt, wiceprezes firmy Microsoft ds. Bezpieczeństwa i Zaufania Klientów.

Microsoft przypisał trwające włamania rosyjskiemu aktorowi, którego śledzi jako Nobelium. Dla społeczności cyberbezpieczeństwa może on być znany także pod pseudonimami APT29, UNC2452 (FireEye), SolarStorm (Unit 42), StellarParticle (Crowdstrike), Dark Halo (Volexity) i Iron Ritual (Secureworks).

Uważa się, że ostatnia fala serii włamań rozpoczęła się 28 stycznia 2021 r., aż osiągnęła nowy poziom eskalacji 25 maja. Ataki wykorzystały legalną usługę masowego wysyłania maili o nazwie Constant Contact, aby ukryć swoją złośliwą działalność. Atakujący w mailach podszywali się pod USAID (amerykańską organizację programistyczną) prowadząc zakrojoną na szeroką skalę kampanię phishingową, która rozprowadzała wiadomości phishingowe do różnych organizacji i branż.

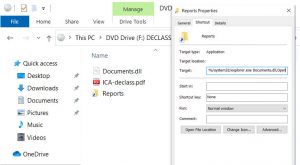

Te pozornie autentyczne e-maile zawierały link, który po kliknięciu dostarczał złośliwy plik obrazu („ICA-declass.iso”) w celu wstrzyknięcia niestandardowego implantu Cobalt Strike Beacon o nazwie NativeZone („Documents.dll”). Backdoor, jak zaobserwowano w poprzednich incydentach, jest wyposażony w funkcje utrzymywania stałego dostępu, przeprowadzania ruchów bocznych, eksfiltracji danych i instalowania dodatkowego złośliwego oprogramowania.

W innej odmianie ataków ukierunkowanych wykrytych przed kwietniem Nobelium eksperymentowało z profilowaniem maszyny docelowej po tym, jak odbiorca wiadomości e-mail kliknął w link. W przypadku, gdyby okazało się, że podstawowym systemem operacyjnym jest iOS, ofiara zostanie przekierowana na drugi zdalny serwer w celu wysłania exploita dla ówczesnego zero-day CVE-2021-1879. Firma Apple usunęła usterkę 26 marca, przyznając, że „ten problem mógł być aktywnie wykorzystywany”.

Firmy zajmujące się cyberbezpieczeństwem, Secureworks and Volexity, które potwierdziły ustalenia, podały, że kampania rozróżnia organizacje pozarządowe, instytucje badawcze, jednostki rządowe i agencje międzynarodowe zlokalizowane w USA, Ukrainie i Unii Europejskiej.

Bardzo wąski i konkretny zestaw identyfikatorów e-mail i organizacji obserwowany przez badaczy CTU wyraźnie wskazuje, że kampania koncentruje się na amerykańskich i europejskich misjach dyplomatycznych i politycznych, które mogłyby być interesujące dla zagranicznych służb wywiadowczych” – zauważyli naukowcy z Secureworks Counter Threat Unit.

Najnowsze ataki potwierdzają powtarzający się wzorzec rosyjskiego aktora, który wykorzystuje unikalną infrastrukturę (tą z ataków SolarWinds) i narzędzia dające wysoki poziom ukrycia.

Grupy Nobelium ciągle ewoluuje i może być również bezpośrednią odpowiedzialna za szeroko nagłośniony incydent SolarWinds, co sugeruje, że atakujący mogą dalej eksperymentować ze swoimi metodami, aby osiągnąć swoje cele polityczne lub zarobić więcej pieniędzy.

W połączeniu z atakiem na SolarWinds, jasne jest, że częścią strategii Nobelium jest uzyskanie dostępu do zaufanych dostawców technologii i infekowanie ich klientów. Korzystając z aktualizacji oprogramowania, a teraz masowych dostawców poczty e-mail, Nobelium zwiększa szanse na dodatkowe szkody w operacjach szpiegowskich i podważa zaufanie do ekosystemu technologicznego.