W sieci pojawił się nowy malware, za pomocą którego przestępcy mogą przejąć kontrolę nad komputerem Mac i wykraść z niego hasła. Nie dajcie się nabrać!

Przekonanie, że używanie komputerów spod marki Apple jest bezpieczne, nie znajduje już potwierdzenia w rzeczywistości. Pojawia się coraz więcej złośliwego oprogramowania, które potrafi narobić wiele szkód na komputerach Mac. Piszemy o tym regularnie na Kapitanie. Niedawno zajmujący się cyberbezpieczeństwem badacze z Kandji odkryli nowy szczep takiego złośliwego oprogramowania, o nazwie „Cuckoo”.

Malware Cuckoo – co o nim wiemy?

Nazwa w bezpośrednim tłumaczeniu na język polski oznacza kukułkę, czyli pasożytniczego ptaka lęgowego, znanego ze składania jaj w gniazdach innych gatunków.

Malware został po raz pierwszy zidentyfikowany 24 kwietnia 2024 r. Wykazuje cechy zarówno oprogramowania szpiegującego, jak i złodzieja informacji, atakując komputery Mac z procesorami Intel, ale też ARM, i stosując wyrafinowane taktyki w celu wydobycia poufnych informacji.

W poście na blogu Adam Kohler i Christopher Lopez z Kandji wyjaśniają, że natknęli się na niewykryty wcześniej złośliwy plik binarny Mach-O w witrynie VirusTotal śledzącej złośliwe oprogramowanie o nazwie „DumpMedia Spotify Music Converter”. Następnie sprawdzili nazwę programu w Internecie i odkryli, że jest on rozpowszechniany za pośrednictwem witryny o nazwie dumpmedia[.]com, która oferuje wiele aplikacji pomagających użytkownikom piracić muzykę z usług przesyłania strumieniowego poprzez konwersję jej na pliki MP3.

Chociaż złośliwe oprogramowanie Cuckoo jest obecnie rozprzestrzeniane na stronach poświęconych piractwu muzycznemu, tę kampanię można łatwo zmienić, tak aby rozpowszechniała je za pośrednictwem innych fałszywych aplikacji.

Ustanawianie trwałości i eskalacja uprawnień

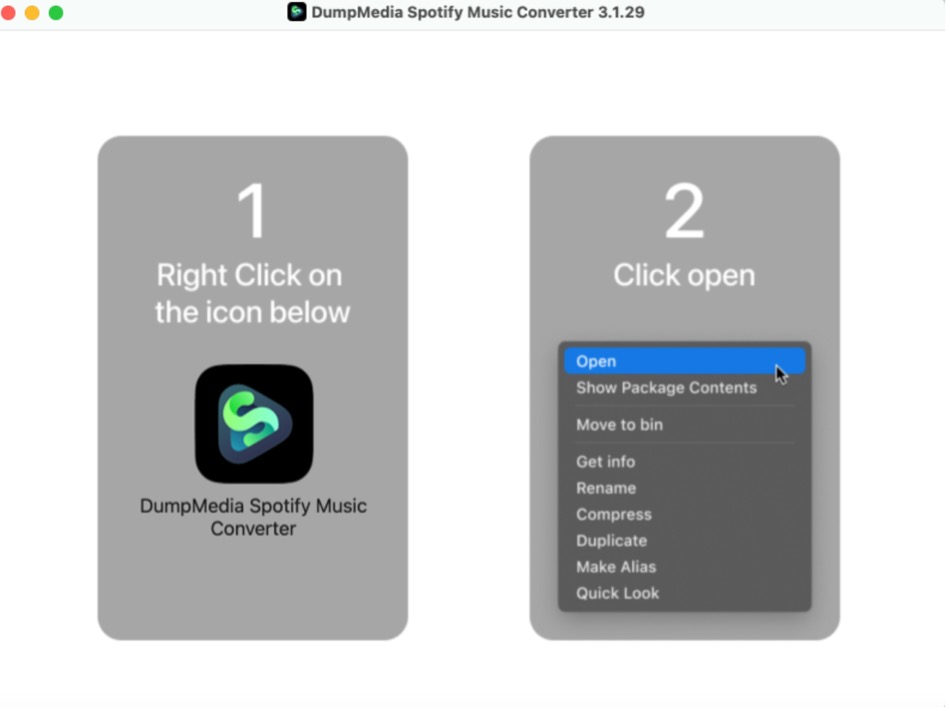

Po pobraniu programu DumpMedia Spotify Music Converter badacze odkryli, że zawiera on pakiet aplikacji. Jest to interesujące, ponieważ zwykle apki macOS wystarczy przeciągnąć do folderu Aplikacje — w przeciwieństwie do tego ta zachęca użytkowników do kliknięcia ich prawym przyciskiem myszy, a następnie wybrania „Otwórz”.

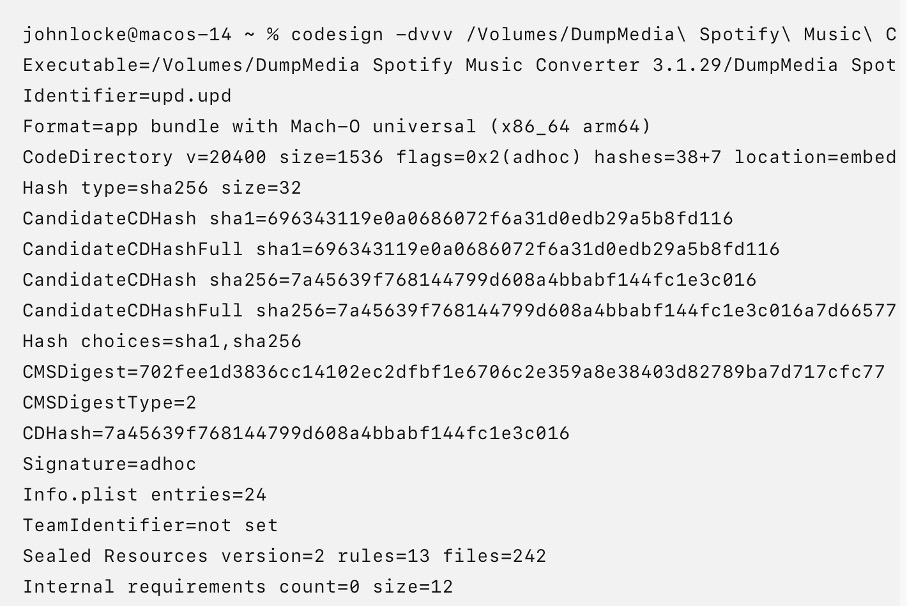

„Przeglądając plik aktualizacji w oryginalnym pakiecie, odkryliśmy, że jest on podpisany ad hoc bez identyfikatora programisty. Oznacza to, że Gatekeeper początkowo zatrzyma działanie aplikacji i będzie wymagał od użytkownika ręcznego zezwolenia” – piszą badacze.

Jeśli jednak użytkownik ręcznie zezwoli na jego uruchomienie na swoim komputerze, złośliwe oprogramowanie zakończy swój bieg.

Podobnie jak malware MacStealer, Cuckoo wykorzystuje skrypt wyświetlający fałszywy monit o hasło, aby nakłonić użytkownika do wprowadzenia hasła systemowego. Jeśli hakerzy zdobędą hasło systemowe ofiary, mogą zwiększyć uprawnienia złośliwego oprogramowania na zainfekowanej maszynie.

Następnie Cuckoo rejestruje aplikacje zainstalowane na zainfekowanym komputerze Mac, robi zrzuty ekranu i zbiera dane z pęku kluczy iCloud, Apple Notes, przeglądarek internetowych, portfeli kryptowalutowych i aplikacji takich jak Discord, FileZilla, Steam i Telegram.

Warto również zauważyć, że Cuckoo wykorzystuje technikę o nazwie LaunchAgent w celu ustalenia trwałości zainfekowanego komputera Mac. Dzięki temu nawet po ponownym uruchomieniu komputera złośliwe oprogramowanie będzie nadal działać przy następnym włączeniu komputera Mac. Podobnie program sprawdza, czy docelowy komputer Mac nie znajduje się w Armenii, Białorusi, Kazachstanie, Rosji lub Ukrainie, zanim zacznie kraść wrażliwe dane.

Jak zabezpieczyć swojego Maca?

Przede wszystkim istotna jest tu duża świadomość użytkownika oraz pobieranie oprogramowania wyłącznie z legalnych źródeł, takich jak Apple Store.

Jak ma to często miejsce w przypadku innych odmian złośliwego oprogramowania, Cuckoo jest obecnie rozprzestrzeniane na witrynach pirackich. Oprócz tego, że piracenie treści online jest nielegalne i szkodliwe dla twórców, to zazwyczaj pewny sposób na skończenie z paskudną infekcją złośliwym oprogramowaniem.

Również w celu ochrony przed takimi zagrożeniami zalecamy wszystkim użytkownikom MacOS regularne aktualizowanie i łatanie swojego oprogramowania oraz korzystanie ze sprawdzonych narzędzi chroniących przed złośliwym oprogramowaniem. Unikniemy wtedy pobierania aplikacji z niezaufanych źródeł. Regularne skanowanie za pomocą zaktualizowanego oprogramowania antywirusowego może pomóc w wykryciu i usunięciu takich złośliwych programów.

Incydent ten podkreśla potrzebę ciągłej czujności i wdrażania solidnych środków bezpieczeństwa w celu ochrony wrażliwych danych przed cyberprzestępcami. Zachęcamy też wszystkich użytkowników (nie tylko MacOS), aby byli na bieżąco z najnowszymi praktykami bezpieczeństwa (oraz czytali Kapitana ) i wdrażali zalecane środki ochronne w celu ochrony swoich środowisk cyfrowych.