Posty

Jak hackerzy wykorzystują popularne ciasteczka do ukrywania backdoorów?

Identyfikacja backdoorów w witrynie nie zawsze jest łatwym zadaniem. Ponieważ podstawową funkcją backdoorów jest ukrywanie się podczas zapewniania nieautoryzowanego dostępu,…

Czytaj więcej ›

SysMon v13 wykrywa próby manipulacji procesów przez malware

Mamy dobrą wiadomość dla osób zajmujących się bezpieczeństwem cybernetycznym i dla zespołów Blueteam. Microsoft wypuścił dzisiaj nową wersję Sysmon 13,…

Czytaj więcej ›

Miliony stron w PHP ofiarą kontrowersyjnego frameworka

Zend Framework i jego następca - Laminas Project to popularne narzędzia deweloperskie. Okazuje się, że mogą być wykorzystywane do zdalnego…

Czytaj więcej ›

Zestawienie tygodniowe 4 – 11 stycznia

Atak na Bank Centralny Nowej Zelandii Bank centralny Nowej Zelandii poinformował w niedzielę, że zareagował pilnie na „złośliwe” naruszenie jednego…

Czytaj więcej ›

Zero-day w narzędziu Psexec pozwala na eskalację uprawnień do SYSTEM!

Nowoodkryty 0-day w narzędziu PsExec i utworzony specjalny exploit pozwala uzyskać najwyższe uprawnienia administracyjne do systemu Windows! Jeśli posiadasz lokalny…

Czytaj więcej ›

Bug w Google Docs pozwala na podglądanie prywatnych dokumentów

Pół roku temu, 9 lipca 2020 roku, w usługach przekazywania opinii Google została odkryta luka, którą dopiero niedawno Google oficjalnie…

Czytaj więcej ›

Ukryte konto w urządzeniach Zyxel to backdoor!

W urządzeniach sieciowych Zyxel odkryto krytyczną podatność, której prostota aż kłuje oczy. Chodzi o wbudowane konto z uprawnieniami administratora, istniejące…

Czytaj więcej ›

Zestawienie tygodniowe 28 grudnia – 4 stycznia

Nowy Rok 2021!!! Ponieważ jest to pierwszy post w Nowym Roku chcielibyśmy Tobie, Drogi Czytelniku, życzyć gremialnie całą Redakcją Kapitana…

Czytaj więcej ›

Jak działa trojan „Supernova” w ataku SolarWinds?

Ostatni atak za pomocą automatycznych aktualizacji SolarWinds Orion okazał się jednym z najbardziej wyrafinowanych i szkodliwych ataków w 2020 roku,…

Czytaj więcej ›

0-day Windows nadal groźny, pomimo próby łatania luki

Błąd umożliwia osobie atakującej instalowanie programów, przeglądanie, zmienianie lub usuwanie danych oraz pozwala na tworzenie nowych kont z pełnymi prawami…

Czytaj więcej ›

Jak chronić się przed cyber-zagrożeniami?

Na przestrzeni kilku ostatnich lat obserwujemy wykładniczy wzrost oszustów phishingowych oraz wszelkiego rodzaju ataków opartych o socjotechnikę. Światowy kryzys Covid-19…

Czytaj więcej ›

Zestawienie tygodniowe 21 – 28 grudnia

Amerykanie zapowiadają zemstę za cyberatak na Agencje rządowe „Nie możemy pozwolić, aby to co się stało pozostało bez odpowiedzi” -…

Czytaj więcej ›

5G – jak bezpieczny jest nowy, telekomunikacyjny standard

Podczas gdy sieci 5G są stopniowo wdrażane w największych miastach na całym świecie, analiza architektury sieci ujawniła szereg potencjalnych słabych…

Czytaj więcej ›

Krytyczne podatności Dell Wyse pozwalają atakującym uzyskać zdalny dostęp do plików i poświadczeń

Badacze bezpieczeństwa z CyberMDX odkryli krytyczne błędy w kodzie kilkunastu modeli terminali klienckich Dell Wyse. Podatności mogą zostać wykorzystane przez…

Czytaj więcej ›

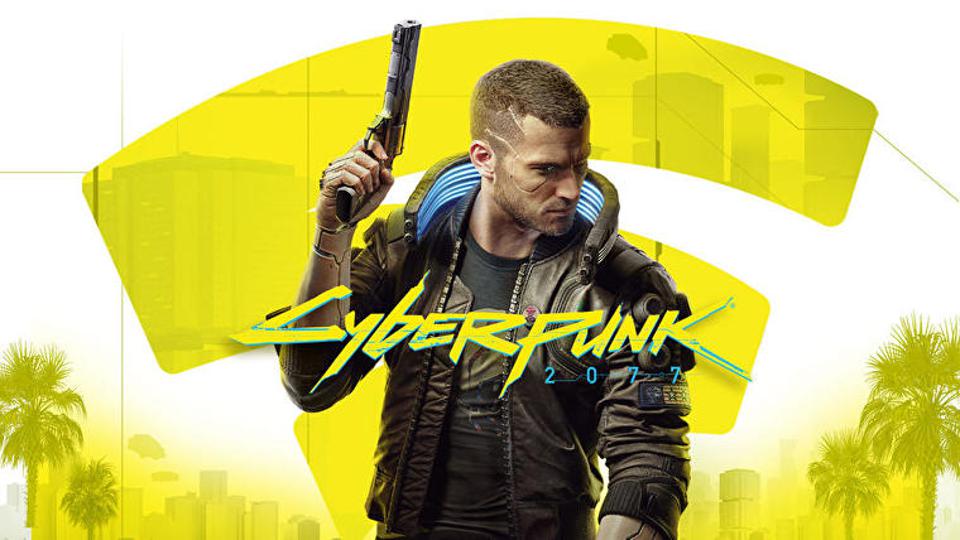

Zamiast mobilnej wersji Cyberpunk 2077 dostaniesz ransomware!

Aby nakłonić użytkowników do zainstalowania złośliwego oprogramowania, cyberprzestępcy często rozpowszechniają je jako instalatory aplikacji wzbudzającej duże zaufanie bądź zachęcającej do…

Czytaj więcej ›