Ciekawa możliwość utworzenia backdoora w dzienniku zdarzeń Windows

Technik na ukrywanie się w systemie Windows i możliwości utworzenia backdoora jest na pewno wiele. O części z nich pisaliśmy … Czytaj dalej

Technik na ukrywanie się w systemie Windows i możliwości utworzenia backdoora jest na pewno wiele. O części z nich pisaliśmy … Czytaj dalej

Badacze bezpieczeństwa z IBM Security X-Force Red znaleźli w Google Cloud Platform (GCP) metodę, której potencjalnie mogą użyć atakujący do … Czytaj dalej

Techniki typu “persistence” to jedne z kluczowych umiejętności współczesnych cyberprzestępców. Pozwalają na niezauważalny i trwały dostęp do środowiska ofiary, często … Czytaj dalej

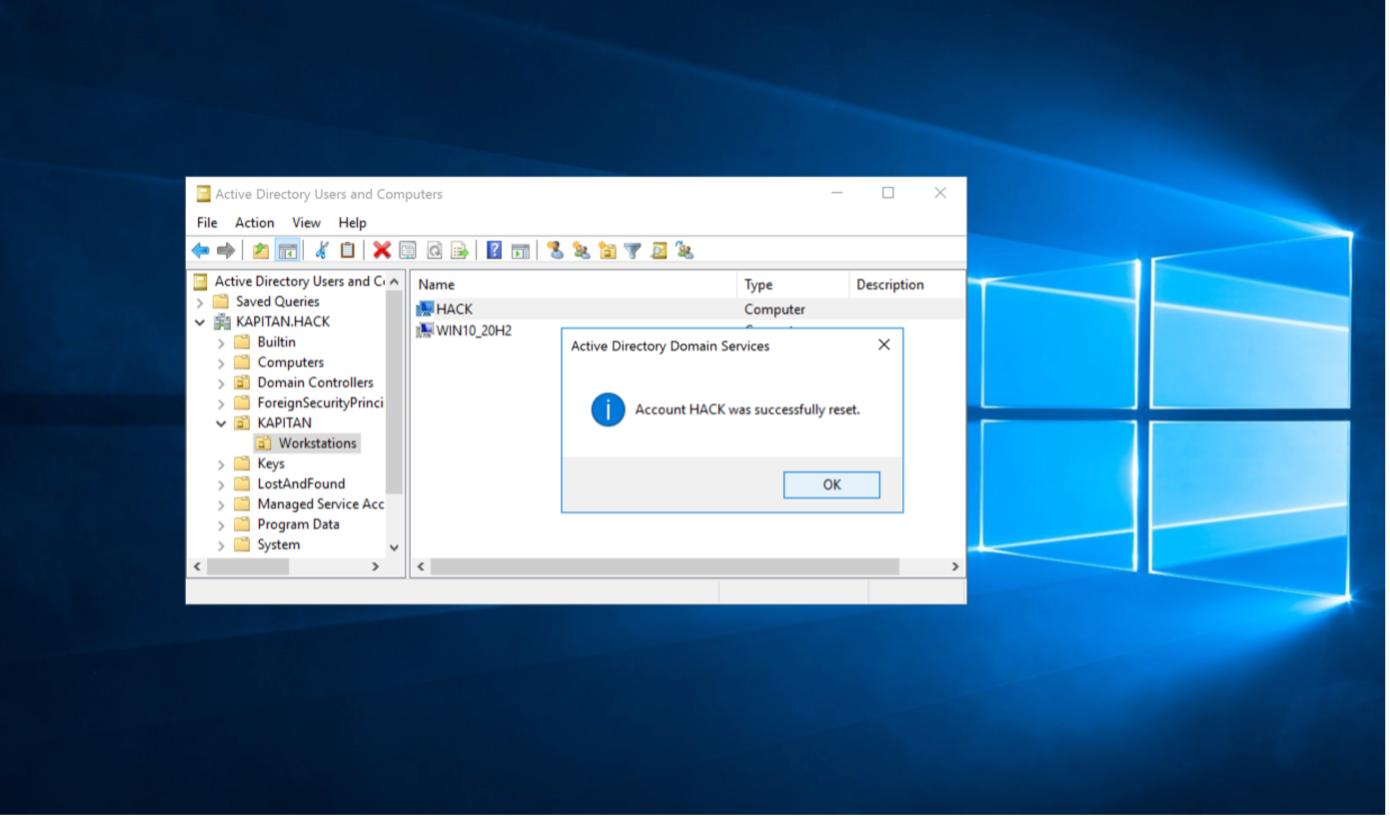

Czas na kontynuację poprzedniego artykułu (ciekawy backdoor z kontem komputera umożliwiający trwały dostęp do Active Directory (część 1)), w którym … Czytaj dalej

W dzisiejszym artykule opiszemy nasze ciekawe spostrzeżenie co do rzadko używanej funkcjonalności w Active Directory, która może przyczynić cię do … Czytaj dalej

W dzisiejszym artykule opiszemy koleją technikę omijania zabezpieczeń Windows oraz urywania komend po stronie użytkownika (LOLBIN). Metoda polega na użyciu … Czytaj dalej

W dzisiejszym artykule opiszemy kolejną, ciekawą technikę trwałego ukrywania się cyberprzestępców w systemie Windows, umożliwiającą uruchomienie złośliwego oprogramowania. Tym razem … Czytaj dalej

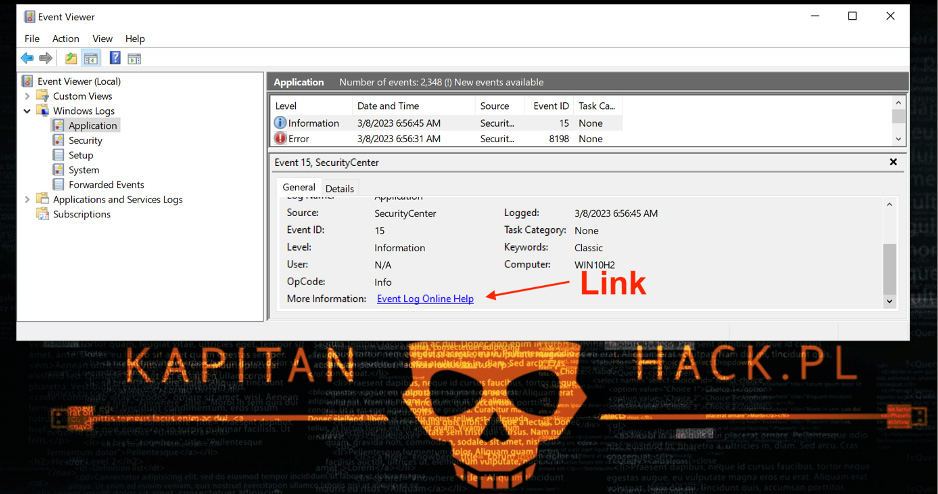

W dzisiejszym artykule opiszemy jedną z ciekawych technik trwałego ukrywania się cyberprzestępców w systemie Windows, umożliwiającą uruchomienie złośliwego oprogramowania. Została … Czytaj dalej

W dzisiejszym, kolejnym z serii artykułów z kampanii „Active Directory Persistence” pokażemy w jaki sposób można ukryć w AD konto … Czytaj dalej

Dzisiejszy artykuł jest pierwszym z serii należącej do kampanii „Active Directory Persistence”, w której pokazujemy jakie są sposoby na stworzenie … Czytaj dalej