Sprzedajesz na Allegro lub na innych portalach? – uważaj na to oszustwo! Przykład z życia, warto przeczytać!

Jeśli posiadasz konto na Allegro lub na innych portalach, w szczególności jesteś sprzedawcą, uważaj na podejrzane maile próbujące wymusić akceptację zmian w regulaminie – to zaawansowany i przemyślany phishing. Pomimo świadomości na temat zagrożeń właściciel firmy dał się na niego złapać. Opiszemy dokładnie atak oraz jak sobie z radzić z problemem i w przyszłości uniknąć złapania się na przysłowiowy „haczyk”.

W dobie dynamicznie zmieniających się przepisów oraz wymogów nakładanych przez zewnętrzne instytucje ciężko się nie nabrać na złośliwą wiadomość e-mail, która wymusza na nas aktualizację lub akceptację nowej polityki w naszej ulubionej platformie sprzedażowej bądź portalu, na którym często sprzedajemy. Sprzyjają ku temu różne sytuacje takie, jak zmiany w politykach dotyczących RODO, w których musimy zawsze coś zaktualizować i zaakceptować w regulaminach. Jeśli do tego dołożymy nieświadomość zagrożeń, mamy osoby, które klikają w takie e-mail’e. W pośpiechu w załatwianiu codziennych spraw nie trudno wpaść jak „śliwka w kompot”. Wczoraj otrzymaliśmy maila od właściciela jednej z firm, która posiada konto na Allegro. Ów właściciel, dał się złapać na opisywany atak pomimo szerokiej wiedzy i świadomości na temat phishingu, a całą operację wykonał przez swój smartfon jadąc samochodem do pracy.

Jak wygląda zaawansowany phishing?

Opisywany phishing, to nowy atak na klientów Allegro, który jest typowym przypadkiem z życia. Używa jednej z metod socjotechniki, polegającej na wzbudzeniu na odbiorcy świadomości poczucia winy, strachu i wymaga szybkiej reakcji w sytuacji kryzysowej.

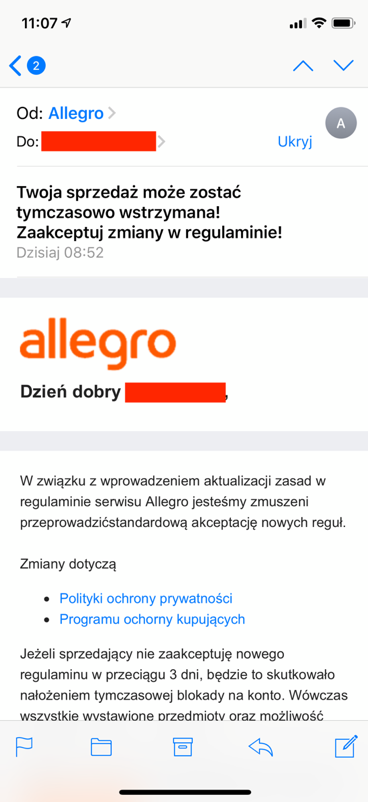

Samo brzmienie tytułu maila „Twoja sprzedaż może zostać tymczasowo wstrzymana! Zaakceptuj zmiany w regulaminie!” sprawia wrażenie, że po jego przeczytaniu musimy podjąć natychmiastową reakcję, bo jak tego nie zrobimy możemy coś stracić, a nasz biznes na się zatrzyma. Robiąc to w pośpiechu możemy nie zauważyć, że mail jest jawnym oszustwem.

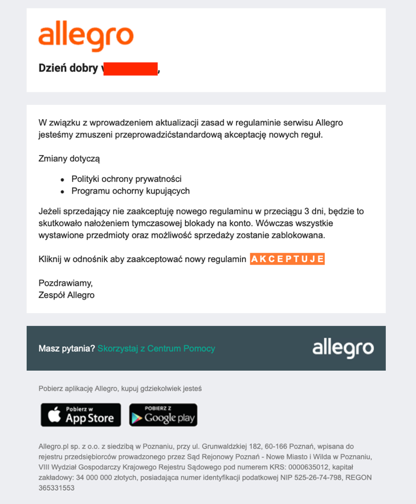

Po otworzeniu maila, na pierwszy rzut oka uznamy, że wygląda on poprawnie.

Treść jego jest następująca:

„W związku z wprowadzeniem aktualizacji zasad w regulaminie serwisu Allegro jesteśmy zmuszeni przeprowadzićstandardową akceptację nowych reguł.

Zmiany dotyczą

– Polityki ochrony prywatności

– Programu ochorny kupujących

Jeżeli sprzedający nie zaakceptuję nowego regulaminu w przeciągu 3 dni, będzie to skutkowało nałożeniem tymczasowej blokady na konto. Wówczas wszystkie wystawione przedmioty oraz możliwość sprzedaży zostaną zablokowane.

Kliknij w odnośnik aby zaakceptować nowy regulamin A K C E P T U J E”

Nie będziemy wnikać w szczegóły i merytorykę treści, lecz po szybkim przeczytaniu możemy odnieść wrażenie, że Allegro w związku z RODO wprowadza jakieś zmiany do regulaminu i oczekuje od nas akceptacji zapisów. W przeciwnym wypadku, jeśli tego nie zrobimy nasza sprzedaż zostanie zablokowana. Właściciel firmy, który padł ofiara phishingu otrzymał dwie takie wiadomości. Pierwszą 6 września i drugą wczoraj. Na pierwszą nie zareagował od razu zostawił ją w skrzynce odbiorczej, natomiast drugą potraktował jako ostrzeżenie, zaniepokoił się i szybko zareagował, w konsekwencji stał się ofiarą phishingu.

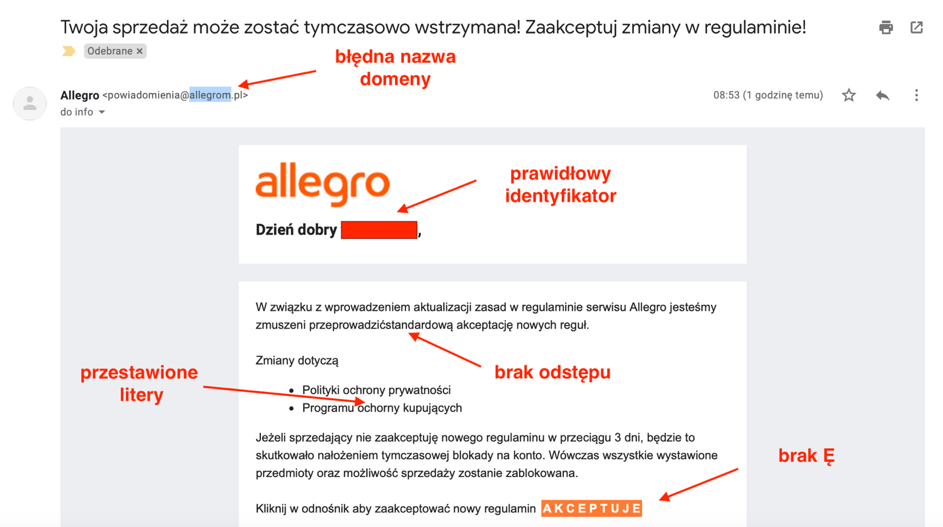

W poczcie podejrzany mail wygląda następująco:

Dlaczego powyższy e-mail od „Allegro” jest złośliwy?

Otrzymana wiadomość dotarła na pocztę GMAIL do skrzynki odbiorczej właściciela firmy i w żaden sposób nie została oznaczona jako SPAM lub podejrzana wiadomość od nieznanego nadawcy – jak to zwykle robi GOOGLE. Oznacza to tyle, że bez problemu przeszła przez zaawansowane skanery bezpieczeństwa zaimplementowane w google! Fakt ten dodatkowo może sprawić, że użytkownik pomyśli, że jest z wiadomością jest wszystko w porządku i nieświadomie może ją kliknąć. Lecz, czy na pewno tak jest?

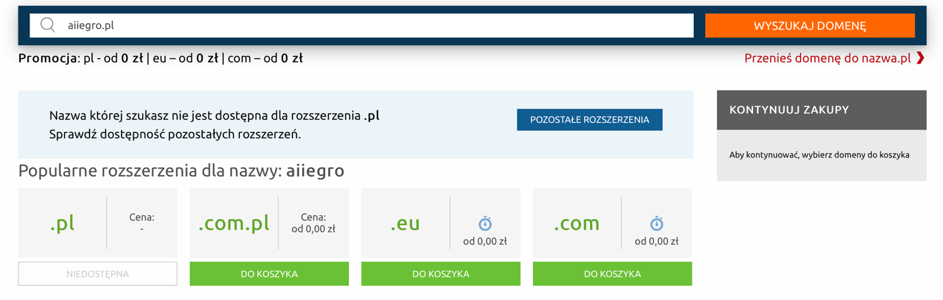

Pierwszym elementem, który powinien zwrócić naszą uwagę to nazwa adresata. Tutaj podejrzenia budzi nazwa domeny, z której przyszedł mail „allegrom.pl”. Cyberprzestępcy najczęściej stosują taki trik, zakładają domeny, które łudząco przypominają oryginalną domenę dostarczyciela wiadomości. Często też przestawiają litery w nazwie domeny lub używają liter łudząco przypominających inne np. duże „i” („I”) wygląda podobnie do litery „l”. Taki trik również mógłby być użyty przez cyberprzestępców. Sprawdziliśmy na portalu nazwa.pl dostępność domeny „aIIegro.pl” (pisane w środku przez dwie duże litery „i”). Zobaczcie wynik:

Co prawda domena z końcówką „pl” jest niedostępna do zakupu, ale reszta domen jak najbardziej w tym allegro.com 🙂

W przypadku opisywanego phishingu do nazwy domeny dodana została na końcu litera „m”. A może „allegrom.pl” to nowa nazwa domeny przeznaczonej dla wysyłania mailingu lub użytkowników mobilnych? Z pewnością odbiorca takiej wiadomości może bić się z takimi myślami, bo przecież reszta maila, jego treść wygląda w porządku. Ale czy do końca w porządku?

Jeśli wczytamy się dokładnie w treść maila (nie czytać podczas jazdy samochodem :)) to okaże się, że nie zawiera ona także rażących błędów stylistycznych i ortograficznych, które są najczęstszą zauważalną wadą w tego typu atakach poza trzema (wyraz „ochorny” zamiast „ochrony”, brak spacji między dwoma wyrazami „przeprowadzićstandardową” oraz wyraz „AKCEPTUJE” zamiast „AKCEPTUJĘ”. Tutaj cyberprzestępcy widać, że dołożyli dużo starań z szatą graficzna i treścią, aby nie dać się zdemaskować, ale też nie do końca wszystko poprawnie przygotowali. W takich sytuacjach pamiętajmy, aby dokładnie czytać treść! Poważne firmy, takie jak Allegro nie mogą pozwolić sobie na popełnianie takich błędów w mailach do klientów.

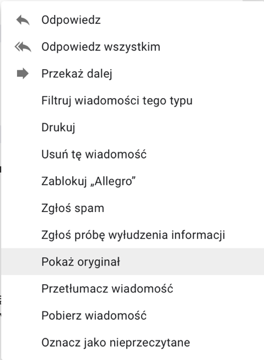

Dla bardziej zaawansowanych użytkowników zalecamy klikniecie w przeglądarce poczty opcji źródło wiadomości (w gmail jest to opcja „pokaż oryginał”).

Tutaj zdobędziemy informacje szczegółowe z nagłówka wiadomości oraz nazwy serwerów, przez które została wysłana wiadomość i nie tylko. Lecz nie będziemy skupiać się na tych parametrach, gdyż najczęściej te uwagi, które opiszemy poniżej pozwolą jednoznacznie stwierdzić, że jest to phishing.

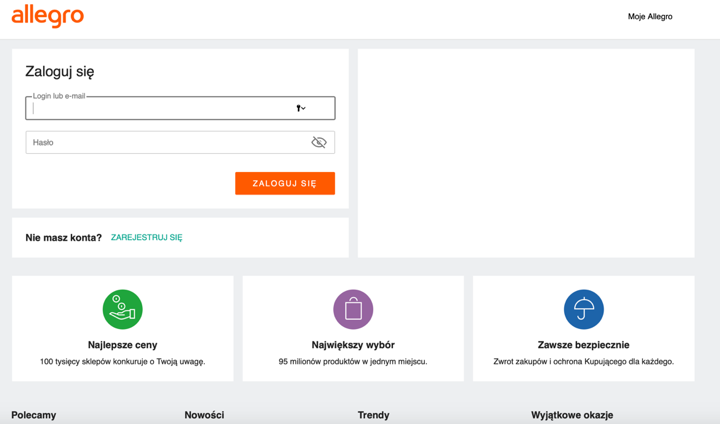

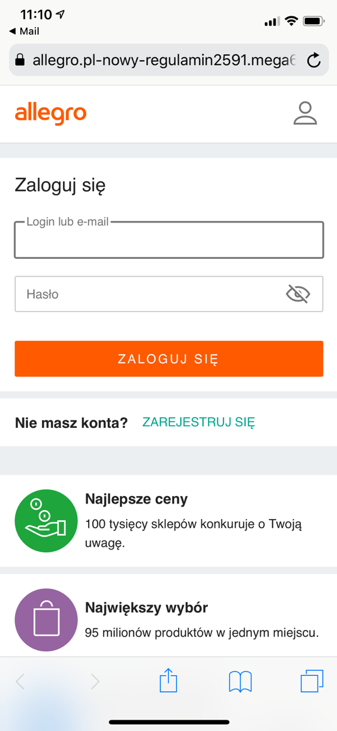

No dobrze, jeśli w pierwszym podejrzanym kroku, czyli nazwie nadawcy oraz treści maila cyberprzestępcom udało się nas zwieść i klikniemy na link „AKCEPTUJE” zostaniemy natychmiast przeniesieni do strony łudząco przypominającej portal Allegro z opcją logowania.

W tym momencie powinniśmy się zatrzymać, ponieważ:

1) Jeśli mamy włączone automatyczne zapamiętywanie loginów i haseł w przeglądarce do portalu Allegro, sugestie przeglądarki nie zadziałają – to pierwsze ostrzeżenie!

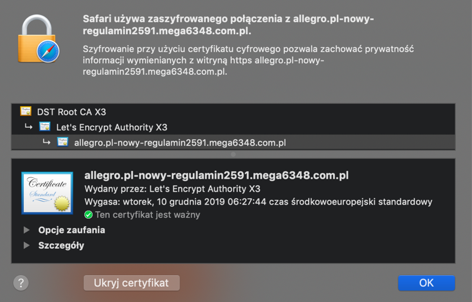

2) Link do strony w przeglądarce wygląda bardzo podejrzliwie: „https://allegro.pl-nowy-regulamin2591[.]mega6348[.]com[.]pl/3844/”. Pomimo faktu, że nazwa domeny jest w nim zupełnie inna niż „allegro.pl” i fałszywe „allegrom.pl”, z którego przyszedł mail, strona jest dodatkowo zabezpieczona certyfikatem SSL (posiada przed adresem „https”). Jeśli w przeglądarce klikniemy na certyfikat (kłódkę przed linkiem) dowiemy się, że nie jest to certyfikat Allegro, lecz darmowy certyfikat „Let’s Encrypt” i w dodatku ważny! Cyberprzestępcy używają darmowych certyfikatów dla stron, aby zaszyfrować komunikację pomiędzy klientem a witryną, oraz dodatkowo zmylić użytkownika, że strona jest bezpieczna.

Stwierdzenie, że strona jest bezpieczna, bo mówi tak przeglądarka oraz jej adres jest zabezpieczony kłódką wcale nie oznacza, że jest tak naprawdę bezpieczna. Sprawdzajmy je dokładnie!

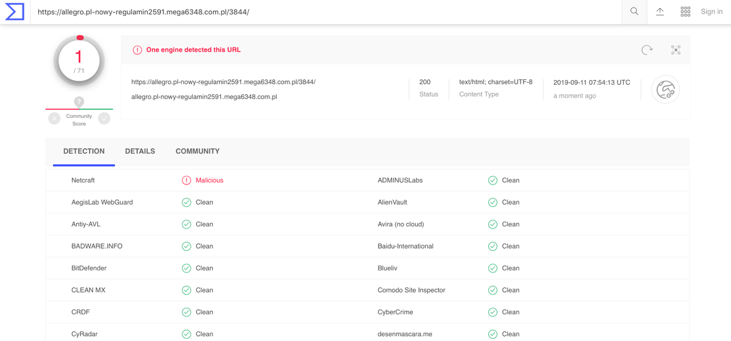

3) Link do strony możemy dodatkowo sprawdzić na portalu Virustotal.com. W naszym przypadku jeden skaner Netcraft posiada informację, że jest złośliwa.

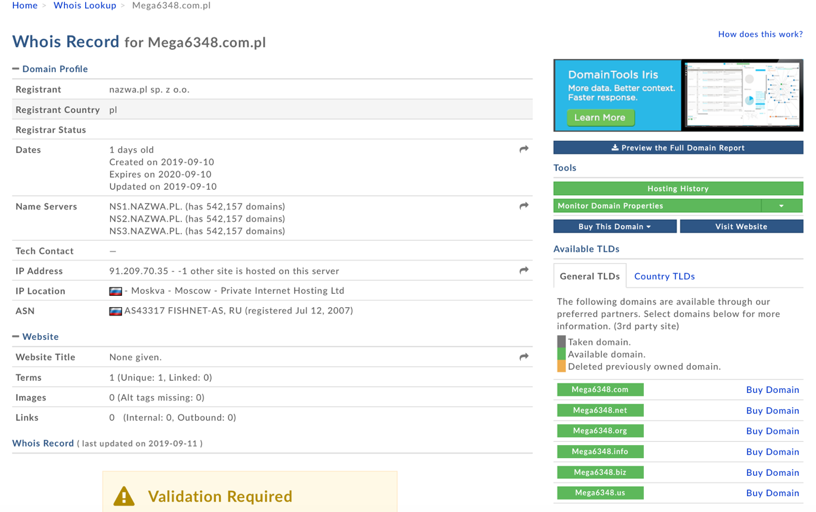

4) Dodatkowo warto sprawdzić datę utworzenia strony i jej właściciela w portalu „whois.domaintools.com” wpisując adres podejrzanej witryny w polu do wyszukiwania (Search). Dowiemy się z niego, że nasza podejrzana witryna istnieje dopiero 1 dzień i jest zarejestrowana w Moskwie! To z pewnością nie jest witryna Allegro i dlatego mechanizmy reputacji/skanery google mogły o niej jeszcze nie wiedzieć. Czyżby był to atak Rosjan na Allegro?

Na portalu domaintools możemy także zobaczyć (w trybie do odczytu) jak wyglądała wcześniej strona (przechowywane są zrzuty graficzne strony). Dzięki temu możemy porównać, czy ktoś nie podszył się pod nową stronę lub domenę i nie zmienił jej wyglądu – takie praktyki również są stosowane przez cyberprzestępców. W przypadku naszej złośliwej strony nie mamy tej informacji dostępnej, bo strona ma dopiero 1 dzień.

Co ze złośliwym e-mail’em wyświetlanym na urządzeniu mobilnym?

Kto z nas nie załatwia większości spraw przez e-maile, aplikacje lub przeglądarki na urządzeniach mobilnych? Prawdą jest, że tym sposobem możemy załatwić wiele rzeczy szybciej i wygodniej. Ale czy do końca powinniśmy klikać na takie maile i linki w telefonie? Tak właśnie zrobił właściciel firmy, który przesłał nam tego maila. Nie miał on pod ręką dostępnych narzędzi do sprawdzenia powyższych informacji.

W przypadku wyświetlania maila na smartphone sytuacja wygląda jeszcze gorzej:

W tym scenariuszu cyberprzestępcy dołożyli wszelkich starań, aby jak najbardziej zmylić użytkowników smartphone’ów – zobacz na ekranie powyżej jakich zabiegów użyli.

Widzimy w mailu nagłówek wiadomości i nadawcę „Allegro” oraz prawidłowy adres email odbiorcy (ukryliśmy pod czerwonym prostokątem). O treści wiadomości pisaliśmy powyżej. Właściciel firmy pomyślał – wszystko wygląda w porządku, co tam, klikam i załatwiam, będę miał problem z głowy i dalej bez problemów będę mógł sprzedawać na Allegro.

Po kliknięciu w urządzaniu mobilnym na link „AKCEPTUJE” otworzy nam się w przeglądarce podrobiona strona Allegro z zachętą do podania loginu i hasła.

Adres jest zabezpieczony „kłódką”, więc możemy pomyśleć, że „bezpieczny”. Widoczny adres w oknie przeglądarki rozpoczyna się od prawidłowej nazwy domeny „allegro.pl” w celu zmylenia użytkownika, że znajduje się on na portalu Allegro. Zaraz po domenie od myślnika zaczyna się „opis do nowego regulaminu”, który może wskazywać na nagłówek opisujący stronę, a jest tak naprawdę dalszą częścią adresu www złośliwej witryny. Nieświadomy użytkownik może myśleć, że jest na prawdziwej stronie allegro. W pośpiechu możemy podać login i hasło, aby dowiedzieć się szczegółów na temat regulaminu, jak sugeruje mail i szybko go zaakceptować, aby mieć problem z głowy. Jak się okazuje w tym przypadku pośpiech i nierozwaga może spowodować, że przekażemy cyberprzestępcom nasze poświadczenia do portalu Allegro.

Co robić, jak kliknąłem na złośliwy link i podałem cyberprzestępcom dane do logowania?

Najlepiej jak najszybciej zgłoś tę sprawę do portalu Allegro oraz zmienić jak najszybciej hasło do swojego konta na nowe (pracując na smartfonie i jadąc do pracy będzie to z pewnością utrudnione.) Dodatkowo zachęcamy do wprowadzenie mechanizmu dwuetapowego uwierzytelniania w Allegro, więc nawet jeśli ktoś przejmie Twoje konto będzie musiał podczas logowania wpisać kod potwierdzający login.

Jak sobie poradzić z podobnymi problemami w przyszłości?

Zastosuj się do porad odnośnie rozpoznawania podejrzanych wiadomości jakie opisaliśmy w artykule o phishingu.

Wszystkie e-mail’e wymagające Twojej reakcji, akceptacji i kliknięcia, w szczególności w sytuacjach, w których musisz podać dane logowania, otwieraj bezpiecznie tylko na komputerze – nie na telefonie. Lepiej poczekać niż robić coś na szybko.

Dodatkowo, jeśli nie masz pewności odnośnie wiarygodności e-mail’a, uruchom komputer i sprawdź go na spokojnie i przede wszystkim dokładnie przeczytaj. Na pewno dostrzeżesz elementy wzbudzające Twoje wątpliwości. Elementy do sprawdzenia, które wymieniliśmy w powyższym artkule dotyczące sprawdzenia certyfikatu SSL strony oraz jej daty utworzenia, reputacji oraz analizie informacji w mail’u sprawią, że znacznie obniżysz prawdopodobieństwo powodzenia takiego ataku na sobie.

Odnośnie bezpieczeństwa logowania do portalu Allegro, zalecamy wprowadzenie na swoim koncie dwuetapowego uwierzytelnienia – nawet, gdy Twoje hasło trafi w niepowołane ręce, nie będzie można za jego pomocą zalogować się na konto. Instrukcję jak to zrobić na znajdziesz tutaj.