Według Cisco Talos, wcześniej niewykryty botnet o nazwie „Prometei” atakuje podatne urządzenia z systemem Microsoft Windows, wykorzystując luki SMB do wydobywania kryptowaluty monero.

Od czasu pierwszego pojawienia się botnetu w marcu 2020 roku, kilka tysięcy urządzeń zostało zainfekowanych. Operacja przyniosła jednak atakującemu tylko około 5000 USD zysków w ciągu czterech miesięcy, twierdzą badacze Cisco Talos w nowym raporcie. Nie jest to zadziwiająca suma biorąc pod uwagę zasięg botnetu i liczbę podległych maszyn.

„Botnet był aktywny już na początku marca, ale wydaje się, że został przytłumiony przejęciem jednego z jego serwerów Command & Control 8 czerwca” – pisze specjalistka Vanja Svajcer z Cisco. „To przejęcie nie zatrzymało możliwości wydobywania kryptowalut ani używania skradzionych danych uwierzytelniających. Botnet nadal przynosi umiarkowane zyski pojedynczemu deweloperowi, najprawdopodobniej z Europy Wschodniej”.

Oprócz wydobywania kryptowalut badacze odkryli, że malware jest zdolny do kradzieży poświadczeń administracyjnych i wyposażony jest w zaawansowane techniki unikania zabezpieczeń.

Ekspoitacja podatności SMB

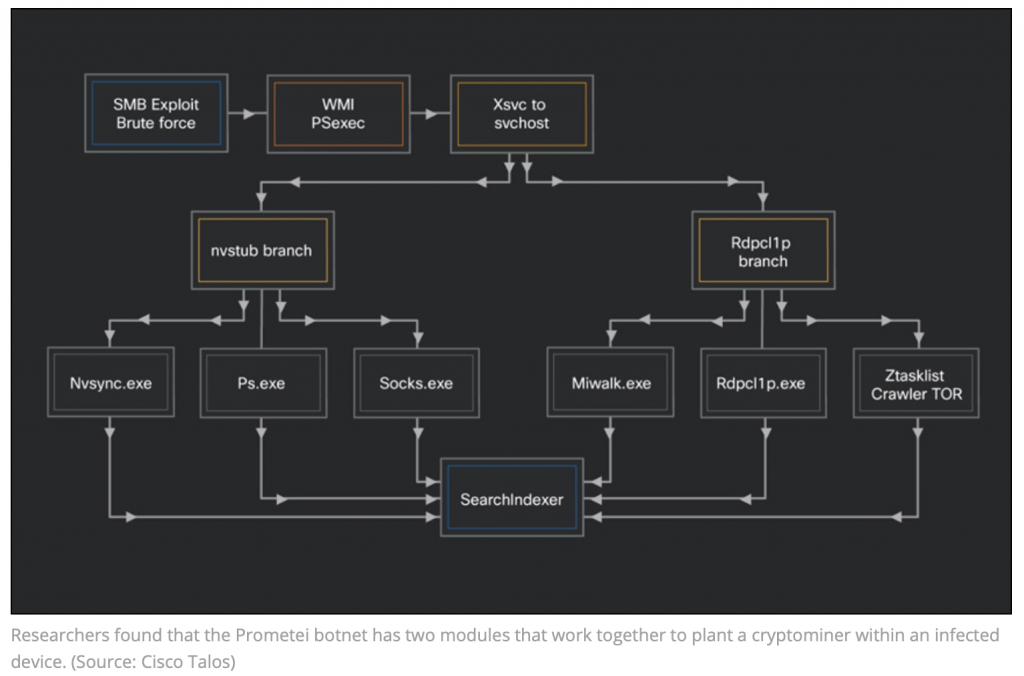

Ataki Prometei rozpoczynają się od wykorzystania przez atakujących protokołu SMB za pomocą luki EternalBlue oraz haseł pobranych za pomocą Mimikatz. Do rozprzestrzeniania się bocznie w sieci przez protokół SMB operatorzy botnetów używają modułu RdpcIip.exe. Program ten próbuje nawiązać i uwierzytelnić sesję SMB przy użyciu skradzionych danych logowania lub konta gościa bez hasła i kopiuje główny moduł bota jako xsvc.exe lub zsvc.exe do systemu docelowego.

Jeśli ta faza powiedzie się, moduł do ruchu bocznego korzysta z wbudowanych aplikacji systemu Windows, takich jak narzędzie PsExec lub WMI, aby zdalnie uruchomić botnet. Jeśli próba rozprzestrzeniania się nie powiedzie, hackerzy uruchamiają botnet przy użyciu różnych wariantów exploita Eternal Blue.

Schemat ataku i uruchamiania kolejnych modułów przedstawiony jest poniżej:

Prometei nie jest pierwszym botnetem zajmującym się wydobywaniem kryptowalut, który wykorzystuje lukę Eternal Blue. W czerwcu badacze odkryli kolejny botnet o nazwie Kingminer, który atakował serwery Microsoft SQL Server, wykorzystując luki w zabezpieczeniach EternalBlue i BlueKeep.

Uruchomienie ukrytej koparki

Gdy atakującym uda się sforsować zabezpieczenia, botnet rozpocznie działanie. Jego główny moduł wykorzystuje framework .NET napisany w C#, który obsługuje skradzione poświadczenia, wykorzystanie SMB i zaciemnianie. Drugi moduł zakodowany w C ++ zajmuje się wydobyciem kryptowaluty.

Główna gałąź posiada również moduły pomocnicze, które zapewniają możliwość komunikacji poprzez proxy poprzez sieci TOR lub I2P, zbieranie informacji o procesach działających w systemie, sprawdzanie otwartych portów w systemach docelowych oraz przeszukiwanie systemu plików w poszukiwaniu podanych nazw plików jako argumentów do modułu, zwykle portfeli kryptowalut bitcoin.

W końcowej fazie ataku botnet wdraża XMRig – popularne oprogramowanie do wydobywania monero.

Podobne zagrożenia

W ostatnich miesiącach specjaliści bezpieczeństwa wykryli kilka podobnych zaawansowanych schematów wydobywania kryptowalut na zarażonych komputerach.

W czerwcu Microsoft Azure Security Center wykryło nową kampanię hackerską wymierzoną w platformę Kubeflow na Kubernetes, która wykorzystuje XMRig do wydobywania monero w architekturze klastrowej.

W kwietniu badacze z firmy Guardicore Labs odkryli botnet o nazwie Vollagar, który wykorzystywał podatne na ataki serwery SQL do wydobywania kryptowalut.

Zagrożenia takie jak botnet „Prometei” mogą w najbliższych miesiącach narosnąć z uwagi, że kursy kryptowalut lawinowo rosną i takie ataki mogą być bardziej opłacalne i prostsze do przeprowadzenia niż na przykład ransomware.