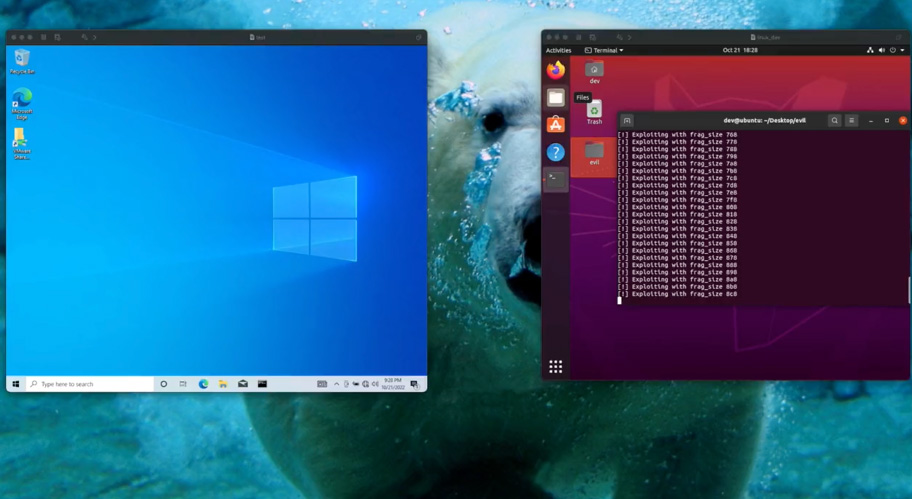

Uwaga na tę krytyczną podatność – umożliwia zdalne uruchomienie kodu i przejęcie kontroli nad Windows

Opisywana przez nas dzisiaj luka powinna zostać potraktowana poważnie przez firmy – w szczególności te, które wystawiają publicznie zasoby Windows … Czytaj dalej