Irańscy hakerzy włamali się na skrzynkę dyrektora FBI. Atak elementem cyberwojny

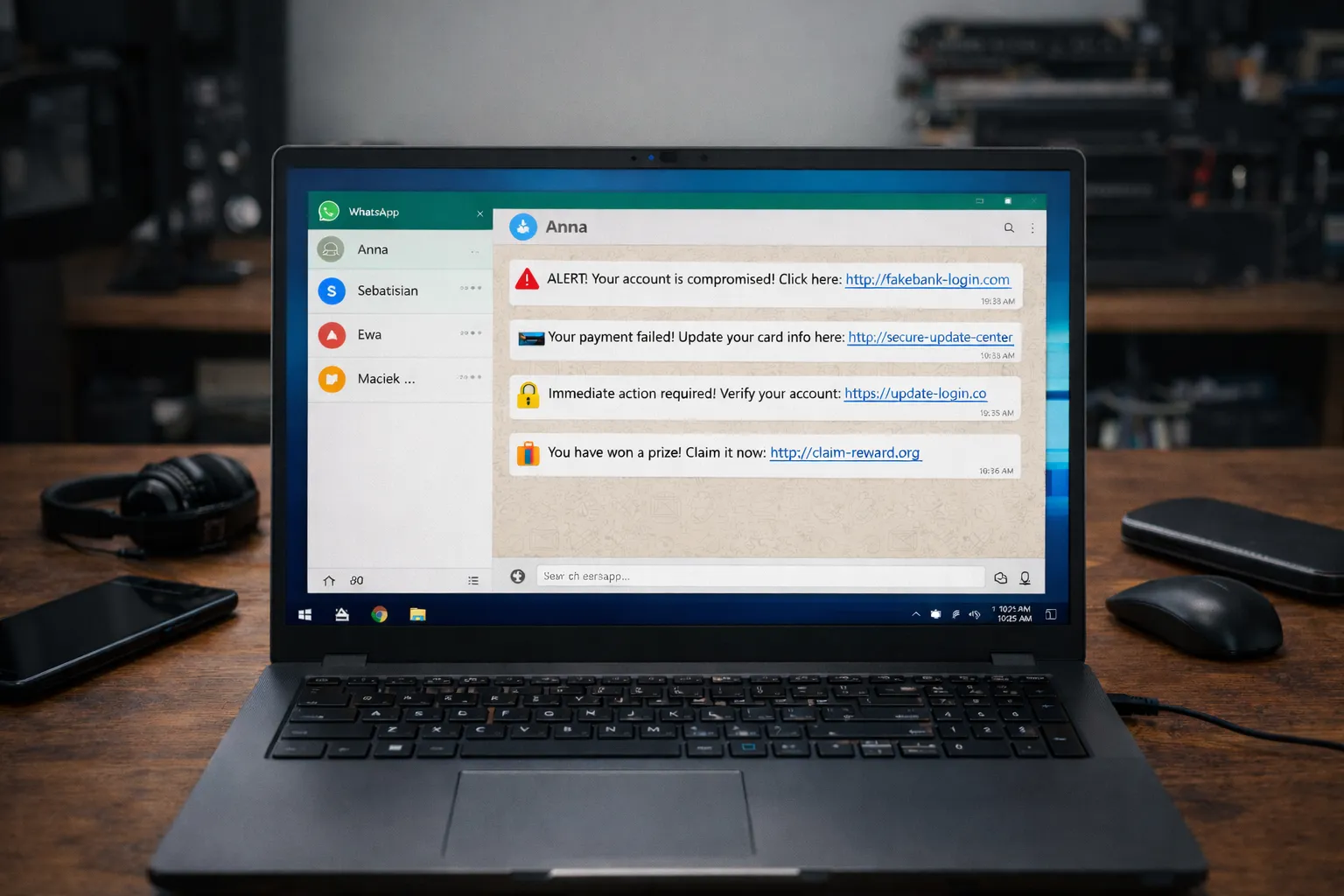

WhatsApp jako wektor ataku – Microsoft ostrzega przed nową kampanią malware ukrytą w wiadomościach

WhatsApp jako wektor ataku – Microsoft ostrzega przed nową kampanią malware ukrytą w wiadomościach

Zarządzanie NHI jako usługa. Jak uporządkować konta maszynowe bez paraliżu operacyjnego?

Zapraszamy do lektury ostatniego artykułu z serii poświęconej różnym kwestiom bezpieczeństwa kont maszynowych (NHI), w którym pokażemy, że w przypadku niektórych organizacji czasem łatwiej jest skorz...

Uwaga! Nowa aktualizacja Chrome usuwa aż osiem poważnych podatności!

W poniedziałek Google ogłosiło nową aktualizację Chrome 146, usuwającą osiem poważnych podatności związanych z bezpieczeństwem pamięci.

Na pierwszym miejscu znalazł się CVE-2026-4673 – błąd typu h...

Czy profilowanie użytkowników może wpłynąć na indywidualne ceny usług i towarów? Nowy projekt regulacji w Nowym Jorku dotyczący biometrycznego śledzenia tożsamości

Wraz z dynamicznym rozwojem technologii rozpoznawania twarzy rosną obawy dotyczące prywatności i potencjalnych nadużyć. Władze Nowego Jorku rozważają wprowadzenie nowych regulacji, które miałyby ograniczy...

Krytyczna luka w Citrix NetScaler – wyciek danych bez uwierzytelnienia. Administratorzy, aktualizujcie jak najszybciej!

W świecie cyberbezpieczeństwa niektóre podatności pojawiają się nagle i wymagają natychmiastowej reakcji. Najnowsze ostrzeżenie Citrix wpisuje się właśnie w ten scenariusz. Producent opublikował pilne aktua...

Cyber Kill Chain – jak wygląda nowoczesny model ataku?

W świecie cyberbezpieczeństwa ataki rzadko są przypadkowe. Za każdym skutecznym incydentem stoi uporządkowany proces działania napastnika. Jednym z najbardziej znanych modeli opisujących ten proces jest C...