Nowy sposób na phishing!

Hakerzy, którzy zwykle rozpowszechniali złośliwe oprogramowanie za pośrednictwem załączników phishingowych ze spreparowanymi makrami, zmienili taktykę działania. Z dokumentów Microsoft Office … Czytaj dalej

Hakerzy, którzy zwykle rozpowszechniali złośliwe oprogramowanie za pośrednictwem załączników phishingowych ze spreparowanymi makrami, zmienili taktykę działania. Z dokumentów Microsoft Office … Czytaj dalej

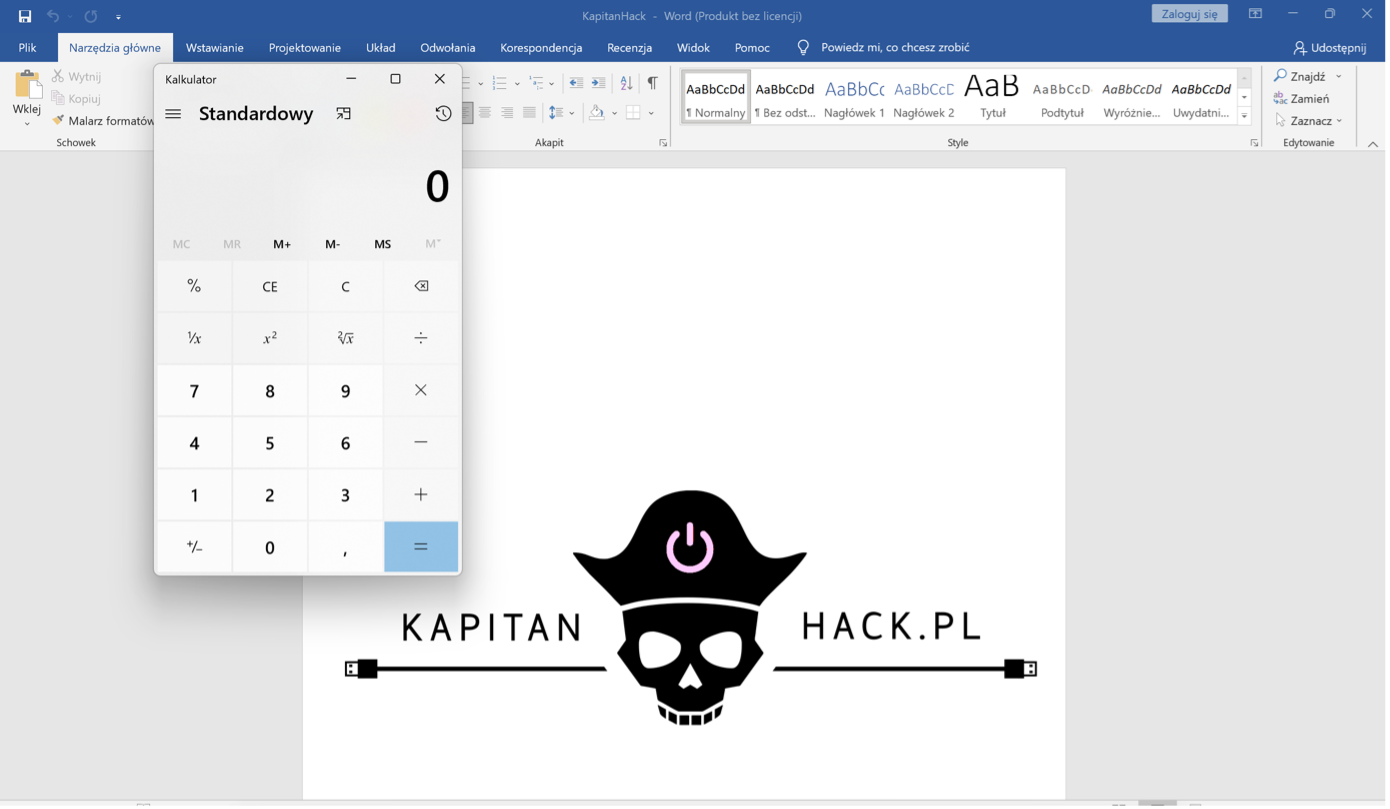

W dzisiejszym artykule pokażemy na przykładzie specjalnie skonstruowanego dokumentu Microsoft Office (Word) jak atakujący mogą ominąć wbudowane zabezpieczenia Windows oraz … Czytaj dalej

Microsoft postanowił domyślnie zablokować uruchamianie makr VBA w pięciu aplikacjach pakietu Microsoft Office, w celu „zmniejszenia” możliwości przeprowadzania ataków hackerskich … Czytaj dalej

PowerPoint, oprócz podstawowych .pptx, zawiera wiele dodatkowych plików, które rozszerzają funkcje i możliwości samych prezentacji. Jednym z nich jest plik … Czytaj dalej

Dobry ruch ze strony Microsoft oraz informacja dla zespołów zajmujących się utrzymaniem bezpieczeństwa w firmach oraz użytkowników – wkrótce producent … Czytaj dalej

Makra w dokumentach Microsoft Office to niegdyś najpopularniejszy sposób infekowania komputerów. W naszym portalu pisaliśmy o niebezpiecznych makrach wielokrotnie między … Czytaj dalej

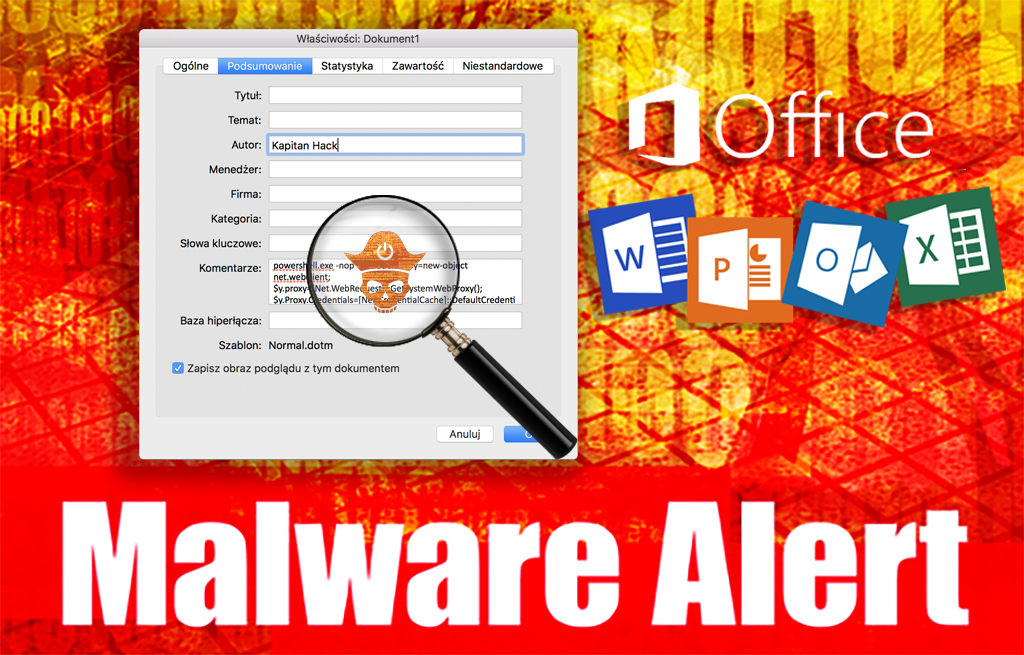

Czy kiedykolwiek przyszło Ci do głowy, że właściwości dokumentu, takie jak „Firma”, „Tytuł”, czy „Komentarze” mogłyby zawierać złośliwy kod? Czy … Czytaj dalej