ThiefQuest atakuje komputery Apple

Badacze odkryli nowe złośliwe oprogramowanie dla komputerów Mac, które szyfruje pliki w zaatakowanych systemach. Jest to ulepszony ransomware. Pozwala także, oprócz szyfrowania, na kradzież danych i przejęcie pełnej kontroli nad zainfekowanym urządzeniem.

Ransomware ThiefQuest

Początkowo nosił nazwę EvilQuest. Później został przemianowany na ThiefQuest, aby uniknąć nieporozumień, ponieważ EvilQuest to nazwa gry wideo. Kiedy złośliwe oprogramowanie zostało zidentyfikowane po raz pierwszy, żaden z silników antywirusowych w VirusTotal nie wykrył próbek, ale obecnie jest wykrywany przez kilkanaście silników.

Dystrybucja złośliwego oprogramowania odbywa się poprzez zmienione instalatory popularnych aplikacji macOS, w tym zapory Little Snitch, aplikacji Mixed In Key i Ableton DJ oraz aktualizacji oprogramowania Google.

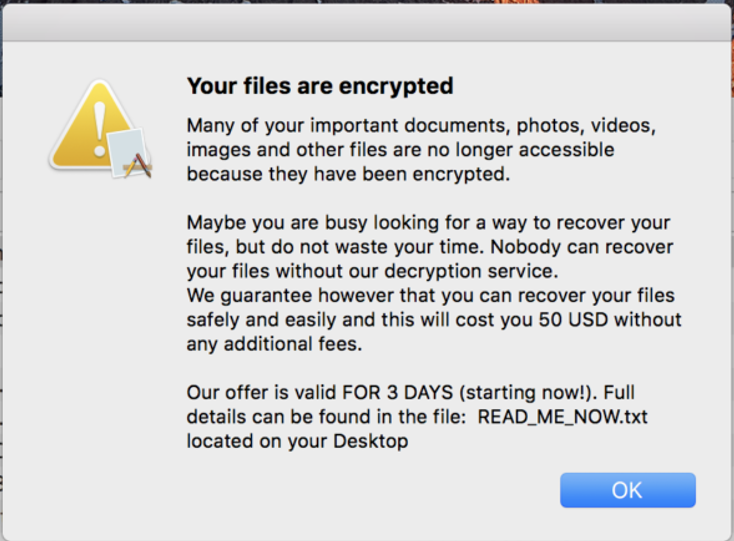

Patrick Wardle, badacz specjalizujący się w bezpieczeństwie produktów Apple, zauważył, że ponieważ te instalatory nie są podpisane, macOS ostrzega użytkowników przed ich otwarciem, ale istnieje spora grupa osób, która ignoruje ostrzeżenia systemowe i zainstalują malware. To właśnie Wardle opublikował szczegółową analizę dotyczącą instalacji i zachowania ThiefQuest. Po wdrożeniu szkodliwe oprogramowanie zaczyna szyfrować określone typy plików znalezionych w systemie, w tym archiwa, obrazy, pliki audio i wideo, dokumenty, arkusze kalkulacyjne, prezentacje, bazy danych i pliki internetowe. Następnie wyświetla plik tekstowy informujący użytkowników, że ich pliki zostały zaszyfrowane i instruuje ich, aby zapłacili 50 USD w bitcoinach, aby je odzyskać. Podsumowanie noty okupu jest również wyświetlane w oknie modalnym, a jej treść jest odczytywana za pomocą funkcji mowy w macOS.

Poza standardową funkcjonalnością ransomware ThiefQuest może wyszukiwać i eksfiltrować pliki, które mogą zawierać cenne informacje, takie jak dane portfela kryptowaluty, i może inicjować keylogger. Atakujący jest w stanie zdalnie poinstruować złośliwe oprogramowanie, aby wykonało polecenia i może go użyć do utworzenia odwrotnej powłoki. Zasadniczo atakujący może przejąć pełną kontrolę nad urządzeniem, ostrzegł Wardle.

Badacze z Malwarebytes twierdzą, że muszą jeszcze ustalić, czy pliki zaszyfrowane przez ThiefQuest można odzyskać. Jednak analiza przeprowadzona przez Bleeping Computer sugeruje, że ThiefQuest może w rzeczywistości być „przykrywką” udającą oprogramowanie ransomware. Celem może być użycie taktyki ransomware do ukrycia innych złośliwych działań.

Bleeping Computer wskazał, że wszystkie ofiary otrzymują ten sam adres Bitcoin do zapłaty okupu, a nota okupu nie zawiera adresu e-mail ani innych informacji umożliwiających skontaktowanie się z napastnikiem. Atakujący nie może powiedzieć, kto zapłacił okup, a ofiary nie mogą się z nimi skontaktować, aby poprosić o narzędzie deszyfrujące po zapłaceniu.

Nota okupu twierdzi, że odszyfrowanie rozpocznie się automatycznie w ciągu dwóch godzin od przetworzenia płatności, ale jest to mało prawdopodobne, biorąc pod uwagę sposób zaprojektowania złośliwego oprogramowania.