Krytyczne podatności RCE w serwerach F5 BIG-IP

Badacze podatności w świecie cyberbezpieczeństwa wydali wczoraj ostrzeżenie dla przedsiębiorstw i rządów na całym świecie, aby natychmiast załatali bardzo krytyczną lukę umożliwiającą zdalne wykonanie kodu. Podatność dotyczy urządzeń sieciowych BIG-IP firmy F5 połączonych z serwerami aplikacyjnymi.

Luka otrzymała kod CVE-2020-5902 i oceniona została jako krytyczna z wynikiem CVSS wynoszącym 10/10. Dzięki niej, zdalny atakujący może przejąć pełną kontrolę nad docelowymi systemami, uzyskując na końcu dostęp do krytycznych danych, którymi przejęte aplikacje zarządzają.

Według Michaiła Kluchuchowa, badacza bezpieczeństwa z Positive Technologies, który odkrył usterkę i zgłosił ją F5 Networks, problem leży w narzędziu konfiguracyjnym o nazwie Traffic Management User Interface (TMUI) działającego z Application Delivery Controller BIG-IP (ADC).

BIG-IP ADC jest używany przez duże przedsiębiorstwa, centra danych i środowiska przetwarzania w chmurze, umożliwiając wdrażanie takich opcji jak: akceleracji aplikacji, load balance, rate shaping, SSL offloading i Web Application Firewall.

Na czym polega podatność?

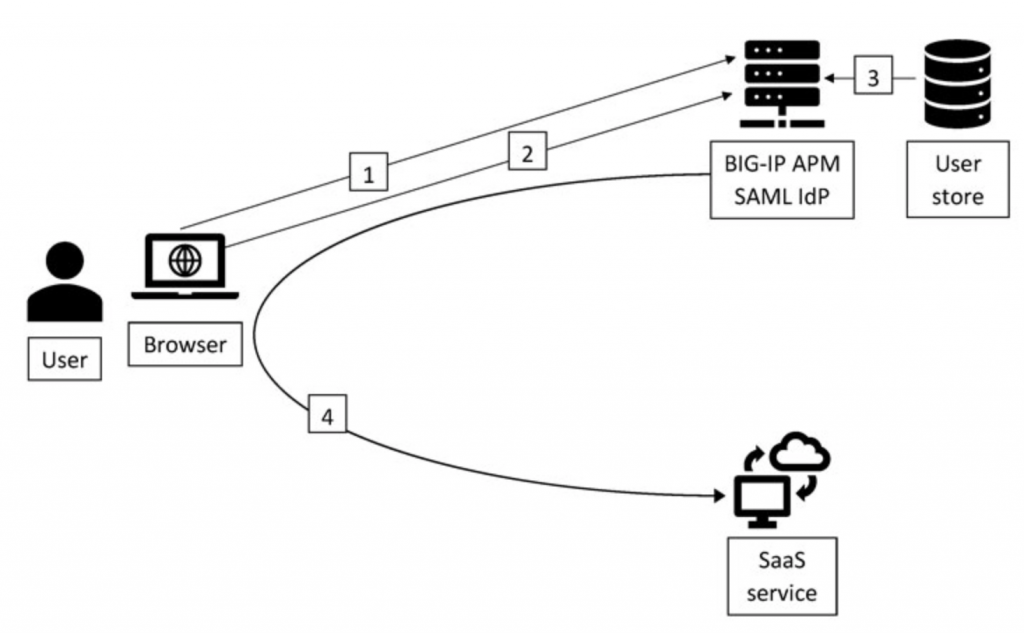

Nieuwierzytelniony atakujący może zdalnie wykorzystać tę lukę, wysyłając złośliwie spreparowane żądanie HTTP do podatnego serwera hostującego narzędzie Traffic Management User Interface (TMUI) używane do konfiguracji BIG-IP. Udane użycie podatności może pozwolić atakującym na uzyskanie pełnej kontroli administracyjnej nad urządzeniem, co ostatecznie może spowodować wykonanie dowolnej komendy na zaatakowanym urządzeniu bez żadnej autoryzacji. Poniżej przedstawiono schemat połączeń:

„Atakujący może tworzyć lub usuwać pliki, wyłączać usługi, przechwytywać informacje, uruchamiać dowolne polecenia systemowe i kod Java, całkowicie skompromitować cały system i dążyć do dalszych celów, takich jak dostęp do sieci wewnętrznej”, powiedział Klyuchnikov, odkrywca podatności.

Według stanu na czerwiec 2020 r. ponad 8 000 urządzeń zostało zidentyfikowanych online, bezpośrednio narażonych na działanie z Internetu, z czego 40% w Stanach Zjednoczonych, 16% w Chinach, 3% na Tajwanie, 2,5% w Kanadzie i Indonezji.

Oprócz tego, Klyuchnikov zgłosił także drugą lukę w zabezpieczeniach XSS – CVE-2020-5903 w interfejsie konfiguracyjnym BIG-IP, który może pozwolić zdalnym atakującym na uruchamianie złośliwego kodu JavaScript jako zalogowany administrator.

„Jeśli użytkownik ma uprawnienia administratora i dostęp do Advanced Shell (bash), udana eksploitacja może doprowadzić do pełnej kompromitacji BIG-IP przez RCE” – powiedział specjalista.

Podatne wersje i poprawki

Wersje BIG-IP, których dotyczy podatność to: 11.6.x, 12.1.x, 13.1.x, 14.1.x, 15.0.x, 15.1.x. Zdecydowanie zalecane są aktualizacje do wersji: 11.6.5.2, 12.1.5.2, 13.1.3.4, 14.1.2.6, 15.1.0.4 jak najszybciej. Ponadto użytkownikom publicznych platform chmurowych, takich jak AWS, Azure, GCP i Alibaba, zaleca się również przejście na wersje BIG-IP Virtual Edition (VE) 11.6.5.2, 12.1.5.2, 13.1.3.4, 14.1. 2.6, 15.0.1.4 lub 15.1.0.4, gdy tylko będą dostępne.