Zmasowane przejęcie wpływowych kont na Twitterze

15 lipca kilka wpływowych kont na Twitterze z milionami obserwujących zostało w tym samym momencie zhakowanych. Atakujący wykorzystali te konta do rozprzestrzeniania phishingu i scamu związanego z kryptowalutami.

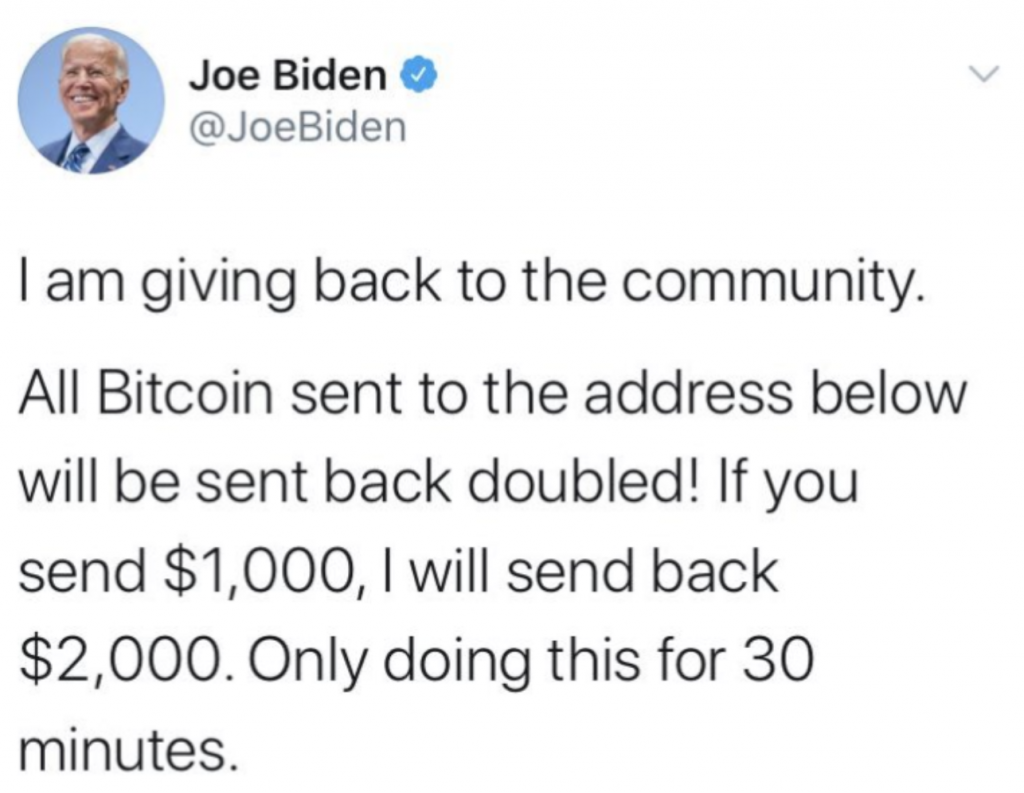

Między innymi profile takie jak Apple, Elon Musk i Joe Biden znaleźli się wśród przejętych kont w szeroko ukierunkowanym ataku, który pozostał niewykryty jeszcze przez kilka godzin po przeprowadzeniu. Z tych kont (ale też z wieku innych) opublikowano wiadomość promującą adres portfela bitcoin z przesłaniem, że kwota wszelkich płatności dokonanych na adres zostanie podwojona i odesłana. Jest to znana technika prostego oszustwa na kryptowalutach.

Kilka godzin po pierwszych tweetach z oszustwem konta: Kim Kardashian West, Jeff Bezos, Bill Gates, Barack Obama, Wiz Khalifa, Warren Buffett, YouTuber MrBeast, Wendy’s, Uber, CashApp i Mike Bloomberg również opublikowały podobną wiadomość.

Wciąż nie wiemy dokładnie (na dzień 17.07.2020r) jak atak został przeprowadzony. Wiadomo natomiast, że haker wykorzystał wewnętrzne narzędzie administracyjne Twittera, aby uzyskać dostęp do popularnych kont. Zgłoszenie to wkrótce zostało potwierdzone przez własne konto Twittera (Twitter Support). W środę, około 5 godzin po pierwszych symptomach ataku, firma napisała, że „skoordynowany atak inżynierii społecznej na pracownikach dał hakerowi dostęp do wewnętrznych systemów i narzędzi”. Jak widzimy socjotechnika nadal górą.

Zanim siła rażenia incydentu stała się jasna, hacker zdawał się koncentrować na kontach opartych na kryptowalutach. W początkowej fali zdradliwych postów włamano się do @bitcoin, @ripple, @coindesk, @coinbase i @binance z tym samym komunikatem: „Nawiązaliśmy współpracę z CryptoForHealth i oddajemy 5000 BTC społeczności”, a następnie link na złośliwą stronę internetową z dalszymi manipulacjami. Powiązana witryna została jednak szybko i skutecznie wyłączona z trybu online.

Twitter po raz pierwszy potwierdził sytuację o 23:45 czasu EST nazywając to „incydentem bezpieczeństwa”:

Problemy nie został szybko naprawiony. Właściciele zhackowanych kont zgłaszali, że nie są w stanie dodawać nowych postów oraz zresetować hasła do profilu. Przy próbie wykonania powyższych czynności pojawiało się ostrzeżenie o phishingu i ochrona antyscam.

Około 00:30 oficjalne konto Twittera potwierdziło, że „[Użytkownicy] mogą nie być w stanie wysłać tweeta lub zresetować hasła podczas sprawdzania i usuwania tego incydentu”. Firma powiedziała również, że pracuje cały czas nad poprawką i podczas pracy niektóre funkcjonalności mogą być czasowo niedostępne.

Chociaż zakres środowego ataku na Twittera jest największym w historii przejęciem kont w sieci społecznościowej, to rodzaje oszustw i manipulacji przez zhackowane konta są dosyć powszechne. Oszuści przejmują popularne konta na Twitterze za pomocą złamanych lub wyciekniętych haseł i wysyłają wiadomości, które zachęcają użytkowników do wysyłania swoich funduszy na określony adres pod pretekstem podwojenia „inwestycji”. W rzeczywistości jest to zwykła kradzież, ale takie oszustwa niestety działają.

Główny adres blockchain używany na stronie cyberprzestępców zebrał już ponad 13 bitcoinów – około 125 000 USD – i rośnie z każdą minutą.

Nie wiadomo, jak dokładnie wyglądały włamania na konta, być może nigdy się nie dowiemy. Badacze bezpieczeństwa odkryli jednak, że osoby atakujące w pełni przejęły konta ofiar, a także zmieniły adres e-mail powiązany z kontem, aby utrudnić prawdziwemu użytkownikowi odzyskanie dostępu.

Bądźmy rozważni i nie dajmy się oszukać podobnym manipulacjom. Warto zapamiętać jedną zasadę – nikt nie rozdaje pieniędzy za darmo 🙂