Microsoft odparł duży atak DDoS na swojego klienta w Azure

Wczoraj Microsoft opublikował informację, że złagodził rekordowy atak typu Distributed Denial-of-Service (DDoS) 2,4 Tb/s wymierzony w europejskiego klienta Azure. Atak odbył się w ostatnim tygodniu sierpnia.

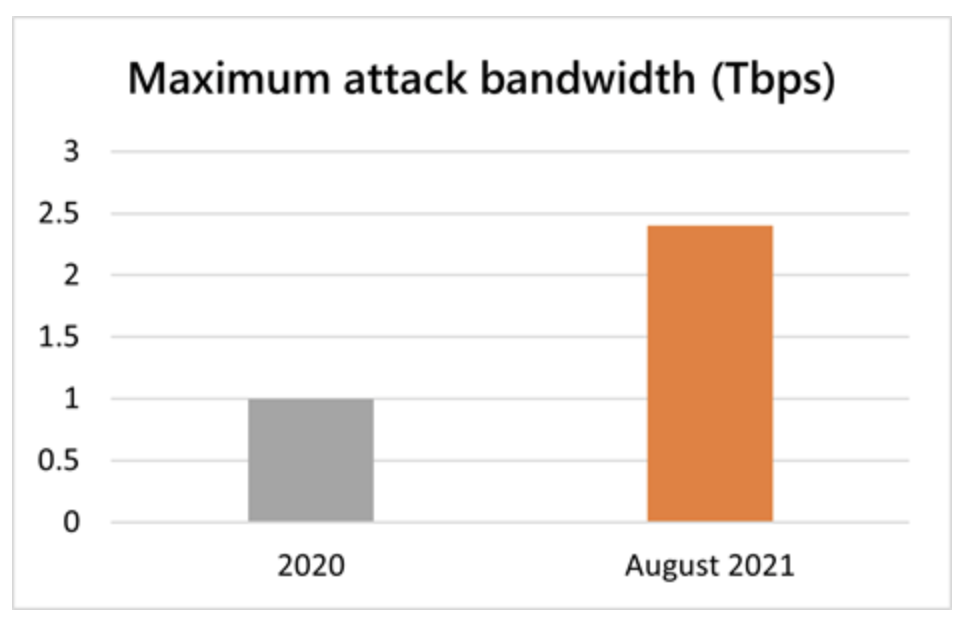

„To aż o 140 procent większy atak niż w przypadku 1 Tb/s ataku w 2020 r. i większy niż jakiekolwiek wcześniej wykryte zdarzenie sieciowe na platformie Azure” — powiedział Amir Dahan, starszy menedżer programu ds. sieci Azure, opisując go również jako atak odbicia User Datagram Protocol (UDP).

Jak podaje Microsoft tak ogromny atak DDoS został przeprowadzony przy użyciu około 70 000 botów, głównie z regionu Azji i Pacyfiku (np. Malezja, Wietnam, Tajwan, Japonia i Chiny) oraz ze Stanów Zjednoczonych.

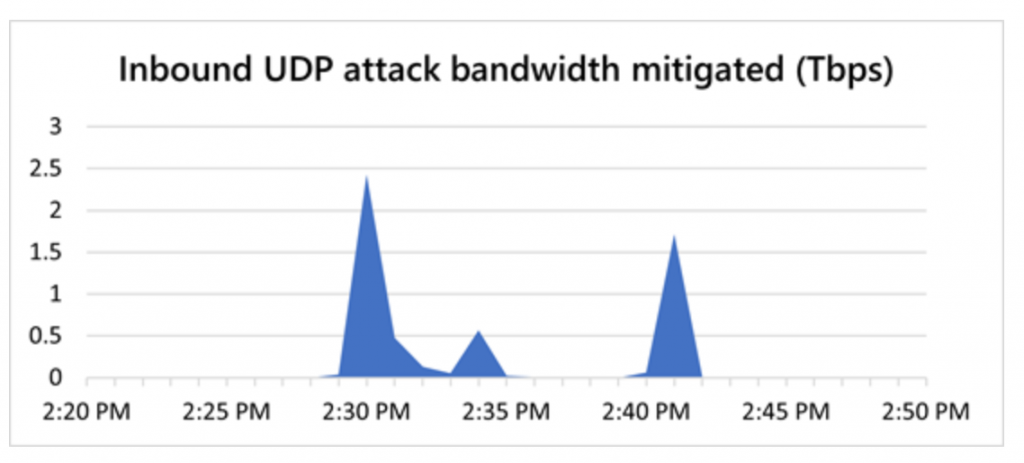

Z wykresu przedstawionego przez giganta z Redmont wynika, że osoby atakujące uderzały w infrastrukturę Azure w krótkich seriach w ciągu 10 minut, przy czym każdy z tych ataków osiągał terabitowy wolumen. Dahan dodał, że w ataku można wyróżnić trzy piki, z których pierwszy osiągnął maksymalną przepustowość na poziomie 2,4 Tb/s, kolejny do 0,55 Tb/s i ostatni 1,7 Tb/s.

Istnieją przypuszczenia, że sierpniowy atak DDoS nastąpił po opublikowaniu przez Microsoft informacji o 25-procentowym wzroście liczby ataków w porównaniu z IV kw. 2020 r. oraz ze spadkiem maksymalnej przepustowości wolumetrycznej z 1 Tb/s w III kw. 2020 r. do 625 Mb/s w pierwszej połowie 2021 r.

Nasilające się Ataki DDoS

Pod koniec sierpnia pisaliśmy o największym w historii, odpartym przez Cloudflare ataku DDos. Na podstawie analiz wcześniejszych, rozproszonych ataków typu „odmowa usługi” (DDoS) widać nasilający się znacząco trend, zarówno pod względem złożoności, jak i objętości. Jest on obserwowany po rozpoczęciu się obecnej pandemii COVID-19.

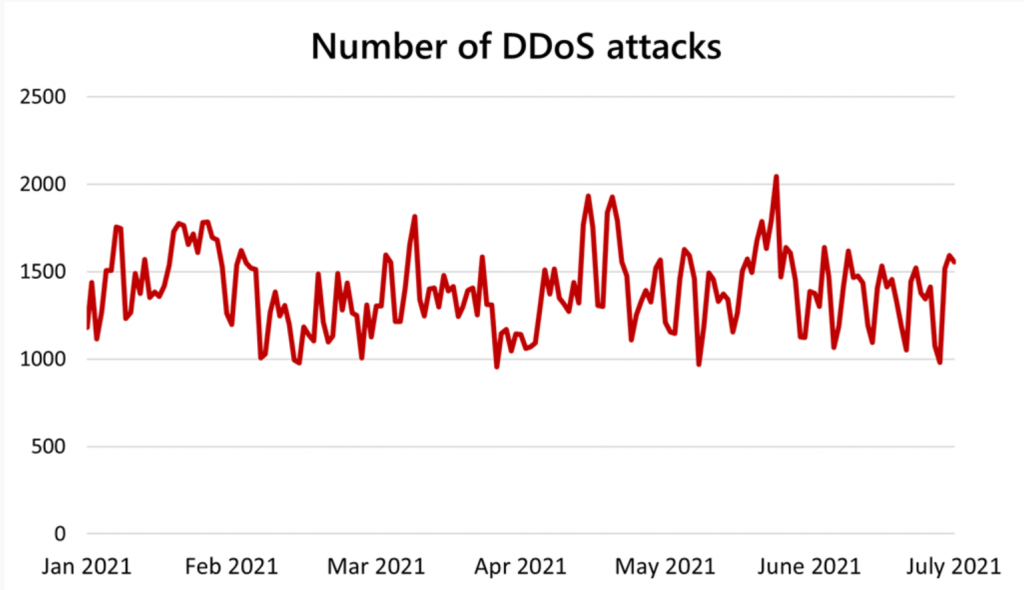

Na początku sierpnia Alethea Toh, menedżer programu Azure Networking, powiedziała, że Microsoft odnotował wzrost codziennych ataków DDoS w pierwszych sześciu miesiącach 2021 r., o 25% w porównaniu z czwartym kwartałem 2020 r..

W pierwszej połowie 2021 roku zespół Azure DDoS Protection złagodził ponad 251944 unikalnych ataków wymierzonych w globalną infrastrukturę Azure.