Łatajcie Windowsy! Nowa krytyczna podatność! Zagrożone mogą być aplikacje.

Administratorzy Windows przed Świętami Wielkanocnymi mają znowu pełne ręce roboty. Podczas cyklicznych, wtorkowych, zbiorczych aktualizacji Microsoft naprawił nową lukę w zabezpieczeniach systemu Windows RPC – CVE-2022-26809. Umożliwia ona zdalne uruchomienie dowolnego kodu na Windows na najwyższych uprawnieniach użytkownika (czyli SYSTEM)! Oprócz samego Windows zagrożone mogą być także aplikacje działające na tym systemie (korzystające z komunikacji po RPC)!

Nowoodkryta luka została oceniona jako „krytyczna”, ponieważ umożliwia nieautoryzowane, zdalne wykonanie kodu poprzez błąd w protokole komunikacyjnym Microsoft Remote Procedure Call (RPC). W szczególności budzi ona obawy badaczy bezpieczeństwa ze względu na możliwość szeroko zakrojonych, poważnych cyberataków po opracowaniu exploit’a. Dlatego zalecamy jak najszybszą aktualizację systemów Windows.

Szczegóły podatności

Protokół Microsoft Remote Procedure Call (w skrócie RPC) to protokół komunikacyjny, który umożliwia procesom (oprogramowaniu) komunikowanie się ze sobą poprzez sieć. Komputery zwykle nasłuchują na RPC podczas połączeń zdalnych przez porty TCP (najczęściej porty 445 i 135 oraz wyższe).

Po wydaniu przez Microsoft aktualizacji zabezpieczeń analitycy bezpieczeństwa szybko dostrzegli możliwość wykorzystania tego błędu w szeroko zakrojonych atakach, podobnie jak w przypadku robaka Blaster z 2003 r. i ataków Wannacry z 2017 r. wykorzystujących lukę Eternal Blue.

Niepokojący jest także fakt, że jeśli atakujący wykorzysta exploit, to będzie mógł uruchomić zdalnie na Windows wszelkie polecenia i będą one wykonywane na tym samym poziomie uprawnień, co serwer RPC, który w wielu przypadkach ma podwyższone uprawnienia lub uprawnienia na poziomie SYSTEM. Oznacza to tyle, że atakujący może w ten sposób zapewniać sobie pełny dostęp administracyjny do zdalnego systemu. Po nim niestety jest już tylko „kaplica”.

Podatne wszystkie Windows

Okazuje się, że na powyższą lukę bezp. podatne są wszystkie Windowsy (wersje serwerowe i klienckie)

- Windows Serwery 2008 (lub nowsze)

- Windows 7 (lub nowsze) – również Windows 10 oraz 11

Internet huczy od ostrzeżeń

W Internecie możemy zaobserwować szereg analiz i publikacji na temat powyższej luki:

- Badacze bezpieczeństwa z Akamai wyśledzili już błąd dotyczący przepełnienia bufora sterty w bibliotece DLL „rpcrt4.dll”.

„Zagłębiając się w podatny kod w OSF_SCALL:GetCoalescedBuffer, zauważyliśmy, że błąd przepełnienia liczby całkowitej może prowadzić do przepełnienia bufora sterty, w którym dane są kopiowane do bufora, który jest zbyt mały, aby go wypełnić” – wyjaśnił Akamai w swoim opisie technicznym

„To z kolei umożliwia zapisywanie danych poza granicami bufora, na stercie. Prawidłowo wykorzystany ten prymitywny błąd może prowadzić do zdalnego wykonania kodu”.

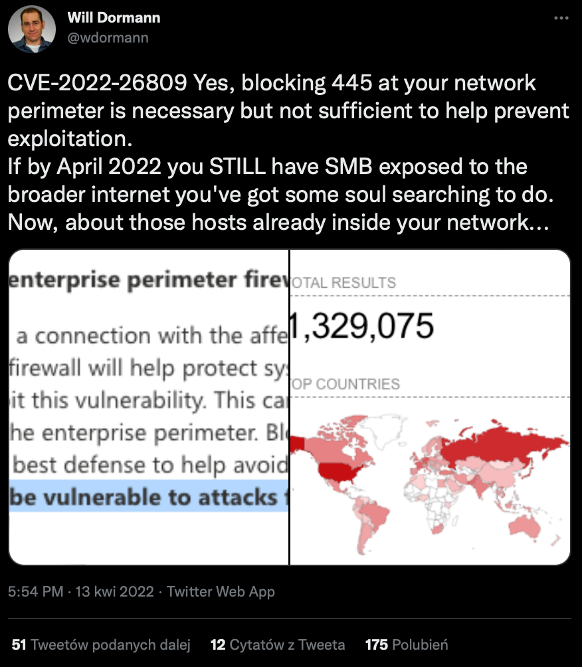

- Badacz Will Dormann pisze na Twitter o zagrożeniu, że powinniśmy zablokować porty 445 na brzegu sieci (firewallu) aby podatne serwery nie były narażone na dostęp do Internetu. Blokując port 445, urządzenia są chronione nie tylko przed zdalnymi zagrożeniami, ale także przed potencjalnymi robakami sieciowymi, które mogą wykorzystać exploit. Publikuje dane z Shodan o ilości zagrożonych serwerów na Świecie (ponad 1,3 miliona!)

- Badacz Matthew HIckey z Hacker House Hickey informuje, że zagrożona biblioteka DLL, rpcrt4.dll, jest używana nie tylko przez usługi Microsoft, ale także przez inne aplikacje, co jeszcze bardziej zwiększa zagrożenie.

„Głównym problemem w błędzie w bibliotece rpcrt4.dll jest to, że korzystają z niej nie tylko domyślne usługi Microsoft, ale wszelkiego rodzaju aplikacje innych firm. Więc mogą one zostać naruszone, nawet jeśli zablokujesz typowe porty Windows, nadal możesz mieć oprogramowanie, które jest podatny na ataki w trybie klient/serwer — takie rzeczy jak agenci kopii zapasowych, oprogramowanie antywirusowe, oprogramowanie punktów końcowych, a nawet narzędzia testowe korzystające z RPC”.

Zalecenia i podsumowanie

Pamiętajcie, że to tylko kwestia czasu, kiedy potencjalny exploit zostanie wyprodukowany przez cyberprzestępców i spowoduje spustoszenia w systemach podczas ataków. Radzimy jak najszybsze wprowadzenie do systemów aktualizacji Microsoft i bycia czujnym na wszelką podejrzane próby komunikacji na tym protokole.