Microsoft łata zero-day DogWalk wykorzystywany w atakach od 2 lat

Microsoft udostępnił łatkę na lukę zero-day w systemie Windows. Uwaga! Ten zero-day posiada publicznie dostępny exploit używany w atakach w sieci.

Luka, znana jako CVE-2022-34713 lub DogWalk, pozwala napastnikom wykorzystać słabość w narzędziu diagnostycznym Windows Microsoft Support Diagnostic Tool (MSDT). Wykorzystując socjotechnikę lub phishing, napastnicy mogą nakłonić użytkowników do odwiedzenia fałszywej strony internetowej lub otwarcia złośliwego dokumentu lub pliku, a w efekcie uzyskać zdalne wykonanie kodu na zagrożonych systemach.

Phishing czy zero-day?

Według Microsoftu, wykorzystanie luki wymaga, aby użytkownik otworzył specjalnie spreparowany plik dostarczony za pośrednictwem phishingowej wiadomości e-mail lub ataku internetowego.

„W scenariuszu ataku internetowego, hacker mógłby hostować stronę internetową lub wykorzystać skompromitowaną stronę internetową, która akceptuje lub hostuje treści dostarczone przez użytkownika. Taka witryna zawiera specjalnie spreparowany plik zaprojektowany w celu wykorzystania luki” – wyjaśnił Microsoft. „Atakujący musiałby przekonać użytkowników do kliknięcia w link, zazwyczaj za pomocą zachęty w wiadomości e-mail lub innej wiadomości, a następnie przekonać go do otworzenia specjalnie spreparowanego pliku.”

DogWalk został publicznie ujawniony przez badacza bezpieczeństwa Imre Rad ponad dwa lata temu, w styczniu 2020 roku, po tym jak Microsoft odpowiedział na jego raport mówiąc, że nie dostarczy poprawki, bo to nie jest problem bezpieczeństwa.

Microsoft początkowo powiedział Radowi, że aby wykorzystać opisany przez niego atak, napastnik musiałby „stworzyć coś, co przypomina wirusa, przekonać użytkownika do pobrania wirusa, a następnie go uruchomić.” Firma dodała, że „w takiej formie, w jakiej zostało to napisane, nie byłoby to uznane za lukę”.

Ponowne nagłośnienie

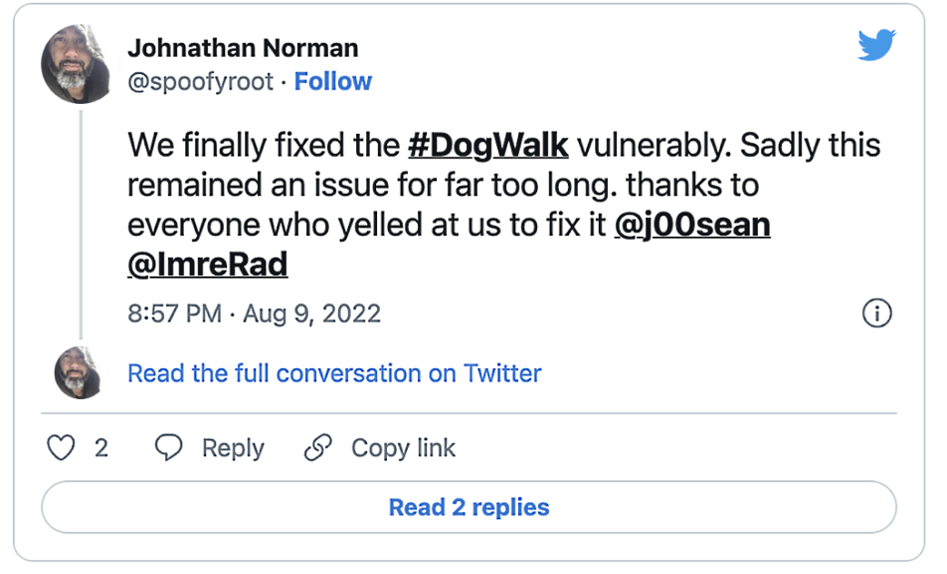

W czerwcu, kiedy badacze zajmowali się luką „Follina” (o której możecie przeczytać tutaj), ekspert ds. cyberbezpieczeństwa, j00sean, zaczął ponownie poruszyć tę kwestię na Twitterze.

Charl van der Walt, szef badań nad bezpieczeństwem w Orange Cyberdefense, powiedział, że Microsoft może być krytykowany za nieuwzględnienie tego, jak często pliki z pozornie niewinnymi rozszerzeniami są wykorzystywane do dostarczania złośliwego payloadu, jednak przy kilku tysiącach luk zgłaszanych każdego roku, pewne rzeczy mogą zostać pominięte.

„Jeśli wszystko jest pilne, to nic nie jest pilne” – powiedział. „Społeczność bezpieczeństwa już dawno przestała wierzyć, że luki i zagrożenia zostaną wyeliminowane w najbliższym czasie…„.

Podsumowanie

Według Microsoftu, DogWalk wpływa na wszystkie wspierane wersje Windows, w tym najnowsze wydania klienckie i serwerowe, Windows 11 i Windows Server 2022.

W zeszłym miesiącu Microsoft został zmuszony do opublikowania oficjalnego komunikatu bezpieczeństwa dotyczącego zero-day’a w systemie Windows MSDT (znanego jako Follina), po odrzuceniu wstępnego raportu i oznaczeniu go jako „nie związanego z bezpieczeństwem”.

Dwa dni temu firma wydała aktualizacje zabezpieczeń w celu usunięcia publicznie ujawnionego dnia zerowego, oznaczonego jako „CVE-2022-30134 – Microsoft Exchange Information Disclosure Vulnerability”, pozwalającego atakującym na odczytywanie ukierunkowanych wiadomości e-mail.

W sumie Microsoft załatał 112 luk w ramach sierpniowego 2022 Patch Tuesday, w tym 17 krytycznych, pozwalających na zdalne wykonanie kodu i eskalację uprawnień.