Jak Microsoft popsuł swoimi łatkami Windows Group Policy Objects?

Jeśli kopiujesz pliki lub skróty na komputery przy pomocy GPO, to powinieneś przeczytać poniższe informacje. Microsoft udostępnia obejścia problemów związanych z zasadami grupy systemu Windows, które powstały na skutek wcześniej wypuszczonych łatek bezpieczeństwa (po wdrożeniu aktualizacji z wtorkowej łaty z września 2022 r.).

Osoby zaznajomione z Windows i Active Directory z pewnością wiedzą, czym są zasady grup – inaczej GPO (z ang. Group Policy Objects). GPO są stosowane praktycznie w każdej firmie z wdrożoną usługą katalogową Active Directory do ujednolicania konfiguracji na serwerach oraz stacjach roboczych, ale nie tylko. Za pomocą tej funkcjonalności można także kopiować pliki na docelowe komputery. I tutaj powstał problem po ostatnich łatkach z tzw. Patch Tuesday, które Microsoft wypuszcza cyklicznie dla swoich systemów.

Problem z kopiowaniem pików i skrótów przez GPO

W piątek gigant technologiczny poinformował o częstym problemie polegającym na tym, że kopiowanie plików/skrótów przy użyciu preferencji zasad grupy na urządzeniach klienckich z systemem Windows może nie działać zgodnie z oczekiwaniami po zainstalowaniu ostatnich aktualizacji zbiorczych systemu Windows opublikowanych w tym miesiącu.

Problem pojawia się po instalacji konkretnej łatki (KB5017328) oraz jeśli w GPO posiadamy skonfigurowane opcje (w preferencjach) kopiowania plików lub skrótów na dyski docelowych komputerów. Objaw jest taki, że w wyniku zastosowania GPO na komputerze pliki lub skróty nie pojawiają się w ogóle lub zapisują się jako zerobajtowe pliki.

Dla niektórych firm może stanowić to poważny problem, bo funkcjonalność ta może za pomocą plików dostarczać ważną konfigurację dla aplikacji lub użytkowników.

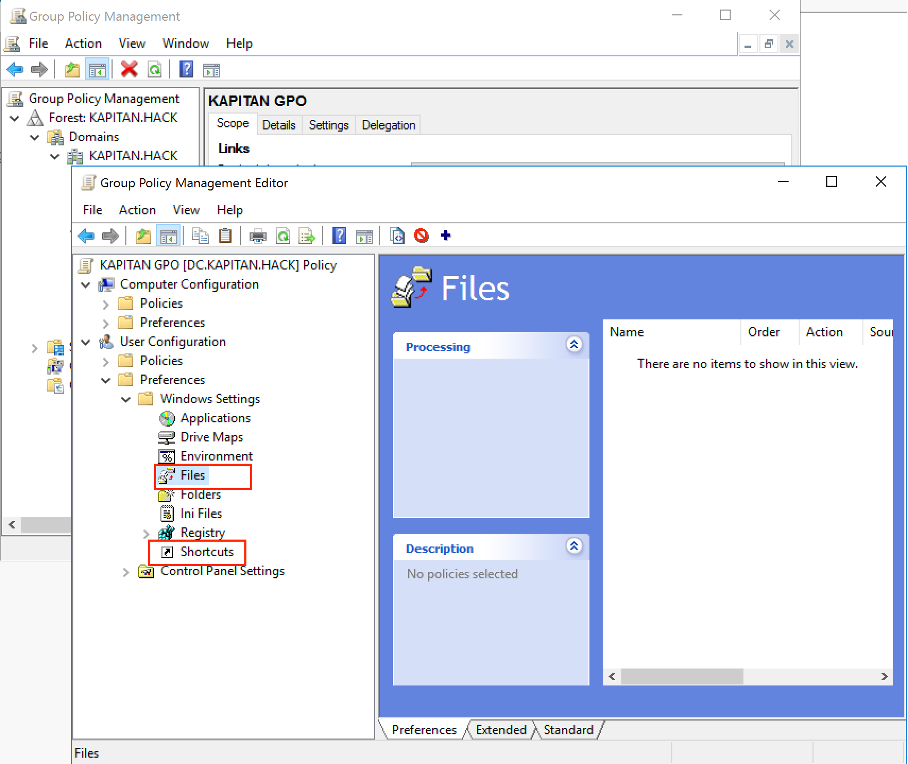

Obiekty zasad grupy, których dotyczy problem, są powiązane z ustawieniami dla plików i skrótów dostępnych w edytorze zasad grupy pod ścieżką: „Konfiguracja użytkownika → Preferencje → Ustawienia systemu Windows”.

Problem dotyczy systemów zarówno w wersjach klienckich, jak i serwerowych:

- wersje klienckie (od Windows 8.1 do Windows 11 22H2),

- wersje serwerowe (od Windows Server 2008 SP2 do Windows Server 2022).

Oficjalne obejście problemu

Problem można wyeliminować najprościej poprzez odinstalowanie wadliwej łatki.

Niestety, ale ma to swoje konsekwencje – usunięcie wiąże się z usunięciem również wszystkich poprawek ostatnio załatanych luk w zabezpieczeniach. Dla administratorów, którzy nie chcą odinstalowywać wadliwej poprawki, Microsoft potwierdził ostatnie obejście udostępnione przez klientów, których dotyczy problem (zanim jeszcze został on rozpoznany) oraz kilka innych sposobów jego złagodzenia (dowolny z nich będzie wystarczający):

- Odznacz opcję „Uruchom w kontekście zabezpieczeń zalogowanego użytkownika (opcja zasad użytkownika)” [z ang. Run in logged-on user’s security context (user policy option)]. Uwaga: może to nie złagodzić problemu w przypadku elementów korzystających z symbolu wieloznacznego (*).

- W zasadach grupy, których dotyczy problem, zmień „Akcja” z „Zamień” na „Aktualizuj”.

- Jeśli symbol wieloznaczny (*) jest używany w lokalizacji lub miejscu docelowym, usunięcie końcowego znaku „\” (ukośnika odwrotnego, bez cudzysłowów) z miejsca docelowego może umożliwić pomyślne skopiowanie.

Dobra informacja jest taka, że programiści w Redmond pracują nad rozwiązaniem problemu i zapewnią poprawkę w nadchodzącej aktualizacji.