Jak pracują etyczni hakerzy?

Swego czasu zorganizowaliśmy kampanię „Czarne i białe kapelusze”. Był to zbiór artykułów opisujących dobre i złe charaktery w naszym cyberświatku. Pisaliśmy wtedy między innymi o Kevinie Mitnicku – legendzie i symbolu, który, niejako zmuszony, przywdział biały kapelusz. Ale tak szczerze – ilu z nas zastanawiało się, jak pracują „etyczni hakerzy”? Nad ich motywacjami, technikami pracy? I wreszcie nad tym, jak szybko mogą skompromitować organizacje?

Oczywiście każdy przypadek jest mocno zindywidualizowany. Niemniej za odpowiedzi na powyższe pytania, w ujęciu statystycznym, mogą posłużyć wyniki ankiety przeprowadzonej wśród ponad 300 etycznych hakerów przez firmy zajmujące się cyberbezpieczeństwem: Bishop Fox i SANS Institute. Badanie wykazało, że wielu ankietowanych jest w stanie przeprowadzić atak typu end-to-end w mniej niż jeden dzień.

Respondenci pochodzili głównie ze Stanów Zjednoczonych, ale reprezentowali organizacje działające na całym świecie. Zdecydowana większość z nich prowadzi etyczne hakowanie od przynajmniej dziesięciu lat. Ich doświadczenie obejmuje członkostwo w zespołach ds. bezpieczeństwa organizacji, konsulting, polowanie na bug bounty i niezależne hakowanie na zlecenie.

Celem ankiety było uzyskanie wglądu w to, jak myślą napastnicy, jak są szybcy i jakich narzędzi używają. Kolejnym efektem badania miało być zdobycie informacji przydatnych dla obrońców, którzy chcą poprawić swoje bezpieczeństwo i udoskonalić strategie defensywne i ofensywne.

Jakich danych statystycznych dostarczyła ankieta:

- Około 40% ankietowanych hakerów stwierdziło, że mogą włamywać się do środowiska prawie zawsze.

- Na pytanie, ile czasu zajmuje im wykrycie możliwej do wykorzystania luki, która daje im dostęp do środowiska organizacji docelowej, około 40% respondentów wskazało, że zajmuje im to pięć godzin lub mniej, a prawie 5% uważa, że mogą zrobić to w mniej niż godzinę.

- Po znalezieniu podatności ponad 58% stwierdziło, że może przedostać się do docelowego środowiska w ciągu pięciu godzin lub szybciej.

- Jeśli chodzi o powierzchnię ataku, najczęściej identyfikowane zagrożenia obejmują podatne konfiguracje, narażone usługi sieciowe i podatne oprogramowanie.

- Po uzyskaniu wstępnego dostępu do organizacji ponad połowa respondentów stwierdziła, że uzyskanie dostępu do docelowych danych lub systemu za pomocą eskalacji uprawnień bądź ruchu bocznego zajmuje im pięć godzin lub mniej. Prawie 64% jest w stanie zbierać i eksfiltrować dane w ciągu pięciu godzin, a 16% twierdzi, że może to zrobić w mniej niż godzinę.

- Na pytanie, ile czasu zajmuje im przeprowadzenie kompleksowego ataku, 18% odpowiedziało, że może to zrobić w ciągu 10 godzin lub mniej, a ponad połowa uważa, że jest w stanie to zrobić w ciągu jednego dnia.

- Etycznych hakerów, którzy wzięli udział w ankiecie, zapytano również o pomyślne przejście na nową metodę ataku, jeśli ich początkowy wektor zawiedzie. Tylko 38% stwierdziło, że ma wysoki wskaźnik sukcesu przy zmianie metod ataków, a ankieta pokazuje, że im większe doświadczenie ma haker, tym większe prawdopodobieństwo, że odniesie sukces.

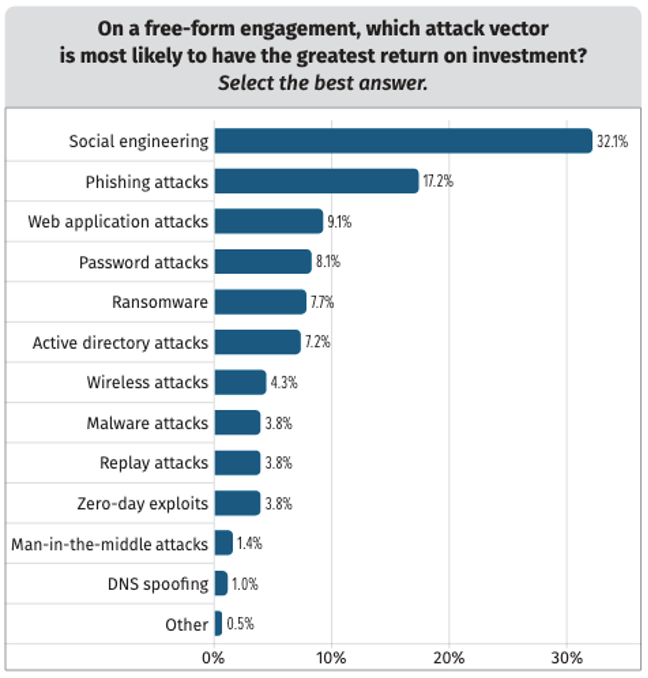

- Jeśli chodzi o wektory ataków, po których można się spodziewać, że przyniosą największy zysk z inwestycji, jedna trzecia respondentów wymieniła socjotechnikę, a następny był phishing.

- Prawie 60% ankietowanych stwierdziło, że korzysta z narzędzi open source w „projektach”, a tylko 11% polega na narzędziach komercyjnych.

- Wielu z zapytanych uważa, że większość organizacji, z którymi się spotykali, nie miała możliwości wykrywania incydentów i reagowania na nie ani wdrożonych narzędzi wymaganych do identyfikacji i powstrzymania ataku.

Pełny raport, zatytułowany Think Like a Hacker: Inside the Minds and Methods of Modern Adversaries jest dostępny tutaj.