Hakerzy z Dragon Breath z nową techniką ataku

Specjaliści z Sophos wykryli niedawno złośliwą aktywność polegającą na klasycznym DLL side-loadingu, ale ze zwiększoną złożonością i dodatkową warstwą wykonania. Co więcej, dochodzenie wskazuje, że osoby odpowiedzialne za zagrożenie tak bardzo upodobały sobie adaptowanie oryginalnego scenariusza, że wykorzystały wiele jego odmian, wielokrotnie wymieniając określony komponent w procesie, aby uniknąć wykrycia.

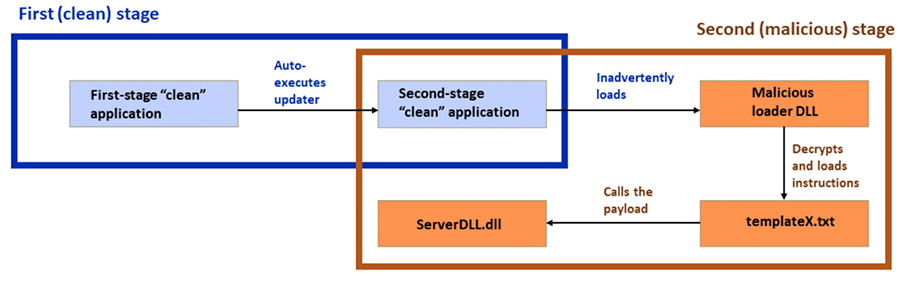

Kampania opiera się na klasycznym ataku typu side-loading (ładowanie boczne), składającym się z czystej, legalnej aplikacji, złośliwego programu ładującego i zaszyfrowanego ładunku, z różnymi modyfikacjami tych komponentów. Najnowsze odmiany dodają zwrot akcji, w którym prawilna aplikacja pierwszego etapu ładuje drugą legalną aplikację „na boku” i automatycznie ją uruchamia. Druga czysta aplikacja ładuje tak samo złośliwą bibliotekę DLL. Następnie złośliwa DLL-ka wykonuje końcowy ładunek.

Najbardziej kojarzony z tym atakiem aktor to Dragon Breath, znany też pod innymi nazwami – APT-Q-27 lub Golden Eye Dog. Specjalizuje się w obszarze gier hazardowych online, których uczestnicy są najczęściej ofiarami ataków.

Oryginalne kampanie były skierowane do chińskojęzycznych użytkowników systemu Windows zaangażowanych w hazard online, a początkowe wektory infekcji rozpowszechniano za pośrednictwem komunikatora Telegram. Do tej pory zidentyfikowano cele na Filipinach, w Japonii, na Tajwanie, w Singapurze, Hongkongu i Chinach. Przegląd na mapie możemy zobaczyć poniżej.

Wektorem początkowym jest fałszywa strona internetowa, gdzie znajduje się instalator Telegrama. Po otwarciu tworzy na pulpicie skrót przeznaczony do ładowania złośliwych komponentów w tle po uruchomieniu, jednocześnie wyświetlając ofierze interfejs użytkownika aplikacji Telegram.

Ponadto uważa się, że przeciwnik stworzył wiele odmian schematu, w którym sfałszowane instalatory innych aplikacji, takich jak LetsVPN i WhatsApp, są wykorzystywane do inicjowania łańcucha ataków.

Następny etap obejmuje użycie drugiej czystej aplikacji jako pośrednika w celu uniknięcia wykrycia i załadowania końcowego ładunku za pośrednictwem złośliwej biblioteki DLL.

Ładunek działa jako backdoor zdolny między innymi do:

- pobierania i uruchamiania plików,

- czyszczenia dzienników zdarzeń,

- wyodrębniania i ustawiania zawartości schowka,

- uruchamiania dowolnych poleceń,

- kradzieży kryptowaluty z rozszerzenia portfela MetaMask dla przeglądarki Google Chrome.

„Pobieranie boczne bibliotek DLL, po raz pierwszy zidentyfikowane w produktach Windows w 2010 roku, ale rozpowszechnione na wielu platformach, nadal jest skuteczną i atrakcyjną taktyką dla cyberprzestępców” – komentuje Szappanos z Sophos. „Opisywana technika podwójnego zaciemnienia za pomocą legalnej aplikacji zastosowana przez grupę Dragon Breath, ukierunkowana na sektor użytkowników (hazard online), który tradycyjnie był mniej analizowany przez badaczy, reprezentuje ciągłą żywotność tego podejścia”.