Nowe trendy w voice phishingu – złośliwe oprogramowanie Letscall

Cyberbadacze wydali ostrzeżenie przed zaawansowaną formą phishingu głosowego (vishingu), znaną jako złośliwa kampania „Letscall”. Obecnie celem tej techniki są internauci z Korei Południowej.

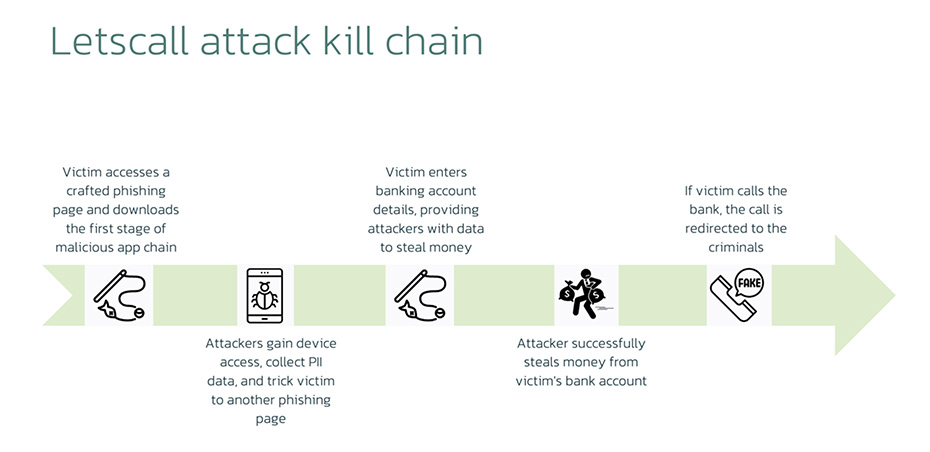

Przestępcy stojący za Letscall wykorzystują wieloetapowy atak, aby oszukać ofiary i nakłonić je do pobrania złośliwych aplikacji z fałszywej witryny Google Play Store. Po zainstalowaniu złośliwego oprogramowania przekierowuje ono połączenia przychodzące do call center znajdującego się pod kontrolą hakerów. Przeszkoleni operatorzy udający pracowników banku wydobywają następnie poufne informacje od niczego niepodejrzewających ofiar.

Aby ułatwić kierowanie ruchu głosowego, Letscall stosuje znane natywne technologie, takie jak Voice over IP (VOIP) i WebRTC. Wykorzystuje również narzędzia Session Traversal Utilities for NAT (STUN) i Traversal Using Relays around NAT (TURN), w tym serwery Google STUN, w celu zapewnienia wysokiej jakości połączeń telefonicznych i/lub wideo oraz obejścia ograniczeń NAT i zapory sieciowej. W skrócie, są to technologie internetowe wykorzystywane w korporacyjnych infrastrukturach call center.

W skład grupy Letscall wchodzą osoby zatrudnione jako programiści Androida, projektanci webowi, a także operatorzy połączeń, specjalizujący się w głosowych atakach socjotechnicznych. Szkodliwe oprogramowanie działa w trzech etapach: najpierw aplikacja pobierająca przygotowuje urządzenie ofiary, torując drogę do instalacji oprogramowania szpiegującego. Potem malware uruchamia ostatni etap, który umożliwia przekierowanie połączeń przychodzących do call center atakujących.

Trzeci etap ma własny zestaw poleceń, obejmujący również polecenia gniazd sieciowych. Niektóre z poleceń dotyczą manipulowania książką adresową, na przykład tworzenia i usuwania kontaktów. Inne odnoszą się do tworzenia, modyfikowania i usuwania filtrów określających, które połączenia powinny być przechwytywane, a które ignorowane.

Tym, co wyróżnia Letscall, jest wykorzystanie zaawansowanych technik unikania wykrycia. Złośliwe oprogramowanie używa zaciemniania SecShell podczas pierwszego pobierania. Na późniejszych etapach stosuje złożone struktury nazewnictwa w katalogach plików ZIP i celowo uszkadza plik manifest, aby zmylić systemy bezpieczeństwa.

Przestępcy opracowali systemy, które automatycznie dzwonią do ofiar i odtwarzają nagrane wcześniej wiadomości. Łącząc infekcje telefonów komórkowych z technikami vishingu, oszuści mogą żądać mikropożyczek na nazwiska ofiar, jednocześnie ostrzegając je o podejrzanych działaniach i przekierowując połączenia do call center.

Konsekwencje takich ataków mogą być tragiczne – ofiary zostaną obciążone ogromnymi pożyczkami do spłaty. Instytucje finansowe często nie doceniają powagi takich działań i nie badają potencjalnych ataków.

Chociaż zagrożenie to ogranicza się obecnie do terenu Korei Południowej, badacze ostrzegają, że nie istnieją żadne bariery techniczne uniemożliwiające atakującym rozszerzenie działań na inne regiony, w tym Unię Europejską.

Nowa forma ataku vishingowego wskazuje na ciągłą ewolucję taktyk przestępczych i talent hakerów do wykorzystywania technologii do złośliwych celów. Grupa odpowiedzialna za szkodliwe oprogramowanie „Letscall” wykazuje się zaawansowaną znajomością technologii bezpieczeństwa systemu Android oraz routingu głosowego.

Więcej szczegółów znajduje się w technicznym raporcie ThreatFabric.