Android 16 wprowadza nowe metody ochrony przed oszustwami, blokując niektóre funkcje podczas połączeń telefonicznych

Google pracuje nad nową funkcją bezpieczeństwa dla systemu Android, która ma blokować możliwość zmiany niektórych wrażliwych ustawień smartfona podczas połączeń telefonicznych. Wrażliwe ustawienia obejmują między innymi zezwalanie aplikacjom na instalowanie innych aplikacji (tj. pobieranie boczne) i na dostęp do ułatwień dostępu. Wiadomo, że oszuści proszą użytkowników o tego typu zmiany podczas połączeń telefonicznych, dlatego Android zamierza zablokować tę możliwość.

Istnieje wiele typów oszustw telefonicznych, a wraz z pojawieniem się narzędzi AI do naśladowania mowy czy głosu staną się one jeszcze bardziej przekonujące. Hakerzy będą stosować wszelkiego rodzaju sztuczki psychologiczne, by skłonić ofiarę do wysłania pieniędzy lub udzielenia dostępu do kont internetowych. Niestety wiele osób pada ofiarą podobnych oszustw każdego dnia. Aby zwalczać takie przekręty, Google pracuje nad nową funkcjonalnością dla systemu Android w wersji 16, która blokuje możliwość zmiany niektórych ustawień systemowych podczas połączeń telefonicznych.

Gdy oszust telefoniczny znajdzie potencjalną ofiarę, szuka sposobów, aby nakłonić ją do wysłania mu pieniędzy lub danych osobowych. Często wiąże się to z przekonaniem jej do zainstalowania złośliwego oprogramowania, a następnie udzielenia dostępu do wrażliwych uprawnień. Haker pozostaje na linii, aby przeprowadzić nas przez cały proces.

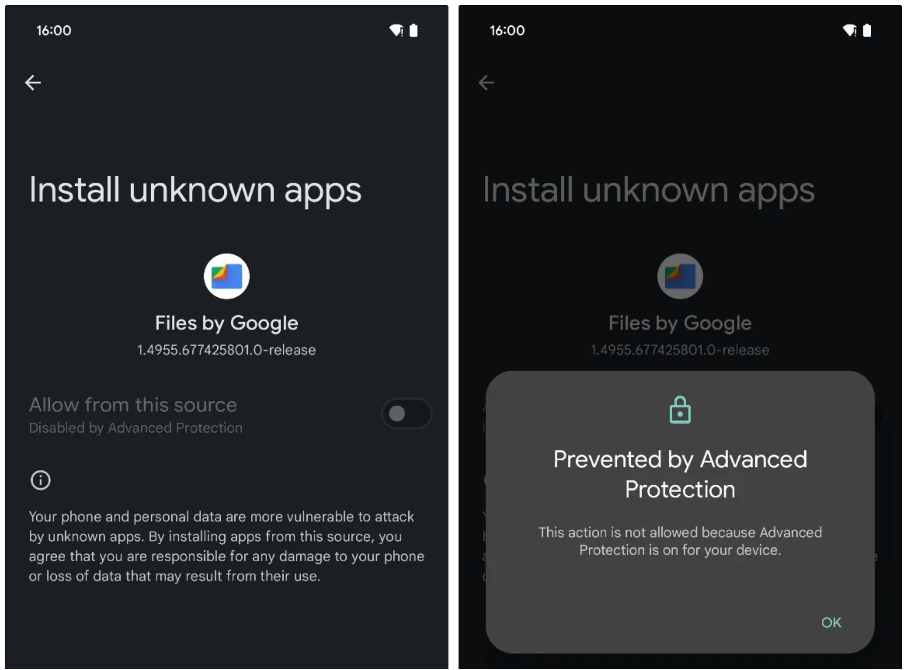

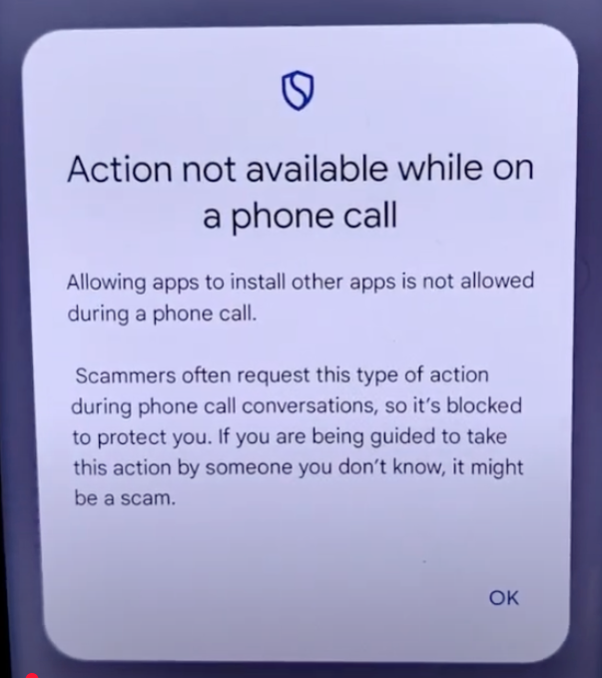

Tutaj wkracza nowa funkcja bezpieczeństwa Androida 16. System wykryje, że połączenie telefoniczne jest aktywne, a następnie uniemożliwi włączenie uprawnienia do pobierania bocznego. Uprawnienie do pobierania bocznego, które pozwala aplikacjom instalować inne aplikacje, jest domyślnie wyłączone ze względów bezpieczeństwa, ponieważ sporo złośliwego oprogramowania jest dystrybuowane poza oficjalnymi sklepami z aplikacjami. Opcję można jednak włączyć, przechodząc do Ustawienia > Aplikacje > Specjalny dostęp do aplikacji > Zainstaluj nieznane aplikacje. Użytkownicy z włączonym trybem zaawansowanej ochrony nie mogą przełączać tego uprawnienia właśnie ze względu na zagrożenia bezpieczeństwa.

Chociaż funkcja ta blokuje pobieranie boczne podczas połączeń, oszuści mogą poinstruować ofiary, aby się rozłączyły, pobrały aplikację i oddzwoniły. Ten dodatkowy krok wprowadza komplikacje, które może zakłócić przepływ informacji przez telefon i sprawić, że ofiara stanie się podejrzliwa. Co najważniejsze, okno dialogowe wyświetlane podczas próby włączenia uprawnienia do pobierania bocznego ostrzega, że oszuści często proszą o tę czynność podczas połączeń i zaleca ostrożność, jeśli jest się kierowanym przez nieznanego rozmówcę. To ostrzeżenie może sprawić, że niektórzy ponownie rozważą wiarygodność dzwoniącego i przerwą próbę kradzieży danych czy pieniędzy.

Jednak co w sytuacji, jeśli uprawnienie do pobierania bocznego jest już włączone, lub, co gorsza, aplikacja oszusta znajduje się w sklepie Google Play? Android 16 blokuje również włączanie niektórych poufnych uprawnień, takich jak uprawnienie do ułatwień dostępu, podczas aktywnych połączeń telefonicznych. Ułatwienia Dostępu umożliwiają aplikacji odczytywanie ekranu i wykonywanie działań w imieniu użytkownika – to potężna kombinacja, która może dać złośliwemu oprogramowaniu pełną kontrolę nad urządzeniem. Miejmy nadzieję, że ta dodatkowa warstwa ochrony zmniejszy liczbę udanych oszustw telefonicznych.

Nowe funkcje bezpieczeństwa są już dostępne w wersji beta 2 systemu Android 16 i prawdopodobnie będą dostępne w publicznej wersji systemu Android 16, która ukaże się w tym roku. Opierają się na opcji zwanej Enhanced Confirmation Mode, wprowadzonej w systemie Android 15, która utrudnia aplikacjom pobieranym bocznie uzyskiwanie dostępu do poufnych uprawnień. Krótką demonstrację funkcjonalności można zobaczyć na poniższym filmie.