Zagnieżdżone archiwa pozwalają ominąć zabezpieczenia i dostarczyć malware

Omijanie bramek pocztowych filtrujących niebezpieczne maile jest kluczowe, aby ładunek kampanii phishingowej miał maksymalny wpływ na środowisko. Do osiągnięcia tego celu wykorzystuje się wiele technik obfuskacji, czyli zaciemniania wyglądu plików oraz maskowania kodu, tak aby ukryć ich złośliwe działanie. Rosnącą tendencją przy oszukiwaniu narzędzi bezpieczeństwa do poczty stało się wielopoziomowe zagnieżdżanie plików. Specjaliści z firmy Cofense wykazali, że plik z wieloma warstwami kompresji może uniknąć wykrycia przez systemy SEG (Secure Email Gateway) i dotrzeć do użytkownika końcowego. SEG mają pewne techniczne ograniczenia co do tego, jak daleko zajdą do analizy pliku, zanim zostanie on oznaczony jako nieszkodliwy, a dekompresja wydaje się mieć swoje własne ograniczenia. Firma Cofense Intelligence przeanalizowała kampanię phishingową wykorzystującą technikę multikompresji do dostarczenia malware BazarBackdoor. Poniżej złośliwa wiadomość z załącznikami:

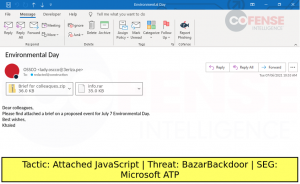

Jak widać na rysunku powyżej, temat kampanii phishingowej obracał się wokół Dnia Ochrony Środowiska i rzekomo zawierał załączoną propozycję wydarzenia. Załączniki są archiwami z różnymi typami archiwizacji, z których jeden to .zip, a drugi .rar. W każdym z tych dołączonych archiwów zagnieżdżonych jest wiele różnych typów archiwów. Poniżej możemy zobaczyć szczegóły załączników:

Zagnieżdżanie różnych typów archiwów w załączniku jest celową operacją stosowaną przez atakujących, ponieważ może osiągnąć limit dekompresji narzędzi SEG lub nie powiedzie się z powodu nieznanego typu archiwum. Jak widać na powyższych obrazkach, archiwa dostarczają pliki JavaScript, które są mocno zaciemnione, co może być ograniczeniem również w obrębie SEG, co oznacza, że jeśli istnieje wiele warstw szyfrowania otaczających ładunek, system może przejść kilka warstw w głąb zanim oznaczy plik binarny jako nieszkodliwy.

Po wykonaniu zaciemniony JavaScript pobierałby ładunek z rozszerzeniem .png za pośrednictwem połączenia HTTP GET. Używanie rozszerzeń graficznych do payload’u to rosnący trend, ponieważ uważa się, że nieprawidłowo przypisane rozszerzenie pomaga uniknąć analizy bezpieczeństwa sieci i punktów końcowych. Ta technika jest tutaj używana, ponieważ ładunek .png jest w rzeczywistości plikiem wykonywalnym, który jest ponownie oznaczony i przenoszony w systemie plików. Następnie JavaScript inicjuje ładunek, który jest próbką BazarBackdoor.

BazarBackdoor to z kolei mały trojan, który służy do gromadzenia przyczółków w systemie, aby następnie dalej wdrażać inne złośliwe oprogramowanie. Uważa się, że jest stworzony przez tych samych autorów, co TrickBot, ponieważ udostępnia wiele takich samych modułowych ładunków, które zostały pobrane i wykonane w czasie analizy.

Ataki phishingowe nadal kończą się sukcesem wraz z ewolucją taktyk zaciemniania. Warto wiedzieć, że podstawową metodą ochrony i zapobiegania jest stałe szkolenie i edukowanie pracowników w kontekście złośliwych e-maili. Dopiero następnym krokiem powinna być poprawna konfiguracja systemu Secure Email Gateway.