Uwaga na Malware dedykowany dla Windows Subsystem for Linux

Kilka dni temu zostało znalezionych wiele złośliwych próbek malware dla komponentu Windows Subsystem for Linux (WSL), których celem jest skompromitowanie komputerów z systemem Windows. Cały szkopuł polega na podstępnej metodzie, która pozwala operatorom pozostać „poza radarem” i udaremnić wykrycie przez popularne silniki antymalware na maszynach Windows.

Jest to pierwszy oficjalny przypadek, kiedy złośliwe oprogramowanie używa WSL do instalowania dalszych ładunków jednocześnie pozostając niewykrytym.

Windows Subsystem for Linux (WSL) wprowadzony został na rynek w sierpniu 2016 roku. Jest to „warstwa kompatybilności”, która została zaprojektowana do uruchamiania binarnych plików wykonywalnych Linux (w formacie ELF) natywnie na platformie Windows. Wszystko to bez dodatkowych kosztów związanych z tradycyjną maszyną wirtualną lub konfiguracją podwójnego bootowania.

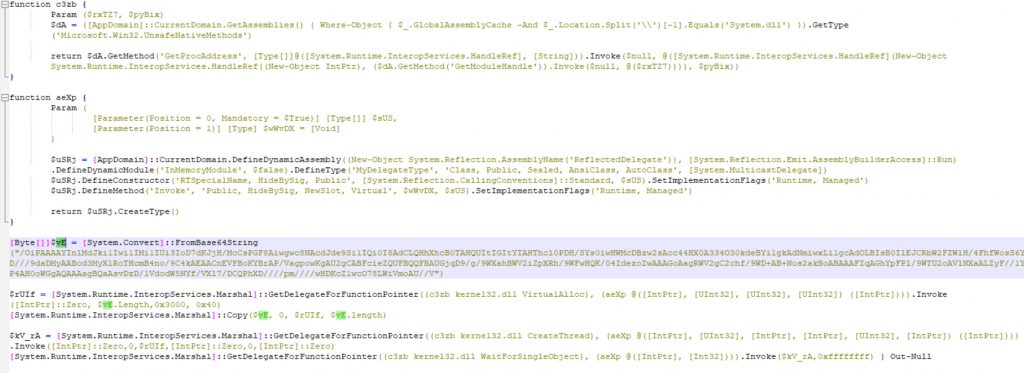

Firma Black Lotus Labs niedawno zidentyfikowała kilka szkodliwych plików, które zostały napisane głównie w Pythonie i skompilowane w binarnym formacie ELF dla systemu operacyjnego Debian. Pliki te działały jako moduły uruchamiające ładunek, który został osadzony w próbce lub pobrany ze zdalnego serwera, a następnie wstrzyknięty do uruchomionego procesu za pomocą wywołań interfejsu API systemu Windows.

Chociaż to podejście nie było szczególnie wyrafinowane, nowość polegająca na użyciu programu ładującego ELF zaprojektowanego dla środowiska Windows Subsystem dała tej technice współczynnik wykrywania wynoszący 1/70 w Virus Total w momencie pisania tego tekstu.

Jak dotąd zidentyfikowano ograniczoną liczbę próbek z tylko jednym publicznie osiągalnym adresem IP, co wskazuje, że ta aktywność ma dość ograniczony zakres lub potencjalnie jest nadal w fazie rozwoju. Organizacja Black Lotus Labs twierdzi, że ich dochodzenie i analiza doprowadzi to zaniechania działań i rozwoju tej metody ataku przez twórcę.

Najwcześniejsze artefakty pochodzą nawet z maja 2021 roku, z serią plików binarnych Linuksa aktualizowanych przez hackera co 2 tygodnie, do 22 sierpnia 2021 roku. Próbki malware są również zaprojektowane, aby pobierać shellcode ze zdalnego serwera dowodzenia i kontroli oraz wykorzystują PowerShell do wykonywania dalszych działań na zainfekowanym hoście.

Ten dodatkowy ładunek „shellcode” jest następnie wstrzykiwany do działającego procesu systemu Windows przy użyciu wywołań interfejsu API. Co więcej, użycie standardowych bibliotek Pythona sprawia, że niektóre warianty są interoperacyjne zarówno w systemie Windows, jak i Linux.

Praktycznie od początku stworzenia WSL mówi się, że jest to idealne narzędzie dla hackerów pozwalające wykonywać nieznane dla systemu Windows polecenia i używać nieznanych bibliotek, wpływając jednocześnie na system. Można więc powiedzieć, że tylko czekaliśmy aż pojawi się właśnie taki malware.

Niegdyś wyraźne granice między systemami operacyjnymi stają się teraz coraz bardziej mgliste, dlatego własnie cyberprzestępcy korzystają z nowych powierzchni ataku.