Microsoft o trojanie na Mac-a

Współczesne złośliwe oprogramowanie jest rozwijane bardzo podobnie do projektów komercyjnych. Deweloperzy dodają nowe funkcjonalności, tworząc „produkty” coraz bardziej szkodliwe i niebezpieczne. I właśnie taki przypadek dzisiaj opiszemy.

Poszukiwacze złośliwego oprogramowania w Microsoft zwrócili uwagę na nieprzyjemną rodzinę złośliwego oprogramowania dla systemu MacOS, która szybko ewoluowała od podstawowego trojana zbierającego informacje do ukrytego backdoora o potężniejszych możliwościach.

Rodzina złośliwego oprogramowania dla systemu MacOS, o nazwie UpdateAgent, pojawiła się po raz pierwszy nieco ponad rok temu z podstawowymi możliwościami infekcji i kradzieży danych, ale badacze zauważyli oznaki, że złośliwe oprogramowanie staje się w pełni wyposażonym zestawem narzędzi szpiegowskich.

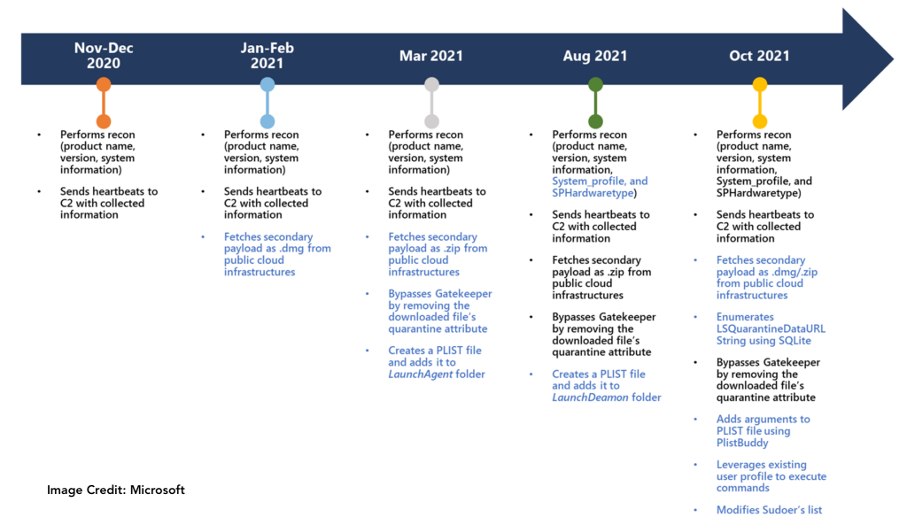

Na początku, około listopada 2020 r., Microsoft po raz pierwszy zaobserwował malware na MacOS wykorzystywany do rekonesansu za pomocą podstawowych funkcji do zbierania nazw produktów, wersji oprogramowania i innych informacji systemowych.

Do stycznia 2021 r. nowsza wersja dodała możliwości pobierania dodatkowych ładunków z chmur publicznych, a kilka miesięcy później Microsoft zauważył ciche obejścia zabezpieczeń Apple, dwa niepokojące sygnały, że gang odpowiedzialny za złośliwe oprogramowanie nadal dużo inwestuje, aby dotrzeć do ofiar na Apple.

W drugiej połowie 2021 r. złośliwe oprogramowanie stało się jeszcze potężniejsze, gromadząc więcej danych z systemu docelowego i dodając funkcje typu backdoor, aby umożliwić wykonywanie dodatkowych poleceń. Microsoft znalazł nawet później dowody na to, że złośliwe oprogramowanie zawierało możliwość modyfikowania listy sudoers’ów, co pozwalało mu ominąć monit wymagający poświadczeń użytkownika o wysokim poziomie uprawnień podczas uruchamiania pobranej aplikacji UpdateAgent.

„W ostatniej kampanii złośliwe oprogramowanie instalowało wymijające i uporczywe adware Adload, ale zdolność UpdateAgent’a do uzyskania dostępu do urządzenia może teoretycznie być dalej wykorzystywana do pobierania innych, potencjalnie bardziej niebezpiecznych ładunków” — powiedział Microsoft w raporcie dokumentującym rodzinę złośliwego oprogramowania UpdateAgent.

Złośliwe oprogramowanie, które jest obecnie wykorzystywane do czerpania pieniędzy ze złośliwych reklam internetowych, zostało również zaobserwowane z pominięciem technologii bezpieczeństwa Gatekeeper firmy Apple i wykorzystaniem istniejących uprawnień użytkownika do cichego wykonywania złośliwych działań przed usunięciem dowodów w celu zatarcia śladów.

„UpdateAgent wabi swoje ofiary, podszywając się pod legalne oprogramowanie i może wykorzystać funkcje urządzenia Mac. Jedną z najbardziej zaawansowanych technik znalezionych w najnowszym zestawie narzędzi UpdateAgent jest omijanie kontroli Gatekeeper, które mają na celu zapewnienie, że tylko zaufane aplikacje działają na urządzeniach Mac” – powiedział Microsoft.

Firma opublikowała również dowody techniczne, które pokazują, że UpdateAgent używa infrastruktury chmury publicznej – usług Amazon S3 i CloudFront – do hostowania dodatkowych ładunków.

Redmond podzielił się swoimi odkryciami z Amazonem, a złośliwe adresy URL zostały usunięte.

Poniżej rozwój produkcji trojana.

„UpdateAgent wyróżnia się stopniową aktualizacją technik persistence, co jest kluczową cechą wskazującą, że ten trojan prawdopodobnie będzie nadal wykorzystywał bardziej zaawansowane techniki w przyszłych kampaniach” — ostrzegł Microsoft, zauważając, że trojan jest prawdopodobnie dystrybuowany poprzez pobieranie drive-by lub reklamy – wyskakujące okienka podszywające się pod legalne aplikacje.

„To działanie polegające na podszywaniu się lub dołączaniu do legalnego oprogramowania zwiększa prawdopodobieństwo, że użytkownicy zostaną przekonani do zainstalowania złośliwego oprogramowania. Po zainstalowaniu UpdateAgent zaczyna zbierać informacje o systemie, które są następnie wysyłane do jego serwera dowodzenia (C2).