Uwaga! Nowa złośliwa kampania skierowana przeciwko firmom korzystającym z usług w chmurze Microsoftu

Microsoft wraz z Proofpointem ostrzegli we wtorek organizacje korzystające z usług w chmurze przed nową kampanią, obejmującą złośliwe aplikacje OAuth i nadużywanie statusu „zweryfikowanego wydawcy” firmy Microsoft.

Kampania została skierowana głównie do klientów Microsoftu w Irlandii i Wielkiej Brytanii. Gigant technologiczny podjął kroki w celu zakłócenia operacji i opublikował artykuł o tym, jak użytkownicy mogą chronić się przed zagrożeniami, które firma nazywa „wyłudzaniem zgody”.

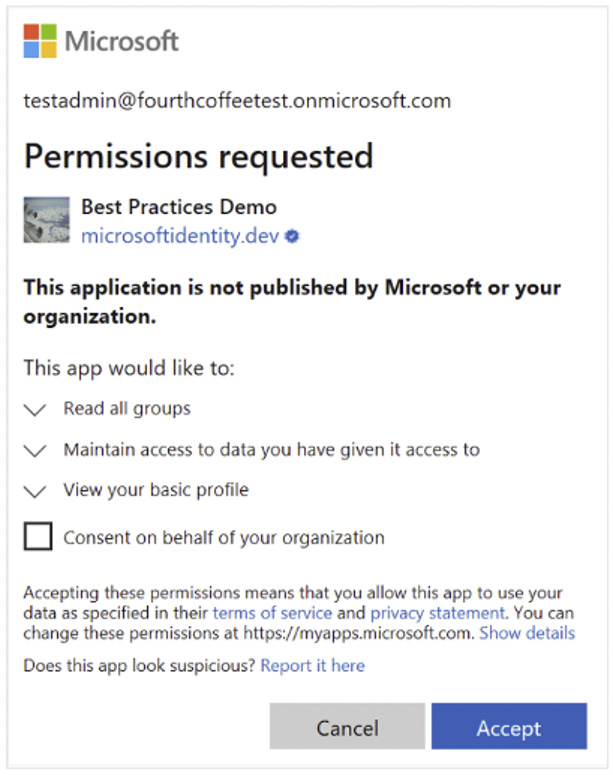

W przypadku ataku phishingowego polegającego na uzyskaniu zgody cyberprzestępca próbuje nakłonić docelowego użytkownika do nadania uprawnień złośliwym aplikacjom w chmurze. Po uzyskaniu wymaganych uprawnień złośliwe aplikacje mogą uzyskać dostęp do legalnych usług i danych użytkownika.

W kampanii wykrytej przez Proofpoint w grudniu 2022 r. hakerzy stworzyli złośliwe aplikacje OAuth, a następnie uzyskali status „zweryfikowanego wydawcy”, aby zwiększyć swoje szanse na oszukiwanie użytkowników.

Według Microsoftu osoby atakujące podszywały się pod legalne firmy podczas rejestracji w programie Microsoft Cloud Partner Program (MCPP).

„Aktor wykorzystał oszukańcze konta partnerów, aby dodać zweryfikowanego wydawcę do rejestracji aplikacji OAuth utworzonych w usłudze Azure AD” – wyjaśnił Microsoft.

Zwiększyło to prawdopodobieństwo nadawania uprawnień szkodliwym aplikacjom przez docelowych użytkowników. Uprawnienia te obejmowały czytanie wiadomości e-mail, zmianę ustawień poczty oraz dostęp do plików i innych danych użytkownika, takich jak kalendarz i informacje o spotkaniach.

Dochodzenie Microsoftu wykazało, że osoby atakujące wykorzystały złośliwe aplikacje OAuth do eksfiltracji wiadomości e-mail.

Według Proofpoint osoby atakujące wykorzystały trzy złośliwe aplikacje stworzone przez trzech różnych wydawców. Wszystkie posłużyły się tą samą złośliwą infrastrukturą i atakowały te same organizacje.

„Potencjalne skutki ataku obejmują przejęcie kont użytkowników, eksfiltrację danych, nadużywanie marki przez podszywające się zaatakowane organizacje, oszustwa związane z kompromitacją poczty biznesowej (BEC) i nadużycia skrzynek pocztowych” – podaje Proofpoint. „Atak był mniej prawdopodobny do wykrycia niż tradycyjny ukierunkowany phishing lub ataki siłowe. Organizacje zazwyczaj mają słabszą dogłębną kontrolę przed cyberprzestępcami korzystającymi ze zweryfikowanych aplikacji OAuth”.

Według Proofpoint kampania trwała do 27 grudnia. Firma obserwowała ataki na personel finansowy i marketingowy, a także kadrę kierowniczą i menedżerów.

Microsoft poinformował, że dowiedział się o kampanii 15 grudnia. W ramach prewencji wyłączył wszystkie fałszywe aplikacje i zaalarmował klientów, którzy mogli zostać poszkodowani.

Microsoft zlikwidował również niedawno kampanię, która wykorzystywała sieć aplikacji OAuth do dystrybucji spamu.