Jak w bezpieczny sposób korzystać z menadżerów haseł?

Utworzenie i zapamiętanie unikalnego i złożonego hasła do każdego konta jest bez dodatkowego wsparcia praktycznie niemożliwe. Aktualnie najlepszą praktyką w tym zakresie jest stosowanie lekkich programów zwanych menadżerami haseł albo sejfami na hasła.

Aplikacja tego typu tworzy i przechowuje hasła, a także uzupełnia proces uwierzytelniania silnymi i złożonymi hasłami we wszystkich obszarach, zabezpieczając w ten sposób konta użytkownika. Dostęp do sejfu chroniony jest za pomocą jednego złożonego hasła „master” i często dodatkowego składnika.

Może pojawić się pytanie – czy to bezpieczne „trzymać wszystkie jajka w jednym koszyku”? Jeśli ktoś pozna nasze hasło główne i zdobędzie naszą zaszyfrowaną bazę danych z innymi hasłami, od razu otrzymuje dostęp do nich wszystkich. Na pierwszy rzut oka wydaje się nielogiczne, aby korzystać z takiego narzędzia, jednak z badań (głównie socjometrycznych) wynika, że właśnie korzystanie z niego ma większy sens niż tworzenie haseł w głowie i zapamiętywanie ich.

Umysł ludzki jest skonstruowany w ten sposób, że zawsze znajdzie jakiś schemat, aby ułatwić sobie życie. Będzie zatem wymyślał proste, podobne do siebie hasła, żeby zapamiętanie ich było łatwe. W menadżerach mamy możliwość wygenerowania losowego hasła, którego nikt nie będzie w stanie zapamiętać, nawet jeśli je zobaczy.

Ponieważ menadżer haseł przechowuje poufne dane logowania do wszystkich kont, musimy chronić samego menadżera przed wszelkimi potencjalnymi zagrożeniami. Naruszenia takich usług jak „LastPass” i „Norton LifeLock” w ostatnich miesiącach pokazują, że dostawcy usług zarządzania hasłami z pewnością nie są odporni na cyberataki. Chociaż takie włamania mogą nie powodować bezpośredniego ujawnienia haseł logowania, wystawiają użytkowników tych usług na większe ryzyko.

Poniżej przyjrzymy się kilku poradom dotyczącym bezpiecznego korzystania z menadżerów haseł.

1. Stwórz silne hasło główne

Podczas pierwszej konfiguracji każdego menadżera haseł zostaniesz poproszony o wymyślenie hasła głównego. Powinno ono być silne i złożone, ponieważ stanowi kluczową linię obrony dla wszystkich danych logowania, zarówno na własnych urządzeniach, jak i często w chmurze.

Od czasu do czasu będziesz musiał wprowadzić swoje hasło główne, więc warto trochę nad nim pomyśleć. Ważne, aby było łatwe do zapamiętania i niezbyt trudne do wpisania.

Aby wymyślić solidne hasło, najlepiej użyj serii słów lub wyrażeń, które mają dla Ciebie jakieś znaczenie. Na przykład – „WBarcelonieNaPlacuKatalońskimUsiadłNaMnieGołąb”. Takie hasło jest łatwiejsze do zapamiętania niż „Marzec2018!@”, prawda? Warto oczywiście dodać do takiego wyrażenia mieszankę cyfr i symboli, ale to już pozostawimy fantazji.

Upewnij się tylko, że pamiętasz swoje hasło główne. Jeśli je zapomnisz, czasami nie ma możliwości jego odzyskania i baza z hasłami przepadnie.

2. Użyj 2FA (najlepiej biometrii)

Jeśli haker pozna Twoje hasło główne, będziesz chciał mieć pewność, że nie będzie on mógł zalogować się na Twoje konto menadżera haseł na jednym ze swoich urządzeń. W tym celu powinieneś skonfigurować uwierzytelnianie dwuskładnikowe (2FA), które w tym momencie powinna obsługiwać większość menadżerów haseł.

Przyjrzyj się ustawieniom konkretnego menadżera, aby sprawdzić, czy oferuje opcję uwierzytelniania dwuskładnikowego lub hasła jednorazowego. Jeśli tak, włącz tę opcję. Jeżeli masz do wyboru e-mail, SMS lub aplikację uwierzytelniającą, wybierz aplikację uwierzytelniającą, ponieważ jest to pośród tych trzech metoda najbezpieczniejsza.

Uwierzytelnianie biometryczne stanowi bezpieczną i wygodną alternatywę dla hasła jednorazowego lub kodu SMS. Większość menadżerów haseł powinna umożliwiać przyjęcie dowolnego typu uwierzytelniania biometrycznego wbudowanego w urządzenie lub system operacyjny. Na komputerze z systemem Windows oznacza to Windows Hello. Na iPhonie lub iPadzie oznacza to Face ID lub Touch ID. A na urządzeniu z Androidem oznacza to rozpoznawanie twarzy lub odcisków palców.

Następnym razem, gdy spróbujesz użyć menadżera haseł na nowym komputerze lub urządzeniu mobilnym, otrzymasz hasło jednorazowe preferowaną metodą. Wprowadź hasło jednorazowe, gdy zostaniesz o to poproszony, a nowe urządzenie zostanie zarejestrowane i zapamiętane.

3. Używaj generatora losowych haseł

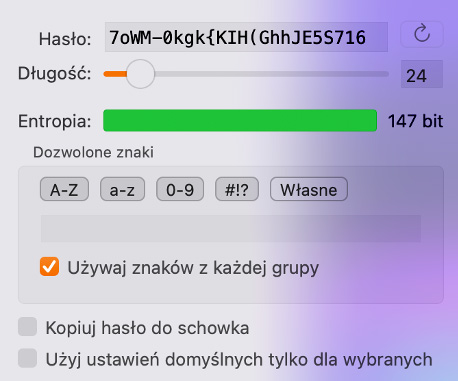

Każdy prawilny menadżer haseł zawiera wbudowany generator, który można skonfigurować według preferencji. Używanie go do tworzenia nowych haseł jest wysoce wskazane (zamiast wymyślania hasła i zapisywania w sejfie). Haseł z sejfu i tak nie musimy pamiętać, a generator z pewnością wymyśli bardziej złożone hasło niż człowiek.

Wszystko dlatego, że posiada on wskaźnik entropii, czyli miary nieuporządkowania lub, jak ktoś woli, „wskaźnik chaosu”. Im wyższa entropia, tym hasło bardziej chaotyczne i bardziej losowe, czyli po prostu trudniejsze do zgadnięcia i wpisania. Wyższa entropia pojawia się wtedy, gdy zwiększymy długość losowego hasła bądź grupę dozwolonych znaków. W teorii entropia większa niż 100 bitów jest w przypadku haseł uważana za bezpieczną. Dodatkowo warto uważać ze znakami specjalnymi, ponieważ niektóre aplikacje mogą nie przyjmować haseł zawierających na przykład spacje czy cudzysłów.

4.Wybierz menadżera odpowiedniego do swoich potrzeb

Jak się domyślacie, istnieje ogromna liczba menadżerów haseł, różniących się głównie detalami i dodatkowymi funkcjami. Cała logika jest w nich identyczna i nikt tutaj nie wymyślił jeszcze koła na nowo. Warto jednak zapoznać się z 5-10 najpopularniejszymi i wybrać odpowiedni dla siebie. Mogą one różnić się wsparciem dla różnych platform, przechowywaniem haseł w chmurze, metodą szyfrowania, metodami 2FA, wtyczkami w przeglądarkach i urządzeniach mobilnych, zarządzaniem i nadawaniem dostępu dla innych użytkowników itp.

Poniżej podajemy 5 różnych popularnych menadżerów haseł, którymi warto się zainteresować, wybierając najlepszy dla siebie:

- 1Password

- KeePassXC

- Keeper Password Manager & Digital Vault

- Bitwarden

- RoboForm Everywhere