Phishing na pracowników przedsiębiorstw za pomocą Microsoft Teams. Ataki grupy Storm-0324 i zalecenia w celu mitygacji zagrożenia

Cyberprzestępcy szukają nowych metod wykorzystujących socjotechnikę i narzędzi umożliwiających im przeprowadzenie ataku na firmy. Jednym z nowych mediów komunikacji niewątpliwie ułatwiających taki atak stał się ostatnio Microsoft Teams.

Badacze zagrożeń z Microsoft zauważyli, że grupa hakerska Storm-0324 najprawdopodobniej wykorzystuje publicznie dostępne narzędzie o nazwie TeamsPhisher do atakowania organizacji. Osoba z tego gangu oprogramowania uzyskiwała dostęp do systemów korporacyjnych i wyłudzała informacje od pracowników za pośrednictwem aplikacji Microsoft Teams. Poniżej zamieszczamy informacje o wykorzystywanej luce, narzędziu, grupie ransomware oraz środkach zaradczych.

Wykorzystywana w atakach luka w MS Teams

Już w czerwcu badacze Jumpsec Max Corbridge i Tom Ellson zauważyli, że domyślna konfiguracja Microsoft Teams umożliwia zewnętrznym dzierżawcom (tj. użytkownikom M365 spoza organizacji) wysyłanie wiadomości do pracowników organizacji.

Ta sama konfiguracja nie pozwala zewnętrznym dzierżawcom na wysyłanie plików, ale badacze odkryli, że ograniczenie to można ominąć, zamieniając wewnętrzny i zewnętrzny identyfikator odbiorcy w żądaniu POST.

„Kiedy luka zostanie połączona z inżynierią społeczną za pośrednictwem aplikacji Teams, bardzo łatwo będzie rozpocząć konwersację, rozpocząć rozmowę, udostępnić ekrany i nie tylko” – wyjaśnił Corbridge.

Microsoft w tamtym czasie twierdził, że usterka „nie spełnia wymagań natychmiastowej naprawy”, ponieważ jej pomyślne wykorzystanie zależy od socjotechniki.

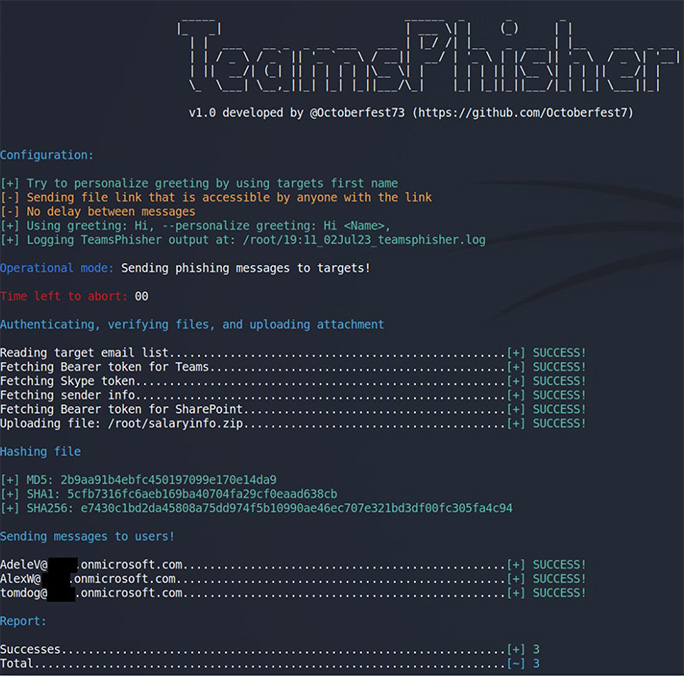

Informacja o narzędziu TeamsPhisher

TeamsPhisher to narzędzie oparte na języku Python 3, stworzone przez członka drużyny Red Team Alexa Reida. Umożliwia atakującym (autoryzowanym lub nie) dostarczanie załączników użytkownikom Microsoft Teams.

TeamsPhisher wykorzystuje technikę Corbridge i Ellson do manipulowania żądaniami sieciowymi Teams, wcześniejsze techniki ujawnione przez Andreę Santese, pracownika Red Team, i skrypt TeamsEnum Python (autorstwa konsultanta ds. bezpieczeństwa Secure Systems Engineering Bastiana Kanbacha), aby znaleźć istniejących użytkowników Microsoft Teams.

„TeamsPhisher wymaga, aby użytkownicy mieli konto Microsoft Business (a nie konto osobiste, np. @hotmail, @outlook itp.) z ważną licencją Teams i Sharepoint. Oznacza to, że będziesz potrzebować dzierżawy usługi AAD i co najmniej jednego użytkownika z odpowiednią licencją. W momencie publikacji w centrum licencji AAD dostępnych jest kilka bezpłatnych licencji próbnych, które spełniają wymagania tego narzędzia” – wyjaśnił Reid.

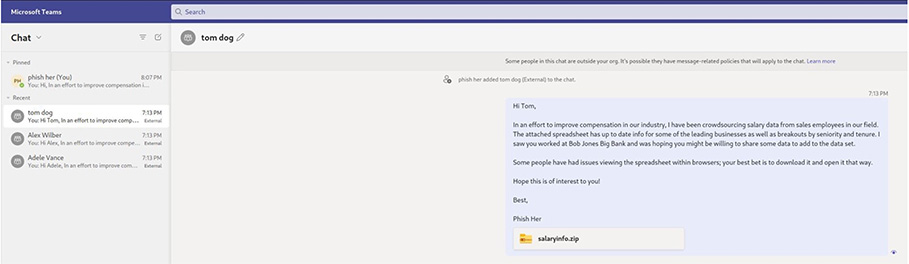

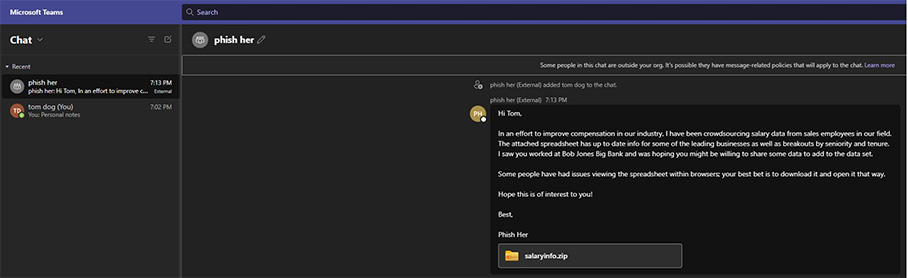

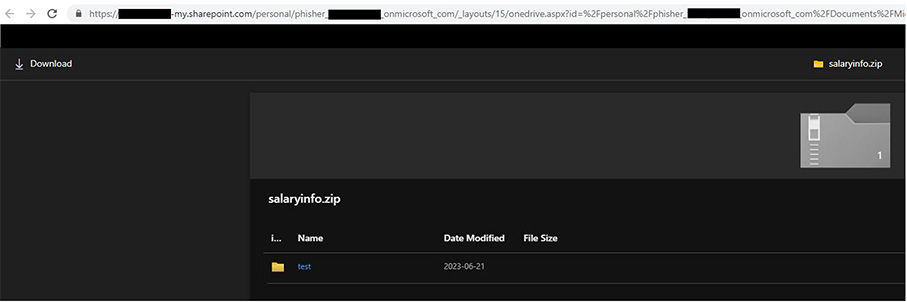

Korzystanie z narzędzia jest proste: czerwony członek drużyny/osoba atakująca udostępnia szkodliwy załącznik, wiadomość i listę docelowych użytkowników aplikacji Teams. Załącznik zostanie przesłany do Sharepoint nadawcy.

TeamsPhisher znajduje docelowego użytkownika, a następnie tworzy nowy czat grupowy, dwukrotnie dołączając adres e-mail celu.

Grupa Storm-0324 wykorzystuje TeamsPhisher do ataków

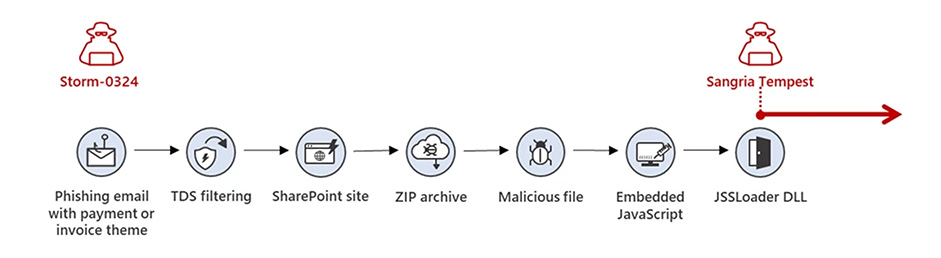

Storm-0324 to tymczasowa nazwa nadana przez Microsoft temu konkretnemu zagrażającemu ugrupowaniu. Firma musi jeszcze uzyskać pewność co do pochodzenia lub tożsamości podmiotu stojącego za operacją. Wie jednak, że Storm-0324 istnieje już od ponad 8 lat i wcześniej wykorzystywał zestawy exploitów i wektory oparte na poczcie e-mail do dostarczania różnych ładunków złośliwego oprogramowania: trojanów bankowych (Gootkit, Dridex), złośliwego oprogramowania kradnącego informacje (IcedID, Gozi), oprogramowanie ransomware (Sage, GandCrab) i Trickbot.

Microsoft twierdzi, że Storm-0324 zaczął wykorzystywać przynęty phishingowe wysyłane za pośrednictwem aplikacji Teams ze złośliwymi łączami prowadzącymi do złośliwego pliku hostowanego w programie SharePoint w lipcu 2023 r. – choć nie podano, jaki szkodliwy ładunek zawierał plik.

Zauważono również, że ta konkretna kampania phishingowa nie jest powiązana z podobną kampanią prowadzoną przez rosyjską grupę APT.

Jak zatem chronić przedsiębiorstwo przed phishingiem i oprogramowaniem ransomware przez Microsoft Teams?

„Ponieważ Storm-0324 uniemożliwia dostęp innym podmiotom zagrażającym, identyfikacja i korygowanie aktywności Storm-0324 może zapobiec bardziej niebezpiecznym atakom, takim jak oprogramowanie ransomware” – ostrzegli badacze Microsoft, udzielając porad dotyczących ochrony i zapytań dla obrońców przedsiębiorstw.

Ponieważ Microsoft stwierdził wcześniej, że luka w Microsoft Teams, która umożliwia takie ataki „nie spełniła wymagań umożliwiających natychmiastową obsługę”, zalecane są kroki naprawcze dla administratorów w organizacjach, którzy mogą podjąć działania, aby zminimalizować to zagrożenie. Na przykład uniemożliwić zewnętrznym dzierżawcom kontakt z pracownikami lub zmienić ustawienia zabezpieczeń, aby zezwalać tylko na komunikację z określonymi domenami znajdującymi się na liście dozwolonych. (To drugie nie pomoże, jeśli zewnętrzny najemca, z którym można się skontaktować, został naruszony).

Gigant z Redmont twierdzi, że wprowadził kilka ulepszeń, aby lepiej chronić się przed tymi zagrożeniami.

Oprócz zawieszania zidentyfikowanych kont i dzierżawców powiązanych z nieautentycznym lub oszukańczym zachowaniem, udoskonalono także funkcję Akceptuj/Blokuj w rozmowach jeden na jednego w aplikacji Teams, „aby podkreślić zewnętrzny charakter użytkownika i jego adres e-mail, dzięki czemu użytkownicy aplikacji Teams mogą zachować ostrożność i nie wchodzić w interakcje z nieznanymi lub złośliwymi nadawcami”.

Ponadto istnieją „nowe ograniczenia dotyczące tworzenia domen w ramach dzierżawców i ulepszone powiadomienia dla administratorów dzierżawców, gdy w ich dzierżawach tworzone są nowe domeny”.