Dlaczego koncept Zero Trust utknął w miejscu na prawie 20 lat?

Minęły prawie dwie dekady, odkąd były analityk Forrester, John Kindervag, wprowadził koncepcję zerowego zaufania do głównego nurtu branży technologicznej, doradzając organizacjom, aby „nie ufały nikomu” i „weryfikowały wszystko” w swoich sieciach i systemach.

Jednak przejście koncepcji Zero Trust do mainstreamu zajęło dużo czasu.

Chociaż respondenci ankiety CyberRisk Alliance (CRA) przeprowadzonej wśród 205 liderów ds. bezpieczeństwa i IT niemal powszechnie uważają zasadę zerowego zaufania za właściwą drogę, prawie 20 lat po jej pojawieniu się mniej niż jedna trzecia faktycznie wdrożyła ją w swoich organizacjach.

Wiele osób obwinia wysokie koszty wdrożenia i złożoność wprowadzenia praktyk zerowego zaufania do istniejących przepływów pracy. Inni twierdzą, że nie mogą zyskać poparcia ze strony kierownictwa i mają trudności z wykazaniem zwrotu z inwestycji w przypadku czegoś, czego nie da się łatwo wytłumaczyć.

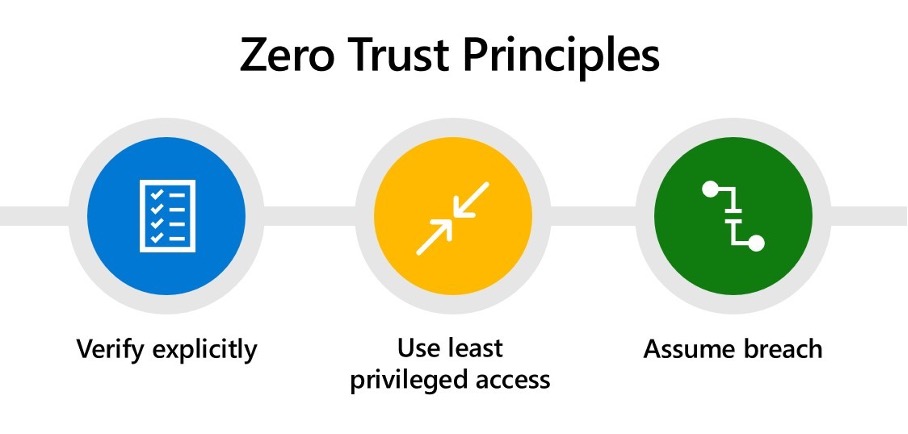

Specjaliści ds. bezpieczeństwa muszą zrozumieć, że Zero Trust nie jest oddzielnym produktem zabezpieczającym – jest to strategia. Nie musi to oznaczać zerwania ze starszymi praktykami IT, jednak czasami wymaga tego rodzaju odważnych działań. Zerowe zaufanie nie zostało zaprojektowane tak, aby zakłócać wygodę użytkownika, ale jego nacisk na silne uwierzytelnianie i najmniej uprzywilejowany dostęp może frustrować osoby nieprzyzwyczajone do dodatkowej kontroli bezpieczeństwa.

Jeden z obiorców ankiety pisze na przykład: „W naszej kulturze cenimy wzmacnianie pozycji pracowników i innowacje oparte na współpracy. Niektórzy pracownicy uważają, że zero zaufania jest drakońskie”.

Koszty wprowadzenia nowej strategii to kolejny powód, dla którego niektórzy oficerowie bezpieczeństwa wzbraniają się przed Zero Trust:

„Koszty są bardzo wysokie” – stwierdza respondent. „Wdrożenie musi mieć dla nas sens. Dla niektórych naszych systemów możemy włączyć MFA, które jest zawarte w posiadanych przez nas pakietach oprogramowania. Aby zastosować zasadę zerowego zaufania, prawdopodobnie patrzymy na inny pakiet oprogramowania i pojawia się pytanie, dlaczego. Zakłócenia, jakie może spowodować to dla użytkowników, mogą być postrzegane jako wystarczające, aby uniemożliwić nam wdrożenie.”

Jednak nawet przy niskim wskaźniku wdrożeń 62% respondentów uważa, że w ciągu ostatnich 12 miesięcy znaczenie zaufania zerowego wzrosło.

Wiele osób uważa zasadę zerowego zaufania za lepszą od zabezpieczeń obwodowych, które są lepiej wyposażone do zabezpieczania danych w dzisiejszych środowiskach mobilnych. Inni postrzegają zerowe zaufanie jako ważny krok w zabezpieczaniu tożsamości i dostępu przed nieautoryzowanymi użytkownikami, zagrożeniami wewnętrznymi i atakami złośliwego oprogramowania. Z tego powodu zdecydowana większość planuje sfinalizowanie w 2024 r. całkowicie opracowanych ram zerowego zaufania.

Respondenci są również podekscytowani wpływem, jaki sztuczna inteligencja może mieć na zerowe zaufanie. Twierdzą, że AI może pomóc im szybciej identyfikować próby włamań, ujawniać wzorce zachowań użytkowników i aktywności sieciowej oraz udaremniać przekonujące próby phishingu.

Oczekuje się, że sztuczna inteligencja może pomóc w zmianie bezpieczeństwa z ustalonej, statycznej operacji na dynamiczną i dostosowywalną w oparciu o kontekst i ciągłe monitorowanie.