Ukierunkowane ataki wykorzystujące fałszywe aplikacje z uwierzytelnieniem Microsoft

Specjaliści z ProofPoint odkryli i opisali ostatnio ciekawe, mocno ukierunkowane kampanie skierowane w duże organizacje wykorzystujące Microsoft Online z protokołem uwierzytelniania OAuth.

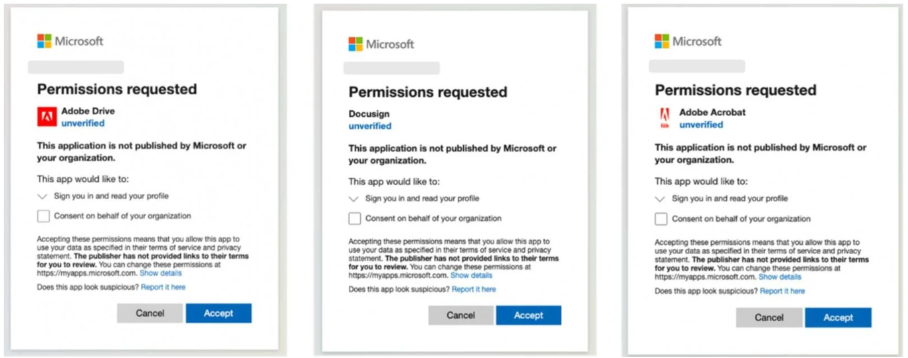

Cyberprzestępcy promują złośliwe aplikacje Microsoft OAuth, które podszywają się pod Adobe i DocuSign. Ich celem jest dostarczanie złośliwego oprogramowania i kradzież danych uwierzytelniających kont Microsoft 365. Złośliwe aplikacje OAuth podszywają się pod Adobe Drive, Adobe Drive X, Adobe Acrobat i DocuSign, czyli znane aplikacje powszechnie używane w firmach oraz na komputerach osobistych.

Aplikacje te żądają dostępu do mniej poufnych uprawnień, takich jak „profil”, „e-mail” i „OpenID”, by uniknąć podejrzeń. Jeśli te zostaną przyznane, atakujący uzyska dostęp do:

- profilu – pełna nazwa, identyfikator użytkownika, zdjęcie profilowe, nazwa konta,

- e-maila – główny adres e-mail (brak dostępu do skrzynki odbiorczej),

- OpenID – umożliwia potwierdzenie tożsamości użytkownika i pobranie danych konta Microsoft.

Trzy przykłady fałszywych aplikacji i ich żądania uprawnień widzimy poniżej:

Proofpoint poinformował, że wiadomości mailowe w kampaniach phishingowych były wysyłane z organizacji charytatywnych lub małych firm korzystających z przejętych kont e-mail, prawdopodobnie Office 365. E-maile były skierowane do przedstawicieli wielu branż w USA i Europie, w tym rządów, opieki zdrowotnej, łańcucha dostaw i handlu detalicznego. Niektóre z wiadomości przechwyconych przez system ProofPoint wykorzystują RFP i wabiki kontraktowe, aby nakłonić odbiorców do otwarcia linków.

Chociaż uprawnienia wynikające z akceptacji żądań aplikacji Microsoft OAuth dostarczyły atakującym tylko ograniczone dane, informacje te nadal mogą być wykorzystywane do dalszych ukierunkowanych ataków.

Co więcej, po udzieleniu uprawnień aplikacji OAuth, użytkownicy są przekierowywani na strony docelowe, które wyświetlają formularze phishingowe do poświadczeń Microsoft 365 lub rozpowszechniają złośliwe oprogramowanie.

„Ofiary przeszły przez wiele przekierowań i etapów po autoryzacji aplikacji O365 OAuth, aż do momentu, gdy przedstawiono im złośliwe oprogramowanie lub stronę phishingową” – opisał Proofpoint. Specjaliści stwierdzili też, że nie udało się ustalić, jakie złośliwe oprogramowanie jest rozpowszechniane, ale wiadomo, że atakujący wykorzystali atak socjotechniczny ClickFix, który stał się bardzo popularny w ciągu ostatniego roku.

Ataki są podobne do tych zgłoszonych kilka lat temu, co wskazuje, że aplikacje OAuth nadal stanowią skuteczny sposób na przejęcie kont Microsoft 365 bez kradzieży danych uwierzytelniających. Użytkownikom zaleca się ostrożność w przypadku próśb o uprawnienia aplikacji OAuth i każdorazowe weryfikowanie ich źródła oraz legalności przed zatwierdzeniem uprawnień.

Aby sprawdzić istniejące zatwierdzenia dostępów, przejdź do „Moje aplikacje” (myapplications.microsoft.com) → „Zarządzaj swoimi aplikacjami” i cofnij wszystkie nierozpoznane aplikacje na tym ekranie. Administratorzy Microsoft 365 mogą również całkowicie ograniczyć uprawnienia użytkowników do wyrażania zgody na żądania aplikacji OAuth innych firm za pośrednictwem „Aplikacje korporacyjne” → „Zgoda i uprawnienia” → ustaw „Użytkownicy mogą wyrażać zgodę na aplikacje” na „Nie”.