Linux na celowniku – Copy-Fail i root exploit, który trafia na listę CISA

Linux od lat kojarzy się z systemem stabilnym i bezpiecznym, szczególnie w środowiskach serwerowych i chmurowych. Problem w tym, że gdy pojawia się podatność na poziomie jądra lub mechanizmów zarządzania pamięcią, cały model bezpieczeństwa może wywrócić się do góry nogami.

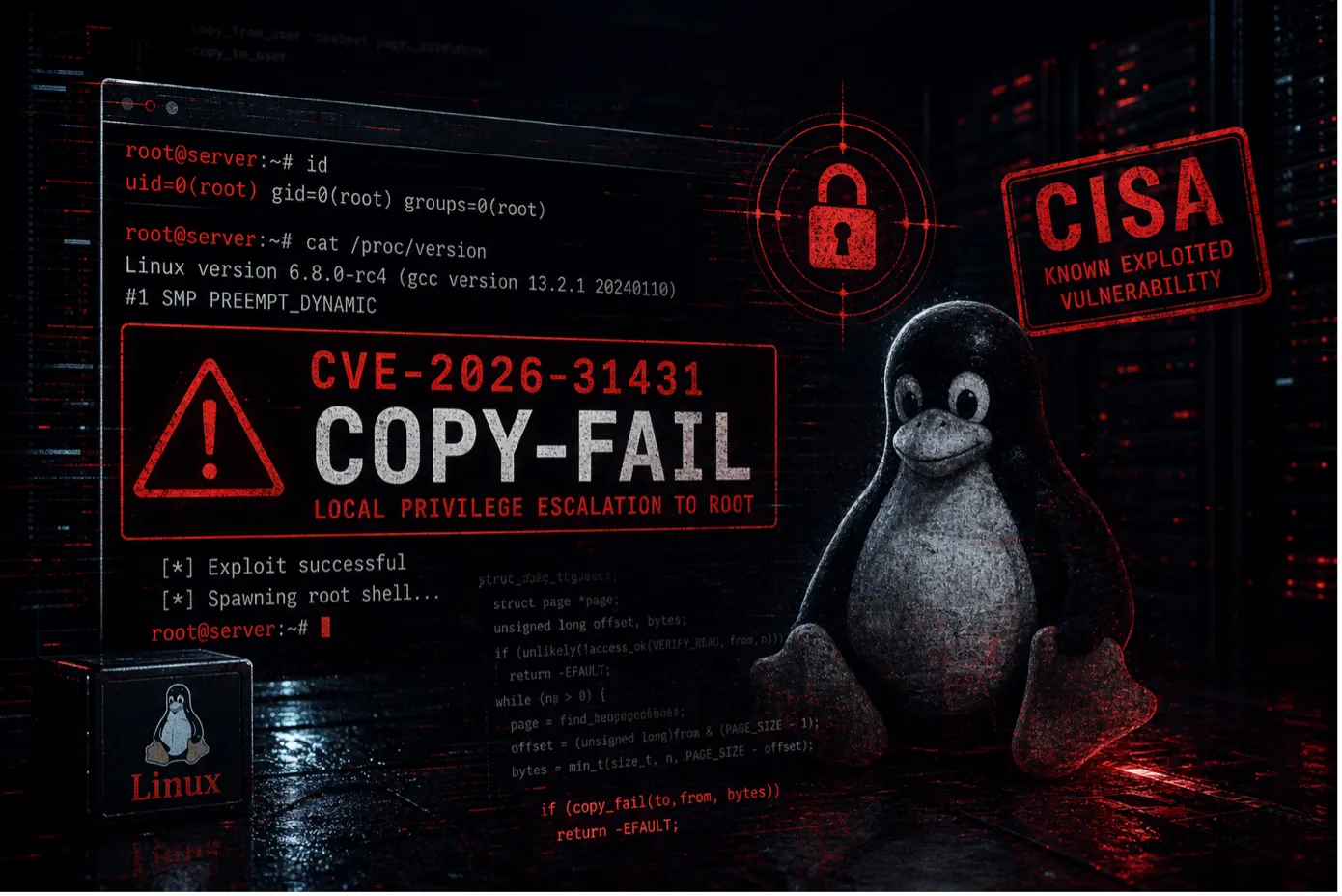

Dokładnie z taką sytuacją mamy do czynienia w przypadku Copy-Fail (CVE-2026-31431), który trafił na listę aktywnie wykorzystywanych podatności prowadzoną przez CISA. To oznacza, że exploit nie tylko istnieje, ale jest używany w środowiskach produkcyjnych – często w ramach już trwających kampanii.

Błąd w pamięci prowadzący do roota

Copy-Fail dotyczy mechanizmu kopiowania danych między przestrzenią użytkownika a przestrzenią jądra. W pewnych warunkach dochodzi do nieprawidłowej walidacji lub obsługi wskaźników, co umożliwia manipulację danymi w pamięci.

W praktyce pozwala to atakującemu na modyfikację struktur kernelowych lub nadpisanie krytycznych danych, co może prowadzić do eskalacji uprawnień. Tego typu błędy są szczególnie groźne, ponieważ działają na bardzo niskim poziomie i omijają wiele mechanizmów ochronnych w przestrzeni użytkownika.

Jeśli exploit jest stabilny, atakujący może uzyskać dostęp root praktycznie bez pozostawiania klasycznych śladów malware na dysku.

W praktyce Copy-Fail jest typowym narzędziem post-exploitation. Sam w sobie nie daje dostępu do systemu, ale znacząco podnosi jego poziom.

Atakujący może najpierw wykorzystać podatność w aplikacji webowej, błędną konfigurację SSH albo phishing, żeby uzyskać dostęp do konta użytkownika. Następnie uruchamia exploit lokalny, który używa Copy-Fail i pozwala przejść na poziom roota.

Taki łańcuch ataku jest trudniejszy do wykrycia, ponieważ poszczególne etapy mogą wyglądać nieszkodliwie, jeśli analizujemy je osobno.

Dlaczego CISA wrzuca to na swoją listę

Obecność podatności w katalogu KEV (ang. Known Exploited Vulnerabilities) od CISA równa się z tym, że luka została zaobserwowana w aktywnych atakach i ma realne znaczenie operacyjne.

W praktyce oznacza to, że exploit przeszedł już etap proof-of-concept i został dostosowany do stabilnego użycia. Bardzo często takie podatności są wykorzystywane w środowiskach, gdzie atakujący ma już foothold – np. po kompromitacji konta lub aplikacji.

Dla zespołów bezpieczeństwa to wyraźny sygnał, że nie mamy do czynienia z potencjalnym ryzykiem, tylko z aktywnym wektorem ataku, który może być używany przeciwko ich infrastrukturze.

Co wyróżnia ten przypadek

Copy-Fail wpisuje się w kategorię podatności, które nie wymagają skomplikowanego środowiska do działania. Nie potrzebujemy specyficznej konfiguracji ani rzadkich warunków – wystarczy podatna wersja systemu i dostęp lokalny.

Sprawia to, że exploit może być łatwo zautomatyzowany i używany na większą skalę, np. w botnetach lub kampaniach targetingowych. Dodatkowo błędy związane z pamięcią często pozwalają na różne warianty wykorzystania, co utrudnia ich pełne zabezpieczenie.

Z punktu widzenia atakującego to bardzo „praktyczna” podatność – stabilna, przewidywalna i skuteczna. Idealna do kampanii hakerskich.

Ten przypadek pokazuje, że bezpieczeństwo Linuxa nie wynika z jego „natury”, tylko z jakości zarządzania podatnościami i aktualizacjami.

Jądro systemu to jeden z najbardziej złożonych elementów całej technologii OS, a każda zmiana w jego mechanizmach może wprowadzić nowe błędy. Copy-Fail to właśnie przykład takiej sytuacji – drobny problem w obsłudze pamięci, prowadzący do poważnych konsekwencji.

W środowiskach, gdzie aktualizacje są opóźniane (np. systemy legacy, appliance’y, kontenery bazujące na starych obrazach), ryzyko wykorzystania takich podatności znacząco rośnie.

Jak wykryć exploit?

Wykrywanie exploitów typu Copy-Fail nie jest łatwe, bo działają one na poziomie, który często omija klasyczne mechanizmy detekcji. Nie ma tu jednoznacznego pliku malware ani charakterystycznej sygnatury.

Najlepsze podejście to analiza zachowania systemu. Warto zwrócić uwagę na nietypowe eskalacje uprawnień, szczególnie jeśli proces użytkownika nagle uzyskuje dostęp root bez oczywistej przyczyny. Podejrzane mogą być również operacje na pamięci, które prowadzą do crashy, kernel oopsów lub niestandardowych wpisów w logach systemowych.

Pomocne są też narzędzia typu auditd, eBPF czy rozwiązania EDR dla Linuxa, które pozwalają monitorować relacje między procesami i wykrywać anomalie w ich działaniu. W praktyce chodzi o jedno – wykrycie i analizę zachowania anormalnego.

Słowo na koniec

Największe wyzwanie to czas reakcji. Jeśli exploit jest już publiczny lub sprzedawany w zamkniętych kręgach, każda niezałatana maszyna staje się potencjalnym celem. W środowiskach produkcyjnych oznacza to konieczność szybkiego patchowania, ale też weryfikacji, czy system nie został już wcześniej skompromitowany. Samo załatanie luki nie usuwa skutków wcześniejszego ataku.

W wielu przypadkach konieczna jest zatem pełna analiza incydentu – od logów, przez artefakty w systemie, aż po sprawdzenie integralności kluczowych komponentów.

Copy-Fail to przykład podatności, która idealnie wpisuje się w nowoczesne scenariusze ataków. Nie jest spektakularna, ale jest skuteczna – a to dla atakującego ma największe znaczenie. Dodanie jej do listy CISA potwierdza, że nie mamy do czynienia z teorią, tylko z realnym zagrożeniem.