MuddyWater wraca z nową kampanią. Tym razem wykorzystuje Microsoft Teams

Grupa MuddyWater po raz kolejny pokazuje, że skuteczny phishing nie musi opierać się na skomplikowanych exploitach ani malware pisanym od zera. W najnowszej kampanii atakujący zaczęli wykorzystywać Microsoft Teams jako element socjotechniki i punkt wejścia do środowisk ofiar.

Teams jako nowe zaufane środowisko

Przez lata użytkownicy nauczyli się uważać na maile z dziwnymi załącznikami czy podejrzane linki. Problem polega na tym, że współczesna komunikacja biznesowa coraz częściej przenosi się do komunikatorów i platform współpracy.

W przypadku tej kampanii MuddyWater wykorzystywało wiadomości w Microsoft Teams do kontaktu z ofiarami, podszywając się pod zaufane osoby lub partnerów biznesowych. Całość wyglądała jak normalna rozmowa służbowa, co znacząco zwiększało skuteczność. To kolejny przykład pokazujący, że atakujący coraz częściej wybierają kanały komunikacji, które użytkownicy traktują jako „wewnętrzne” i bezpieczne.

Malware nie musi być skomplikowany

W kampanii wykorzystywano również dobrze znane narzędzia i techniki post-exploitation. Zamiast zaawansowanych customowych implantów pojawiały się skrypty PowerShell, legalne narzędzia administracyjne oraz komponenty umożliwiające dalszą komunikację z infrastrukturą C2.

Takie podejście wpisuje się w szerszy trend Living Off the Land, w którym atakujący wykorzystują to, co już znajduje się w systemie. Dzięki temu aktywność wygląda mniej podejrzanie i trudniej odróżnić ją od normalnej administracji.

W praktyce oznacza to, że klasyczne podejście detekcji oparte na sygnaturach i hashach przestaje być wystarczające.

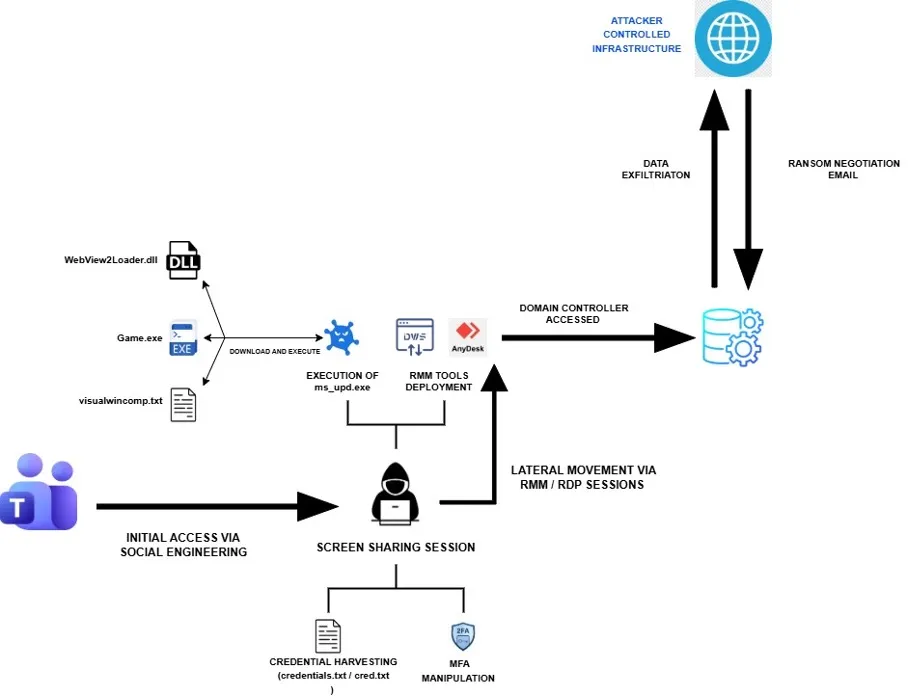

Poniżej schemat ataku wykorzystywanego w opisywanej kampanii:

Dlaczego Teams stał się atrakcyjnym celem

Platformy typu Microsoft Teams mają jedną ogromną przewagę z perspektywy atakującego – są powszechnie używane i cieszą się wysokim poziomem zaufania.

Jeśli użytkownik dostaje wiadomość mailową od nieznanego nadawcy, istnieje spora szansa, że zachowa ostrożność. Jeśli jednak podobna wiadomość pojawia się w Teamsach, reakcja wygląda często zupełnie inaczej.

To szczególnie widoczne w organizacjach, gdzie komunikator stał się podstawowym narzędziem pracy. Użytkownicy są przyzwyczajeni do szybkiego otwierania linków, pobierania plików czy odpowiadania na wiadomości bez głębszej analizy. Atakujący doskonale to rozumieją.

Najciekawsze w tego typu kampaniach jest to, że część techniczna ataku często nie jest najbardziej zaawansowana. Najważniejszą rolę nadal odgrywa człowiek.

Jeśli ofiara uwierzy, że rozmawia ze współpracownikiem albo partnerem biznesowym, reszta procesu staje się znacznie prostsza. Kliknięcie w link, uruchomienie skryptu czy zaakceptowanie pliku nie wygląda podejrzanie. I właśnie dlatego nowoczesne kampanie phishingowe coraz częściej przypominają zwykłe rozmowy biznesowe, a nie klasyczne scamy na nigeryjskiego księcia.

Jak wygląda detekcja takich kampanii

Problem z wykrywaniem aktywności w komunikatorach polega na tym, że wiele organizacji monitoruje je znacznie słabiej niż pocztę e-mail.

Tymczasem nietypowe wiadomości od zewnętrznych tenantów, nagłe przesyłanie plików czy uruchamianie PowerShella po kliknięciu w link z Teamsów powinny być traktowane jako potencjalne zagrożenie.

Coraz większe znaczenie ma też analiza zachowania użytkownika i korelacja zdarzeń. Pojedynczy alert może wyglądać niewinnie, ale połączenie komunikacji w Teamsach z późniejszą aktywnością PowerShella albo ruchem sieciowym do nietypowej infrastruktury zaczyna tworzyć znacznie poważniejszy obraz.

Podsumowanie

Ta kampania pokazuje coś jeszcze – bezpieczeństwo coraz mocniej przesuwa się w stronę platform współpracy. Jeszcze kilka lat temu głównym kanałem wejścia był e-mail. Dziś równie ważne stają się komunikatory, platformy do wideokonferencji czy współdzielone środowiska pracy. A wiele organizacji nadal nie ma tam odpowiedniego monitoringu ani polityk bezpieczeństwa. Kampania MuddyWater udowadnia, że skuteczny phishing nie wymaga dziś spektakularnych exploitów. Wystarczy wykorzystać narzędzie, któremu użytkownicy ufają. Microsoft Teams stał się naturalnym elementem codziennej pracy – a równocześnie atrakcyjnym celem dla atakujących. Współczesny phishing coraz rzadziej wygląda jak phishing, za to coraz częściej jak zwykła wiadomość od współpracownika.