Kolejny poważny zero-day. Nowe luki omijają BitLockera i pozwalają przejąć uprawnienia SYSTEM

Eksperci ds. cyberbezpieczeństwa alarmują o dwóch nowych lukach typu zero-day w systemie Windows, mogących mieć poważne konsekwencje dla bezpieczeństwa użytkowników i firm. Podatności, którym nadano nazwy YellowKey oraz GreenPlasma, ujawnił badacz bezpieczeństwa działający pod pseudonimem Chaotic Eclipse. Pierwsza umożliwia obejście mechanizmu szyfrowania BitLocker, druga pozwala na lokalne podniesienie uprawnień do poziomu SYSTEM za pomocą komponentu CTFMON. Luki nie zostały jeszcze załatane przez Microsoft i według analityków cyberprzestępcy mogą je szybko wykorzystać.

Problem jest szczególnie groźny, ponieważ dotyczy elementów osadzonych głęboko w architekturze Windows. BitLocker od lat stanowi jeden z podstawowych mechanizmów ochrony danych w środowiskach korporacyjnych, a usługa CTFMON odpowiada za obsługę funkcji językowych i wejścia tekstowego systemu. W praktyce oznacza to, że potencjalny atak może doprowadzić zarówno do odszyfrowania chronionych danych, jak i do pełnego przejęcia kontroli nad komputerem.

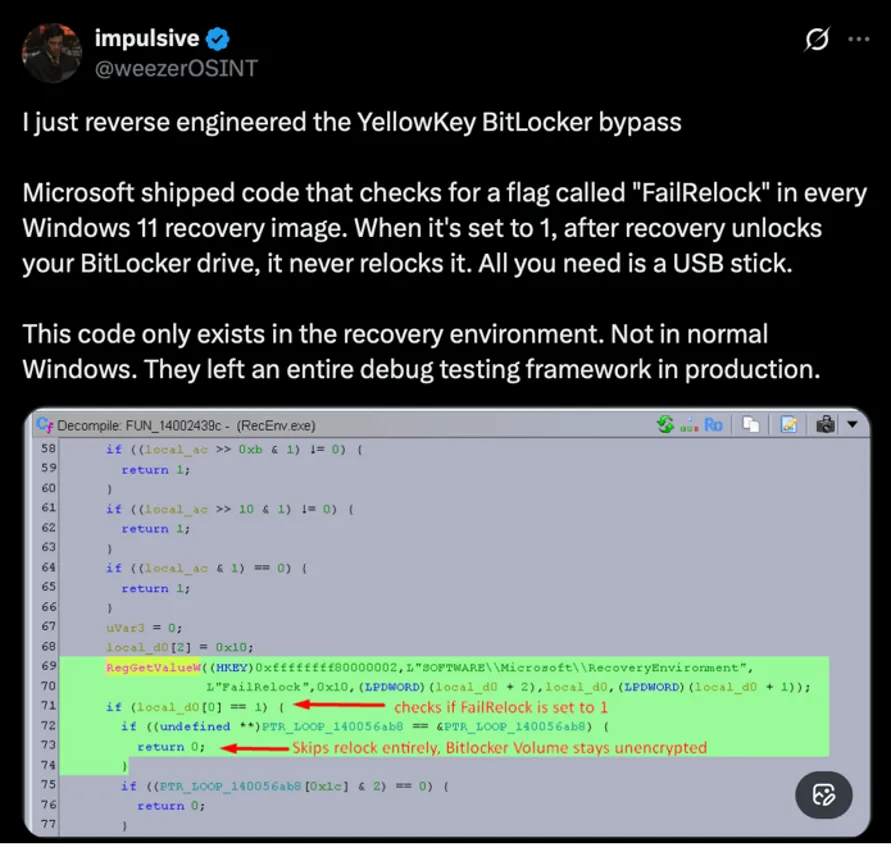

YellowKey – luka pozwalająca ominąć BitLockera

Większe zainteresowanie ekspertów wzbudziła podatność YellowKey, określona przez jej znalazcę jako „jedno z najbardziej szalonych odkryć” w karierze. Luka występuje w środowisku Windows Recovery Environment (WinRE), czyli specjalnym trybie odzyskiwania, uruchamianym w przypadku problemów z systemem operacyjnym.

WinRE działa poza standardowym środowiskiem Windows i posiada rozszerzone uprawnienia administracyjne. To właśnie tam badacz odkrył możliwość manipulacji procesem uruchamiania systemu w taki sposób, aby uzyskać dostęp do danych zabezpieczonych przez BitLocker.

Technicznie problem wynika z niewłaściwej walidacji komponentów rozruchowych podczas przechodzenia do środowiska odzyskiwania. Atakujący posiadający fizyczny dostęp do urządzenia może uruchomić WinRE, a następnie wykorzystać odpowiednio przygotowane skrypty lub zmodyfikowane pliki systemowe do obejścia mechanizmu ochrony dysku.

W praktyce oznacza to, że laptop firmowy zabezpieczony BitLockerem może zostać odszyfrowany bez znajomości hasła lub klucza odzyskiwania. To szczególnie niebezpieczne dla organizacji przechowujących dane poufne, dokumentację finansową czy informacje klientów.

Eksperci zwracają uwagę, że BitLocker był dotychczas uznawany za jedno z najskuteczniejszych rozwiązań szyfrujących dostępnych natywnie w Windows. Wiele przedsiębiorstw opierało swoje polityki bezpieczeństwa właśnie na tym mechanizmie. Jeśli luka YellowKey okaże się łatwa do wykorzystania, może to wymusić zmianę procedur bezpieczeństwa w tysiącach organizacji.

Według opisu badacza luka działa wyłącznie w środowisku odzyskiwania, co utrudnia jej wykrycie przez standardowe systemy EDR i rozwiązania antywirusowe. Z tego powodu część specjalistów porównuje podatność do ukrytego w architekturze Windows backdoora.

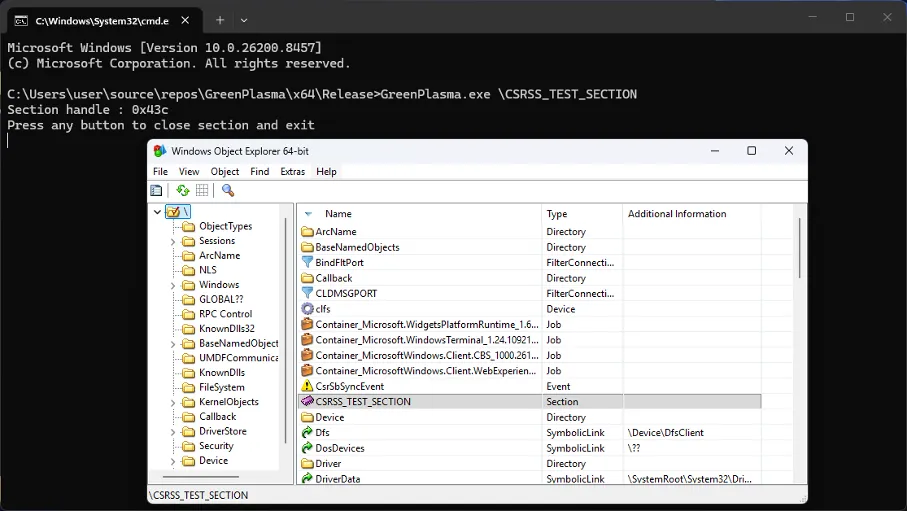

GreenPlasma – eskalacja uprawnień przez CTFMON

Druga podatność, nazwana GreenPlasma, dotyczy procesu CTFMON.exe, odpowiedzialnego za obsługę usług językowych i metod wprowadzania tekstu. Choć komponent ten działa w tle praktycznie każdego systemu Windows, niewielu użytkowników zdaje sobie sprawę, że posiada on szerokie uprawnienia systemowe.

Badacz wykazał możliwość wykorzystania błędów w komunikacji międzyprocesowej do przejęcia tokenów bezpieczeństwa i uzyskania najwyższych uprawnień SYSTEM. Oznacza to, że lokalny użytkownik z ograniczonym kontem może przejąć praktycznie całkowitą kontrolę nad komputerem.

Od strony technicznej exploit wykorzystuje manipulację mechanizmami COM (Component Object Model) oraz błędy w obsłudze procesów wejścia tekstowego. Atak pozwala ominąć część zabezpieczeń User Account Control (UAC), co w wielu przypadkach daje pełny dostęp administracyjny bez konieczności podawania hasła administratora.

Eksperci podkreślają, że tego typu podatności są wyjątkowo cenne dla cyberprzestępców. Sama luka lokalna nie umożliwia zdalnego włamania, ale po połączeniu z innym exploitem – na przykład wykonaniem złośliwego kodu przez przeglądarkę lub dokument Office – może doprowadzić do całkowitego przejęcia urządzenia.

GreenPlasma może być również wykorzystywana przez grupy ransomware. Po uzyskaniu podstawowego dostępu do systemu przestępcy mogliby podnieść uprawnienia, wyłączyć zabezpieczenia i rozpocząć szyfrowanie danych lub kradzież informacji.

Dlaczego te luki są tak niebezpieczne?

Największym problemem jest fakt, że obie podatności mają status zero-day, co oznacza brak oficjalnych poprawek bezpieczeństwa. Cyberprzestępcy często bardzo szybko analizują publiczne informacje o nowych błędach i przygotowują własne exploity, zanim producent opublikuje aktualizację.

W przypadku YellowKey zagrożenie dotyczy przede wszystkim urządzeń utraconych lub skradzionych. Firmy zakładają zwykle, że BitLocker chroni dane nawet wtedy, gdy laptop trafi w niepowołane ręce. Jeśli jednak możliwe jest obejście szyfrowania poprzez WinRE, model bezpieczeństwa ulega poważnemu zachwianiu.

GreenPlasma stanowi natomiast klasyczny przykład podatności post-exploitation. Tego rodzaju błędy są często wykorzystywane przez zaawansowane grupy APT oraz operatorów ransomware do utrzymywania dostępu i przejmowania kolejnych segmentów infrastruktury.

Analitycy zwracają też uwagę na rosnącą liczbę podatności odkrywanych w samym Windowsie. Microsoft regularnie publikuje ogromne paczki aktualizacji bezpieczeństwa – obejmujące dziesiątki, a czasem setki błędów.

Jak mogą zabezpieczyć się użytkownicy i firmy?

Do czasu wydania oficjalnych poprawek administratorzy powinni ograniczyć możliwość uruchamiania środowiska WinRE przez nieautoryzowane osoby. W środowiskach korporacyjnych rekomendowane jest również stosowanie dodatkowych mechanizmów uwierzytelniania przed startem systemu, takich jak PIN dla BitLockera lub integracja z modułem TPM 2.0.

W przypadku GreenPlasma kluczowe znaczenie ma monitorowanie prób eskalacji uprawnień oraz analiza nietypowych działań procesu CTFMON.exe. Rozwiązania EDR powinny wykrywać anomalie związane z manipulacją tokenami bezpieczeństwa i uruchamianiem podejrzanych procesów potomnych.

Eksperci zalecają również:

- ograniczenie uprawnień lokalnych użytkowników,

- stosowanie segmentacji sieci,

- regularne aktualizowanie systemów,

- monitorowanie logów bezpieczeństwa,

- wdrożenie zasad Zero Trust.

W środowiskach o wysokim poziomie bezpieczeństwa rozważa się także czasowe wyłączenie niektórych funkcji odzyskiwania systemu – do momentu publikacji łatek przez Microsoft.

Microsoft pod presją

Na razie Microsoft nie opublikował szczegółowego stanowiska dotyczącego obu luk. Nie wiadomo również, czy producent pracuje już nad poprawkami ani kiedy mogą one trafić do użytkowników. Sytuacja jest jednak dynamiczna, ponieważ informacje o podatnościach szybko się rozprzestrzeniły.

Eksperci spodziewają się, że luki mogą zostać uwzględnione w najbliższym Patch Tuesday. Do tego czasu administratorzy powinni zachować szczególną ostrożność i monitorować systemy pod kątem podejrzanej aktywności.

Nowe odkrycia pokazują również, że nawet dojrzałe mechanizmy bezpieczeństwa, takie jak BitLocker, nie są odporne na błędy projektowe i implementacyjne. Współczesne cyberzagrożenia coraz częściej wykorzystują właśnie słabości obecne głęboko w architekturze systemów operacyjnych.