Grupa hackerska szpiegująca organizacje rządowe i hotele na całym świecie

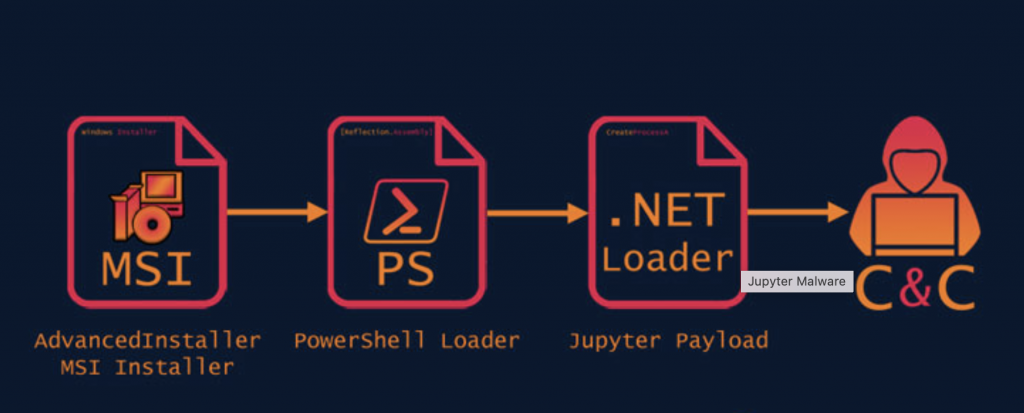

Pojawiła się nowa grupa ATP stojąca za serią ataków na hotele na całym świecie, a także na rządy, organizacje międzynarodowe, firmy inżynieryjne i kancelarie prawne. Raport przygotowanego przez WeLi...