Zestawienie tygodniowe 19 – 26 października

Nowa broń w arsenale Irańskich Hackerów

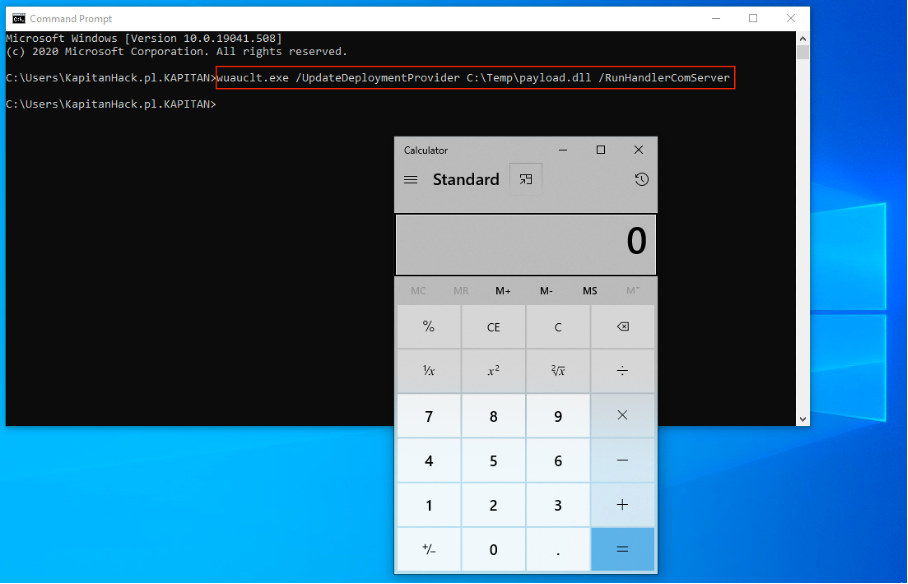

Powiązana z Iranem grupa szpiegowska znana jako Seedworm dodała nową broń do swojego cyber-arsenału i zaczęła przeprowadzać destrukcyjne ataki - donoszą...