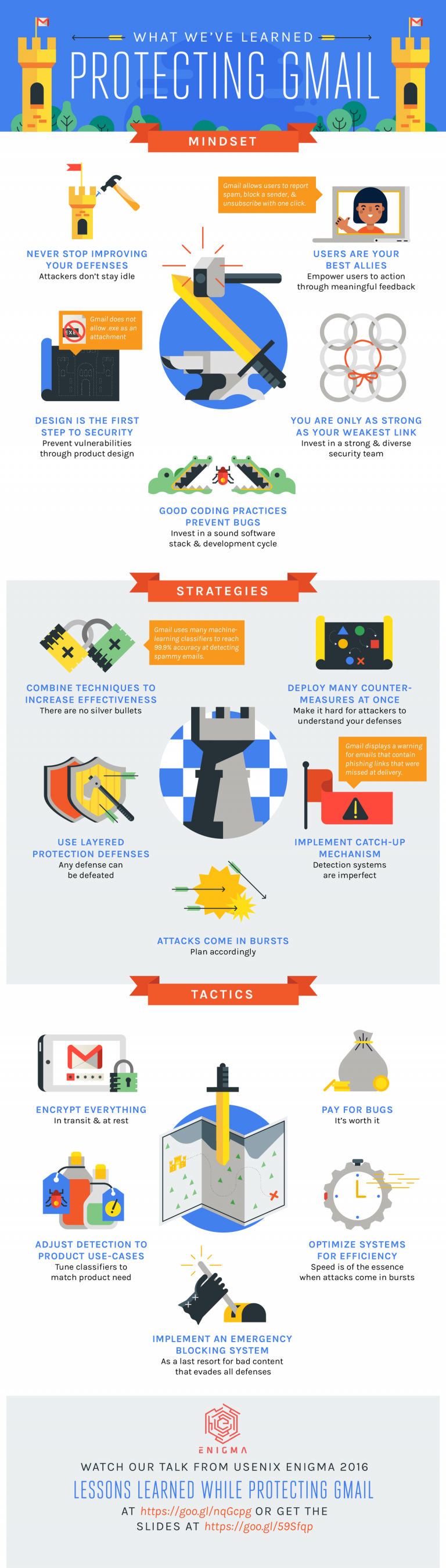

Czego nauczyliśmy się chroniąc Gmail?

Tak nazywa się ciekawy artykuł na:

Tony atramentu albo mniej metaforycznie, miliony liter w „wordzie” poświęcono na opowieści jak istotna jest ochrona Poczty dla każdej organizacji. Maile to repozytorium często wrażliwej informacji. I nie sposób się z tym nie zgodzić.

Interesujące jest jak podchodzą do tego najwięksi np. Elie Bursztein, lider zespołu Google ds. Zwalczania nadużyć, który wymyśla sposoby ochrony użytkowników przed cyber-przestępczością i zagrożeniami internetowymi.

W jego blogu znajdziemy między innymi artykuł o tworzeniu architektury bezpieczeństwa dla Gmaila.

Popularne

Setki FortiGate’ów zhakowanych w atakach opartych na sztucznej inteligencji!

Ponad 600 instancji zapory sieciowej Fortinet FortiGate zostało zhakowanych w ramach kampanii opartej na sztucznej inteligencji, wykorzystującej odsłonięte porty i słabe dane uwierzytelniające. Poinf...

Jak zmienić nieznane/zapomniane hasło Administratora na Windows?

W tym artykule pokażemy, jak możemy zmienić hasło administratora na komputerze posiadając do niego fizyczny dostęp. Artykuł ten można potraktować także jako przestrogę dla firm, które nie zaimplementowały jeszcze odpo...

Odkryto metodę śledzenia samochodów za pomocą czujników opon

Badacze udowodnili, że transmisje danych z czujników ciśnienia w oponach można rejestrować za pomocą niedrogiego sprzętu umieszczonego wzdłuż dróg i w ten sposób śledzić kierowców.

System monitorowania...

Cyfrowa linia frontu. Jak wojna USA–Iran sparaliżowała chmurę i odcięła państwo od sieci

Konflikt między Stanami Zjednoczonymi a Iranem przynosi konsekwencje nie tylko militarne czy gospodarcze, ale również poważne skutki dla globalnej infrastruktury cyfrowej. Najbardziej odczuwalne okazały się...

Uwaga – fałszywa strona FileZilla dystrybuuje malware

Eksperci z Malwarebytes Labs odkryli kampanię, w ramach której cyberprzestępcy stworzyli stronę internetową mającą wyglądać jak oficjalna witryna projektu FileZilla. Witryna, prezentująca się niemal ide...