Czy Apple „Passkeys” pomoże na zawsze wyeliminować potrzebę używania haseł?

Podczas poniedziałkowej konferencji WWDC 2022 Apple zademonstrowało „klucze dostępu” (aplikacja Passkeys), nowy standard logowania biometrycznego, który może wreszcie na dobre zlikwidować hasło.

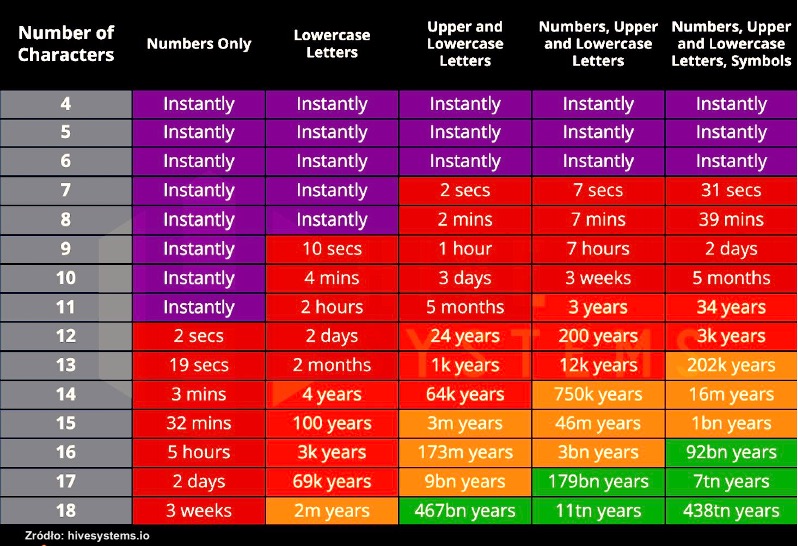

Nie tak dawno, bo w maju pisaliśmy, że Giganci technologiczni: Apple, Google i Microsoft ogłosili obsługę logowania bez hasła za pośrednictwem otwartego standardu uwierzytelniania FIDO. O samej strategii “Passwordless” Microsoft pisaliśmy już w 2019 roku tutaj. Problem z hasłami tak naprawdę widać po tym, ile czasu potrzebuje hacker, aby odgadnąć (złamać je) wszystkie kombinacje różnej długości haseł. Przykład zamieściliśmy w poniższej tabeli:

Nie jest więc tajemnicą, że hasła są łatwe do odgadnięcia. Naruszenie danych uwierzytelniających stanowi ponad 80% wszystkich naruszeń danych, zgodnie z rocznym raportem na ten temat Verizon. Według Apple użycie Passkeys całkowicie eliminuje potrzebę wprowadzania haseł i są one znacznie mniej podatne na kradzież w przypadku naruszenia bezpieczeństwa danych lub próby wyłudzenia informacji np. poprzez phishing

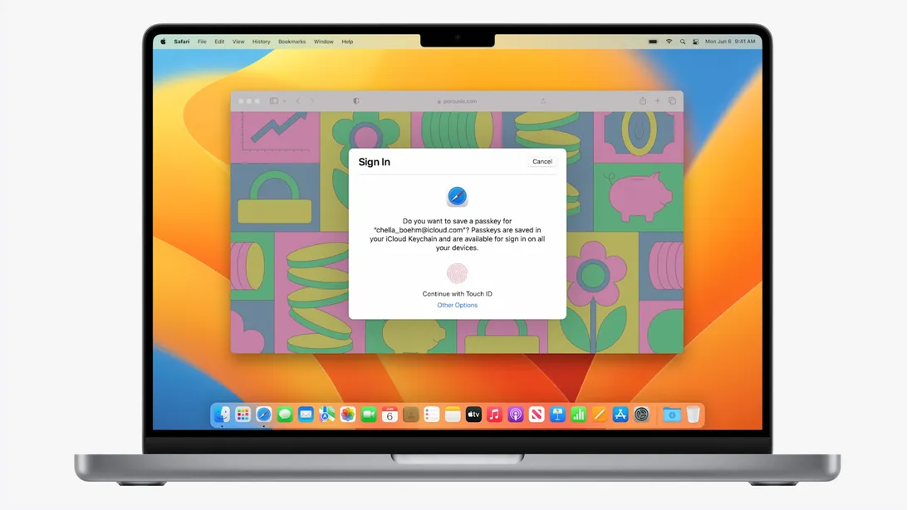

Aplikacja Passkeys oparta jest na interfejsie Web Authentication API (WebAuthn), standardzie, który wykorzystuje kryptografię klucza publicznego zamiast haseł do uwierzytelniania użytkowników w witrynach internetowych i aplikacjach i są przechowywane na urządzeniu, a nie na serwerze sieciowym. Cyfrowe zastępowanie hasła wykorzystuje TouchID lub FaceID do weryfikacji biometrycznej, co oznacza, że zamiast wprowadzać długi ciąg znaków, aplikacja lub witryna, do której się logujesz, wyśle na Twój telefon żądanie uwierzytelnienia.

Ciekawe, prawda?

Podczas demonstracji technologii wolnej od haseł Apple pokazał, w jaki sposób klucze dostępu są tworzone w ramach pęku kluczy iCloud i można je synchronizować na komputerach Mac, iPhone, iPad i Apple TV z szyfrowaniem typu end-to-end. Użytkownicy będą również mogli logować się w witrynach i aplikacjach na urządzeniach innych niż Apple za pomocą iPhone’a lub iPada. W tym celu będą musieli zeskanować kod QR i użyć Touch ID lub Face ID w celu uwierzytelnienia.

„Ponieważ wystarczy jedno dotknięcie, aby się zalogować, jest to jednocześnie łatwiejsze, szybsze i bezpieczniejsze niż prawie wszystkie popularne obecnie formy uwierzytelniania” — powiedział Garrett Davidson, inżynier Apple w zespole Authentication Experience.

Kiedy nie będziemy używać haseł?

Pamiętaj, że minie jeszcze trochę czasu zanim zrezygnujesz ze swojego ulubionego menedżera haseł. Programiści nadal potrzebują czasu na zintegrowanie kluczy dostępu ze swoimi witrynami, programami i aplikacjami. A gdy to zrobią, będziesz mógł używać jednego klucza dostępu na wszystkich swoich urządzeniach i kontach, aby szybciej i bezpieczniej się logować. Będziesz musiał użyć każdego urządzenia co najmniej raz, aby uzyskać dostęp do swoich kont podczas konfigurowania klucza dostępu, ale gdy masz wszystko skonfigurowane i zintegrowane, klucz dostępu pozwoli ci płynnie przełączać się między urządzeniami a terminalami publicznymi, gdy wsparcie stanie się bardziej powszechne.

Apple nie jest osamotniony w swoich wysiłkach, aby pozbyć się haseł. W zeszłym miesiącu Google i Microsoft połączyły siły z Apple, aby rozszerzyć obsługę logowania bez hasła na urządzeniach mobilnych, komputerach stacjonarnych i przeglądarkach.

Apple, Google i Microsoft powiedziały, że zamierzają wspierać nowy standard uwierzytelniania bez hasła — który został ustanowiony przez FIDO Alliance i World Wide Web Consortium — na swoich platformach w ciągu ostatniego roku. Jeśli demo WWDC Apple jest czymś, do czego można przejść, nowe systemy macOS Ventura, iOS 16 i iPadOS 16 będą jednymi z pierwszych systemów operacyjnych obsługujących nowy standard logowania.

Apple, podczas przemówienia na WWDC, ogłosił kolejną funkcję bezpieczeństwa o nazwie Rapid Security Response. Ma ona sprawić, że macOS i iOS będą bardziej odporne na ataki, ponieważ aktualizacje zabezpieczeń będą się instalować w tle bez ponownego uruchamiania.

Pozostaje nam poczekać i trzymać kciuki za rozwój tej technologii i bezpieczeństwo.