Infostealer wykorzystujący sztuczkę z ClickFix – Fake CAPTCHA

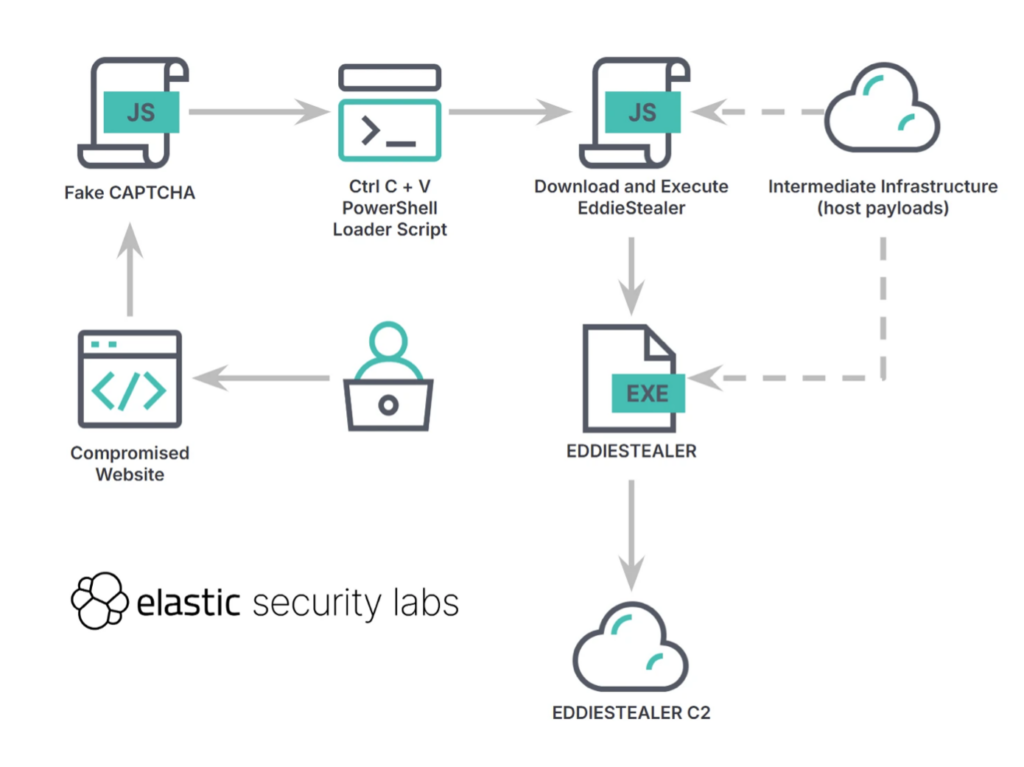

EddieStealer – nowy infostealer oparty na silniku Rust, rozprzestrzenia się za pośrednictwem popularnej techniki socjotechnicznej ClickFix, która wykorzystuje fałszywe CAPTCHA. Elastic Security Labs omówiło dokładnie ten temat w ubiegłym tygodniu.

EddieStealer utrudnia analizę swojego działania dzięki zastosowaniu różnych technik zaciemniających, w tym szyfrowania ciągów XOR, usuwania symboli funkcji i niestandardowego mechanizmu wyszukiwania API. Dodatkowo infostealer dynamicznie pobiera listę zadań z serwera C&C atakującego, co pozwala mu na dostosowanie swojego zachowania w czasie.

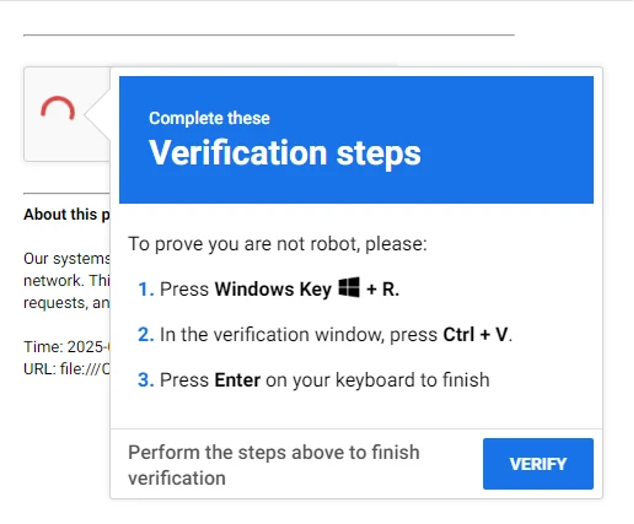

Atak rozpoczyna się od fałszywych monitów Google reCAPTCHA umieszczonych na zainfekowanych stronach internetowych. Strony phishingowe instruują użytkownika, że powinien skopiować i wkleić polecenie PowerShell do swojego terminala Windows, by udowodnić, że nie jest robotem. Wydaje się, że ciężko się na to nabrać, ale niestety skala ataków mówi co innego. Dodatkowo jest to ubrane w dość przekonujący komunikat, widoczny poniżej:

Wywoływana komenda pobiera i uruchamia plik o nazwie gverify.js, który jest zapisywany w folderze Pobrane profilu ofiary. Następnie gverify.js pobiera ostateczny ładunek EddieStealer, zapisywany w tym samym folderze z pseudolosową 12-znakową nazwą pliku.

Napisany w Rust EddieStealer próbuje uniknąć analizy statycznej, usuwając symbole funkcji i szyfrując większość ciągów za pomocą szyfru XOR. Analitycy zauważyli, że narzędzie open-source rustbinsign może pomóc w przywróceniu usuniętych symboli, podczas gdy zaszyfrowane za pomocą szyfru XOR ciągi można poddać inżynierii wstecznej, wykorzystując narzędzia takie jak funkcja User-Informed Data Flow (UIDF) firmy Binary Ninja.

Dodatkowe techniki unikania wykrycia obejmują podstawową kontrolę antysandboxową pamięci fizycznej większej niż 4 GB, mechanizm samousuwania za pomocą zmiany nazw NTFS Alternate Data Streams i niestandardową metodę wyszukiwania Windows API, która dynamicznie rozwiązuje moduły dzięki LoadLibrary, co dodatkowo uniemożliwia statyczną analizę interakcji API.

Zamiast postępować zgodnie z zakodowaną na stałe listą zadań, EddieStealer pobiera dane konfiguracyjne z serwera C2 atakującego, informujące złośliwe oprogramowanie o tym, które programy i aplikacje ma atakować w celu kradzieży informacji.

Elastic zaobserwowało, że złodziej atakuje szereg portfeli kryptowalut, przeglądarek, menedżerów haseł i klientów FTP, a także aplikację do przesyłania wiadomości Telegram. Dynamiczna metoda zadań C2 pozwala atakującemu na aktualizowanie listy atakowanych aplikacji w razie potrzeby, zapewniając większą elastyczność i zdolność adaptacji.

„Pozornie prosty infostealer napisany w Rust często wymaga bardziej dedykowanych metod analitycznych w porównaniu do swojego odpowiednika w C/C++, ze względu na takie czynniki, jak abstrakcje bezkosztowe, system typów Rust, optymalizacje kompilatora i inherentne trudności w analizowaniu plików binarnych bezpiecznych dla pamięci” – napisali badacze Elastic.

Kampania EddieStealer zwraca uwagę na ciągłą popularność metody socjotechnicznej ClickFix (Fake CAPTCHA), a także coraz częstsze używanie języka programowania Rust przez twórców złośliwego oprogramowania.