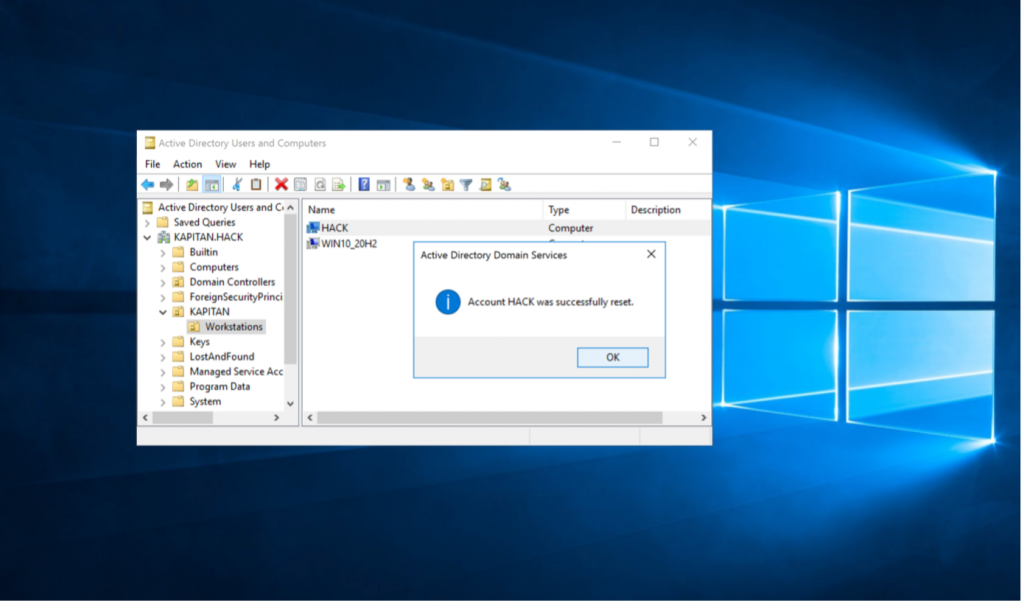

Zagrożenie związane z ustawieniami zgodności sprzed Windows 2000 w systemie Windows 2022

Wraz z każdym nowym cyberatakiem, liczba i zakres ryzykownych ustawień bezpieczeństwa w Active Directory stają się coraz bardziej znane. Choć prawdą jest, że wiele z tych luk można przypisać ryzykowny...