Microsoft przedstawia Windows 10 Sandbox

Windows Sandbox to nowe, lekkie środowisko graficzne od Microsoft dostosowane do bezpiecznego uruchamiania aplikacji w trybie całkowitej izolacji.

Jeśli kiedykolwiek pobrałeś plik wykonywalny i bałeś się go uruchomić lub byłeś w sytuacji, która wymagała czystej instalacji systemu Windows to z pewnością temat ten Cię zainteresuje.

Windows Sandbox to izolowane, tymczasowe środowisko graficzne, na którym można uruchomić niezaufane oprogramowanie bez obawy o trwały wpływ na nasz system. Każde oprogramowanie zainstalowane w Windows Sandbox pozostaje tylko w piaskownicy i nie wpływa na hosta. Po zamknięciu środowiska testowego całe oprogramowanie wraz ze wszystkimi jego plikami i stanem zostaje trwale usunięte.

Środowisko Windows Sandbox posiada następujące właściwości:

- Część systemu Windows – wszystko, czego wymaga ta funkcja, jest dostarczane z systemem Windows 10 Pro i Enterprise. Nie musisz pobierać VHD!

- Pierwotne – za każdym razem, gdy działa Windows Sandbox, jest czysty jak zupełnie nowa instalacja systemu Windows

- Jednorazowe – nic nie zostaje na urządzeniu, wszystko jest wymazywane po zamknięciu aplikacji

- Zabezpieczone – wykorzystuje wirtualizację sprzętową do izolacji jądra systemu, która polega na Microsoft hypervisor, dzięki temu uruchamiane jest oddzielne jądro niemające wpływu na hosta

- Wydajne – wykorzystuje zintegrowany kernel scheduler, inteligentne zarządzanie pamięcią i wirtualny GPU.

- Windows 10 Pro lub Enterprise – insider build 18305 lub nowszy

- Architektura AMD64

- Włączone funkcje wirtualizacji w BIOS-ie

- Co najmniej 4 GB pamięci RAM (zalecane 8 GB)

- Co najmniej 1 GB wolnego miejsca na dysku (zalecane dyski SSD)

- Co najmniej 2 rdzenie procesora (zalecane 4 rdzenie z hyperthreading)

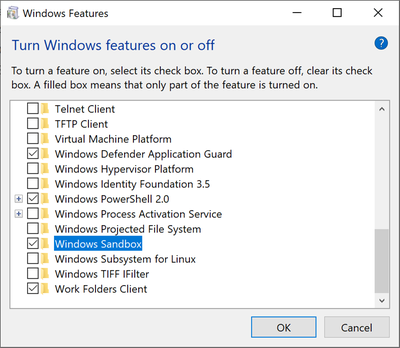

Instalacja jest banalna i polega na zaznaczeniu opcji w oknie „Windows Features”:

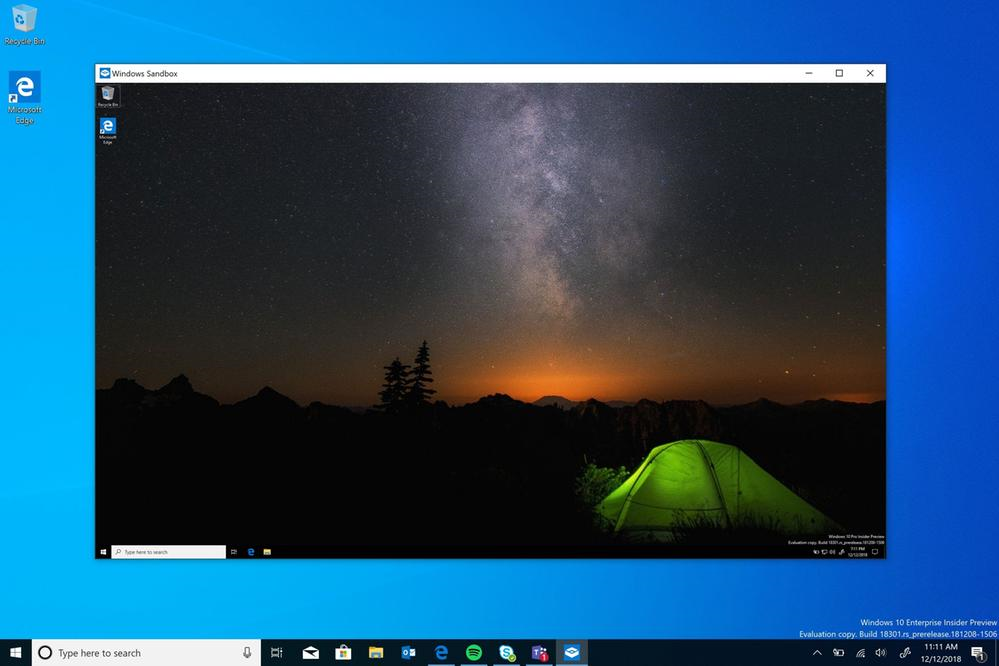

Następnie możemy uruchomić aplikację z menu start i pojawi się następujące okno:

Użytkowanie Windows Sandbox nie różni się niczym od maszyny wirtualnej. Działa nawet drag and drop plików. Po zamknięciu okna aplikacji wszystkie nasze postępy w środowisku testowym zostaną porzucone i przy następnym uruchomieniu znów będziemy mieli czystego Windowsa 10.

Windows Sandbox respektuje ustawienia danych diagnostycznych hosta. Wszystkie inne ustawienia prywatności są ustawione na wartości domyślne.

Gdy Windows Sandbox nie jest zainstalowany, zachowuje dynamiczny obraz podstawowy w skompresowanym pakiecie, który ma tylko 25 MB. Po zainstalowaniu, obraz dynamiczny zajmuje 100 MB miejsca na dysku.